Помимо ТОПовых (трендовых) уязвимостей коллеги из CyberOK приводят в своём посте и АНТИТОП уязвимостей за декабрь и январь. Это критичные и активно обсуждаемые уязвимости, однако имеющие "низкий охват в Рунете". Охват оценивается перимитровым сканированием Рунета с помощью EASM-системы СКИПА.

Всего в отчёте указаны 7 уязвимостей АНТИТОПа:

🔹 InfDisc - Adobe Commerce (CVE-2025-54236)

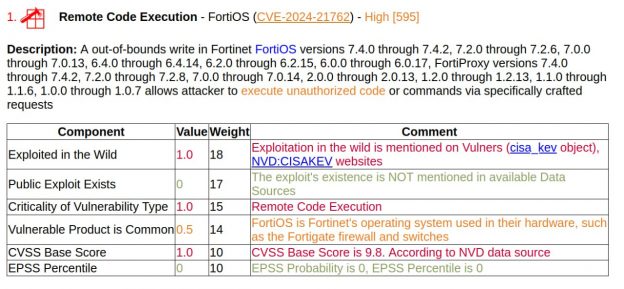

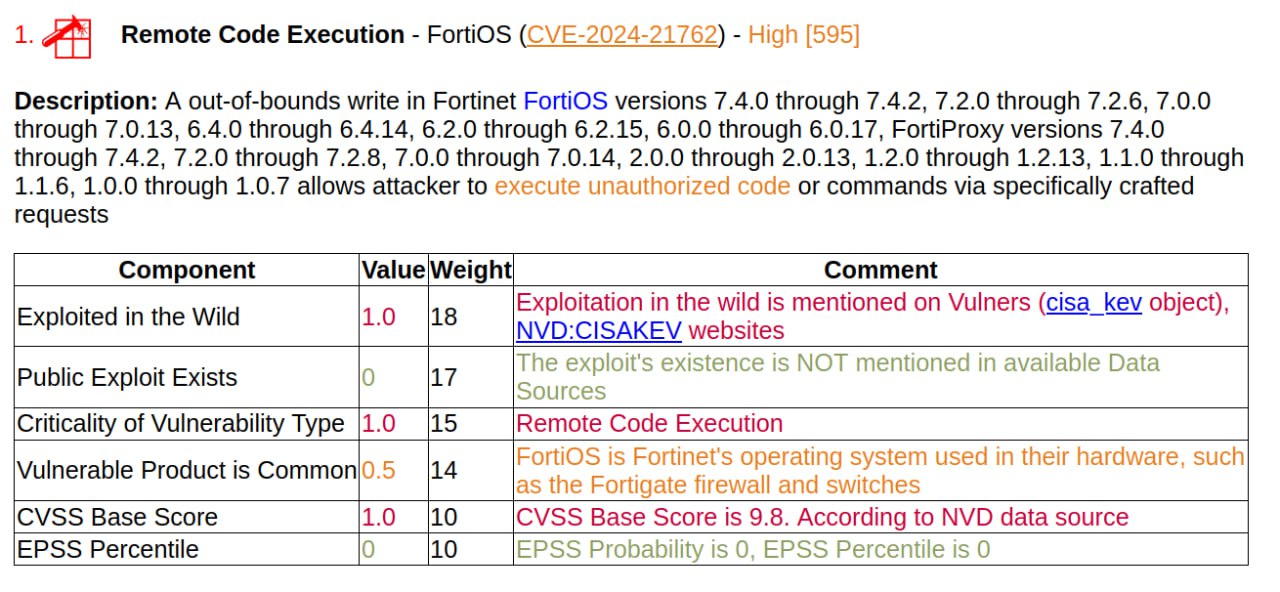

🔹 AuthBypass - Fortinet FortiOS/FortiProxy (CVE-2025-59718)

🔹 AuthBypass - Cisco AsyncOS (CVE-2025-20393)

🔹 RCE - WatchGuard Fireware OS (CVE-2025-14733)

🔹 RCE - SmarterTools SmarterMail WT (CVE-2025-52691)

🔹 RCE - Fortinet FortiSIEM (CVE-2025-64155)

🔹 SQLi - MOVEit Transfer (CVE-2023-34362)

Для российских организаций эти продукты и уязвимости в них действительно должны быть малоактуальны. Но если они в вашей организации всё-таки встречаются, обратите на них внимание.