Выпустил новую англоязычную видяшечку. Так получилось, что за последний год мой англоязычный блог (а вместе с ним и ютюб канал, и подкаст) окончательно свёлся к ежемесячным обзорам Microsoft Patch Tuesday. 🤷♂️🤦♂️ А остальной контент оседал только в моих телеграмм-каналах @avleonovcom и @avleonovrus. В основном, конечно, в русскоязычном. Постараюсь эту тенденцию переломить. Теперь буду выпускать один англоязычный эпизод по итогам месяца без особого фокуса на Patch Tuesday. Так должно быть поадекватнее и повеселее. 🙂

Подумывал делать эпизоды и на русском тоже, но решил не браться, т.к. получается двойная работа. Автоматический перевод яндекс-браузером могу порекомендовать только для смеха (например, отдельностоящее "CVЕ" распознает как "CV" и переводит как "резюме"). Но планирую тащить новости из канала на обсуждение в Прожектор по ИБ. Так что русскоязычные видяшки тоже в каком-то виде будут. 🙂

___

Hello everyone! This month I decided NOT to make an episode completely dedicated to Microsoft Patch Tuesday. Instead, this episode will be an answer to the question of how my Vulnerability Management month went. A retrospection of some kind.

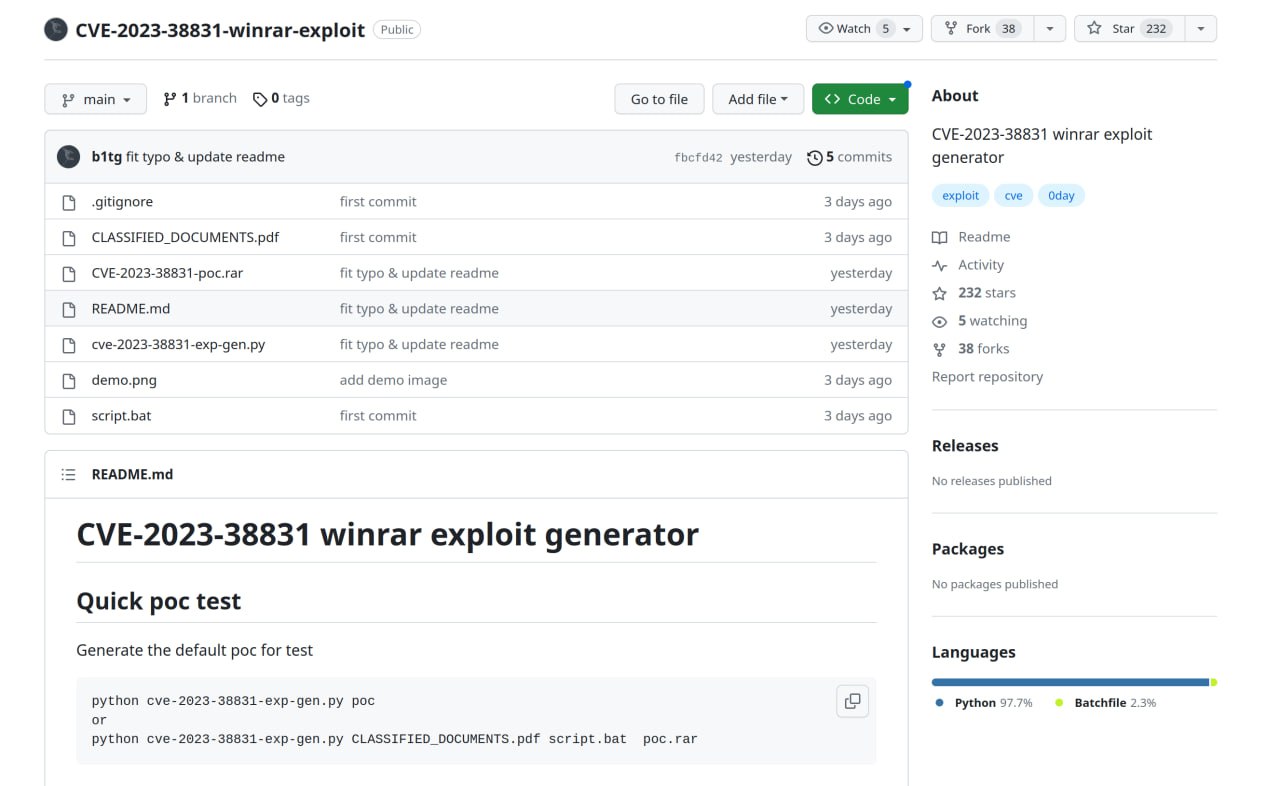

GitHub exploits and Vulristics

00:44 PoC in Github

02:19 Vulristics vulners-use-github-exploits-flag

VM vendors updates

04:39 Qualys First-Party Application Risk Detection and Remediation

06:18 Tenable ExposureAI

07:23 SC Awards and Rapid7

Vulnerabilities

09:04 Anglo-Saxon vulnerability lists AA23-215A

12:32 August Microsoft Patch Tuesday

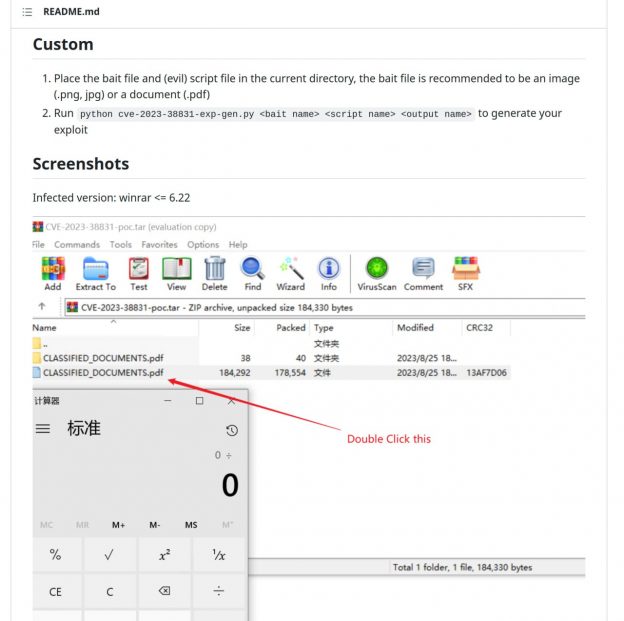

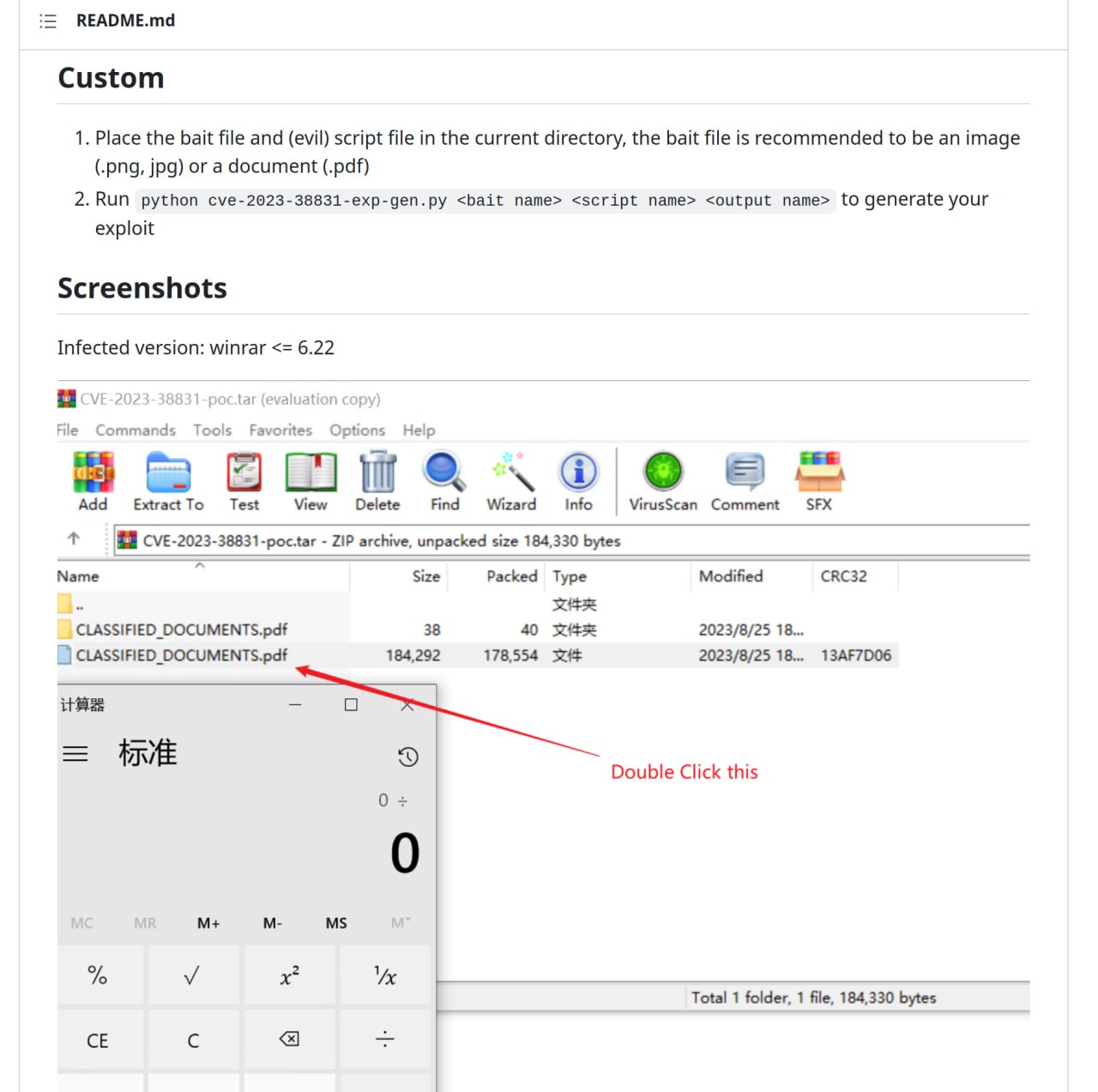

14:40 WinRAR Extension Spoofing (CVE-2023-38831)

15:16 Juniper RCE (CVE-2023-36844)