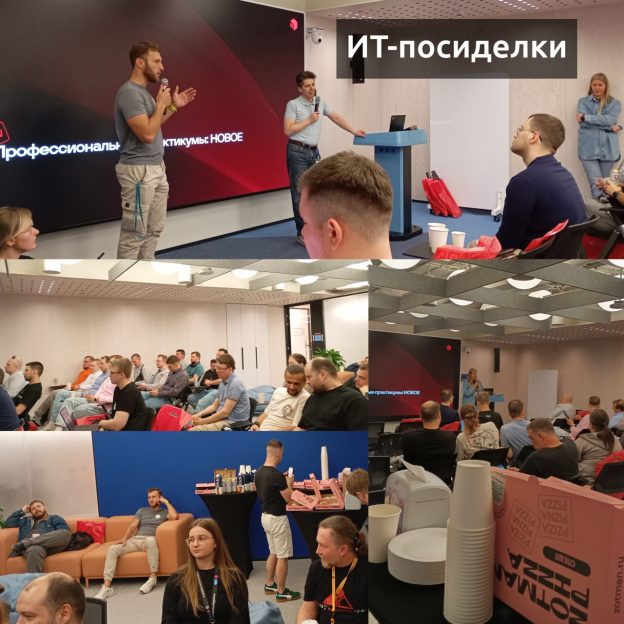

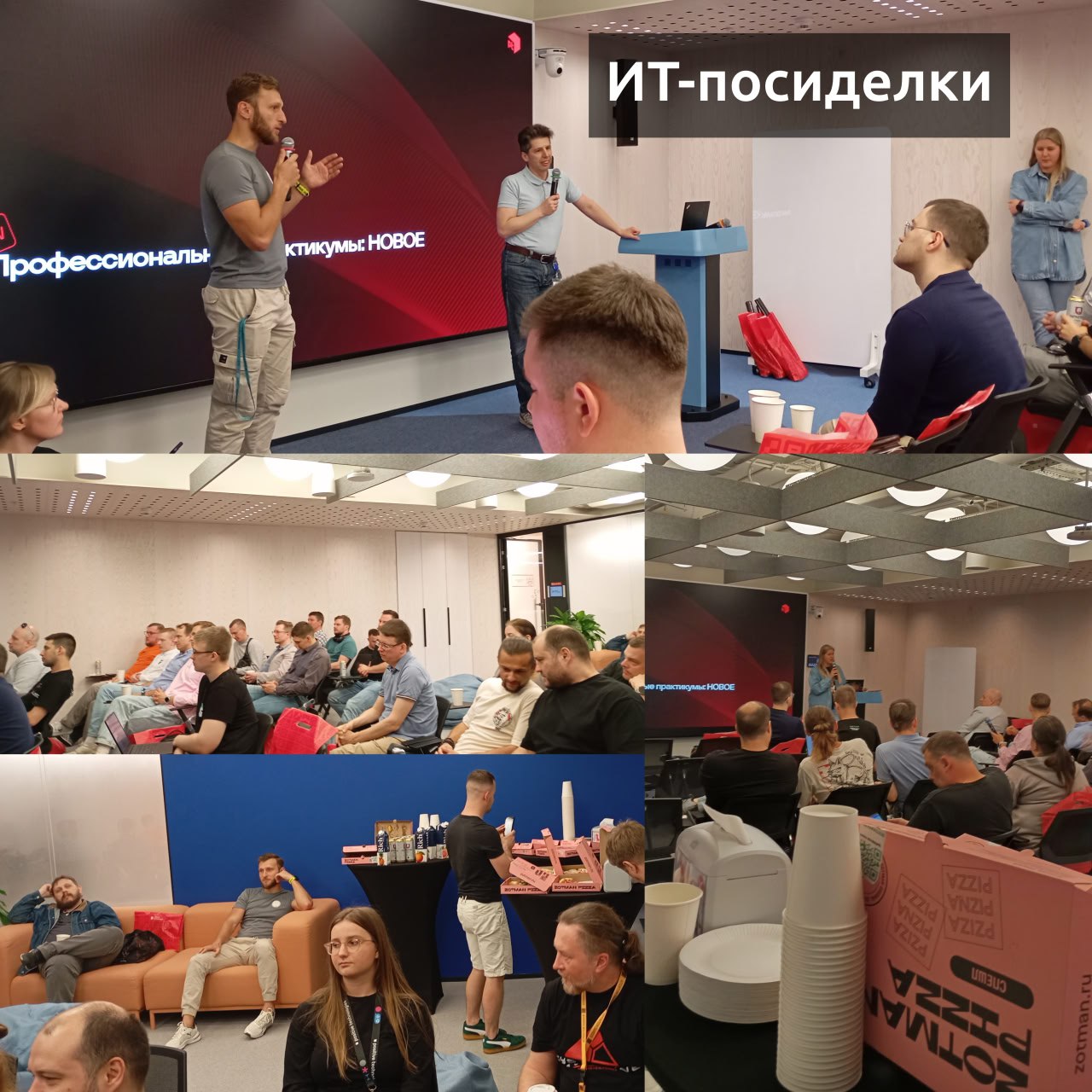

Вчера в офисе Positive Technologies прошли ИТ-посиделки. Это закрытое мероприятие для комьюнити выпускников PT-шных практикумов. В неформальной обстановке авторы курсов рассказали о том, как и с какой целью готовились учебные материалы, а слушатели дали обратную связь: что было наиболее ценно, а что можно было бы улучшить.

От практикума по Управлению Уязвимостями выступал я и Олег Кочетов. Очень приятно было услышать позитивные отзывы, как коллеги-выпускники применяют полученные знания в работе и как им это помогло в карьерном росте. 😇 Предложения по улучшению тоже зафиксировали и взяли в работу. 🙂 Кулуарно про реалии VM-ного рыночка тоже посплетничали - куда ж без этого. 😉

➡️ Следующий набор на VM-ный практикум стартует уже 9 июня, до пятницы можно успеть зарегистрироваться. Я буду участвовать в вебинарах в рамках курса и отвечать на вопросы участников. 😉