Американцы выпустили joint Cybersecurity Advisory (CISA, FBI, HHS, MS-ISAC) против шифровальщика Black Basta. Утверждается, что по состоянию на май 2024, от Black Basta пострадали более 500 организаций по всему миру, включая бизнесы и критическую инфраструктуру в Северной Америке, Австралии и Европе. Затронуто 12 из 16 секторов критической инфраструктуры.

Шифровальщик впервые замечен в апреле 2022 года. Первоначальное заражение выполняет с помощью фишинга или эксплуатацией февральской уязвимости обхода аутентификации в ConnectWise ScreenConnect (CVE-2024-1709).

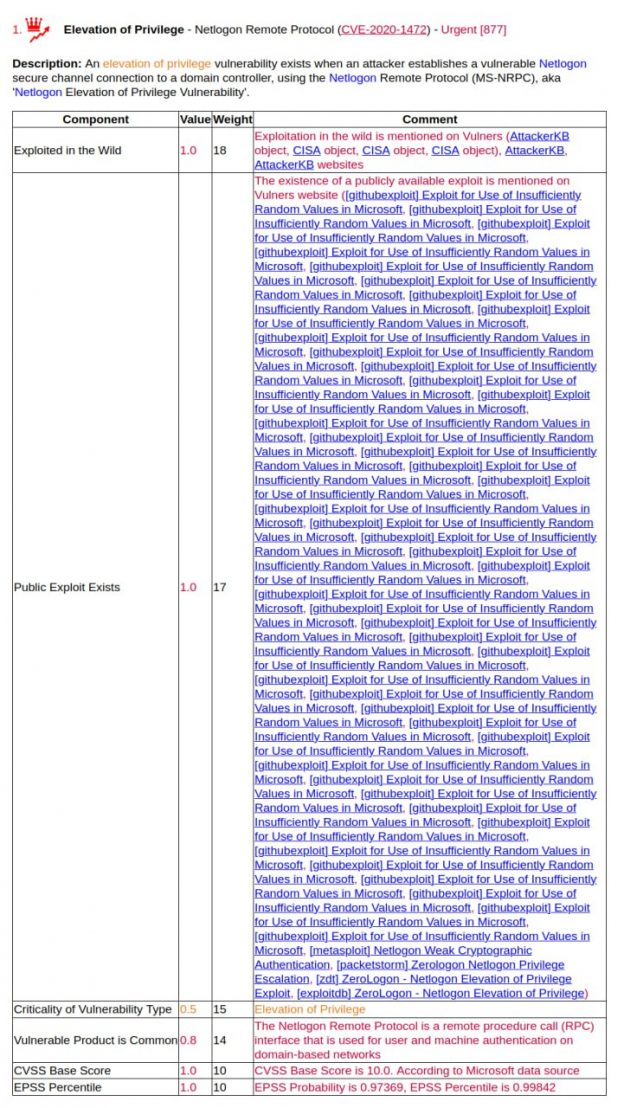

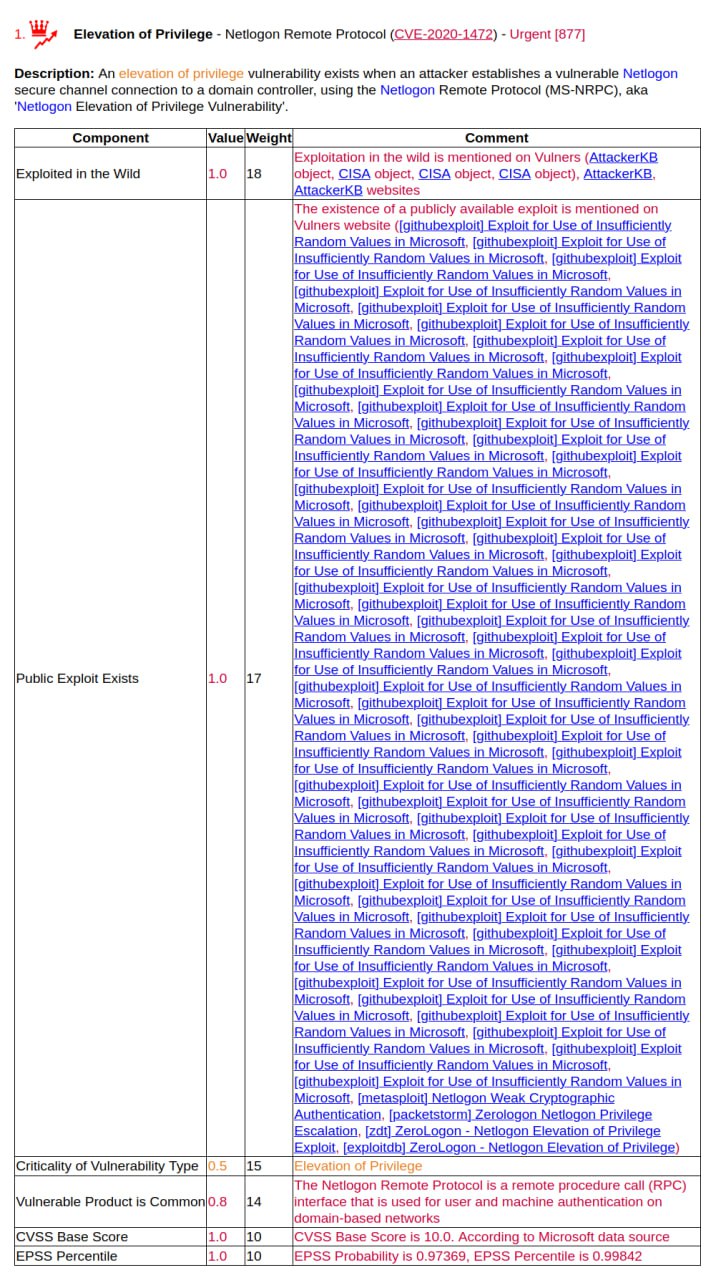

Инструментарий для подъема привилегии и горизонтального перемещения: Mimikatz и эксплуатация уязвимостей ZeroLogon (CVE-2020-1472), NoPac (CVE-2021-42278, CVE-2021-42287), PrintNightmare (CVE-2021-34527). Исправления уязвимостей были доступны годами, но в организациях их не применяли. 🤷♂️ Возможно надеялись, что периметр никогда не проломят. Вышло иначе. 😏