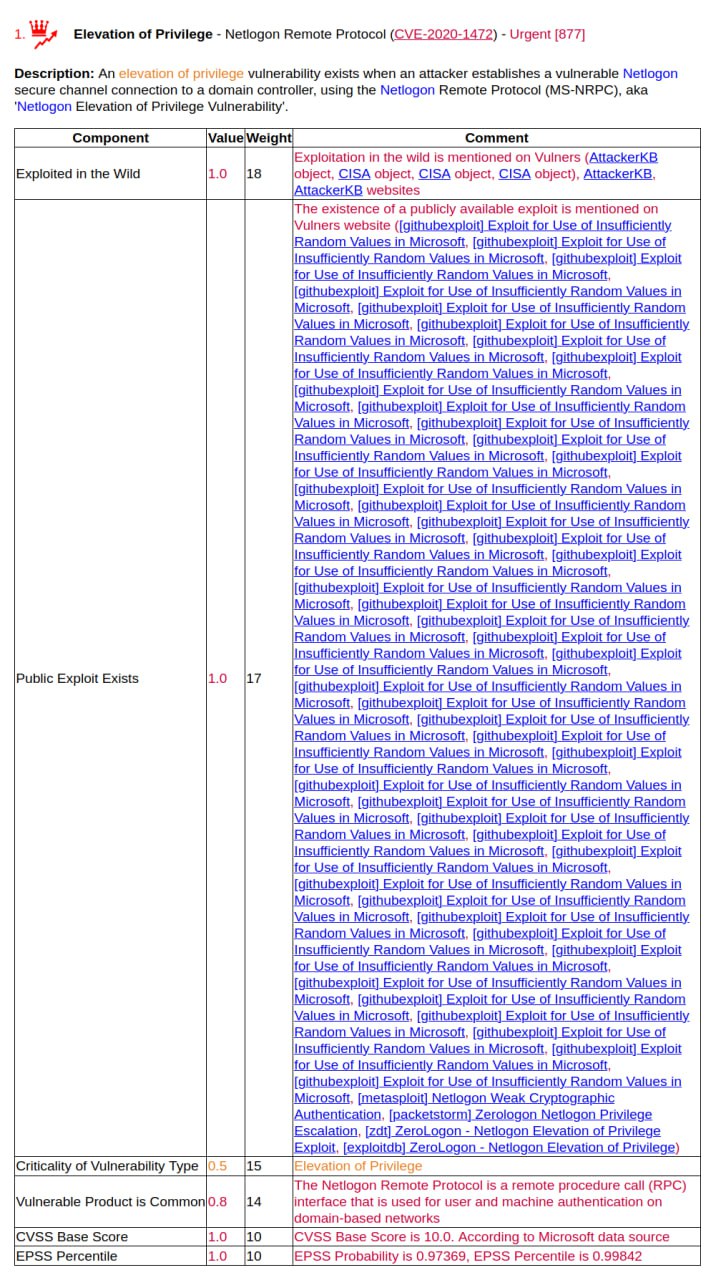

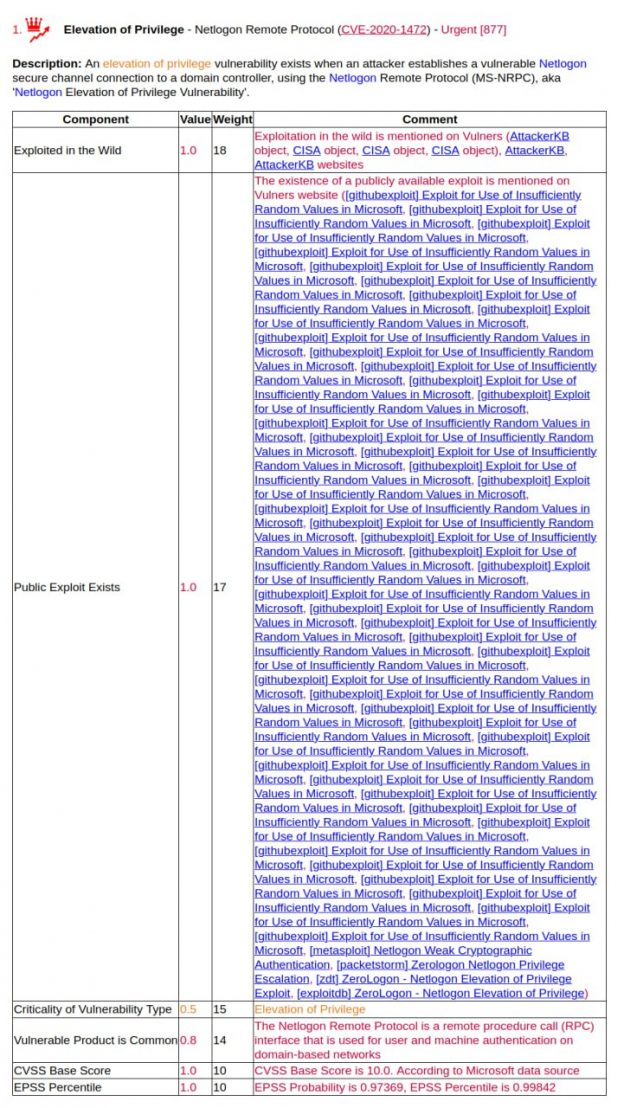

Я добавил возможность исключать ссылки на GitHub в отчётах Vulristics. Для "громких" уязвимостей, например для Zerologon (CVE-2020-1472), в отчёте бывает слишком много ссылок на GitHub, большая часть из которых с эксплойтами не связана. А автоматически понять где репозитарии с эксплойтом, а где какая-то нерелевантная ерунда, весьма сложно. Да и, как правило, не особо и нужно. Реально работающий эксплойт скорее всего попадёт в специализированные сплойт-паки, хоть и с некоторой задержкой.

Поэтому, думаю у пользователей Vulristics должна быть возможность выпустить и отчёт, содержащий максимум информации по эксплойтам (пусть и несколько замусоренный), и отчёт только с учётом сплойт-паков.

Я добавил параметр --vulners-use-github-exploits-flag, который может принимать значение либо True либо False. По умолчанию значение True.

Также добавил [источник] ссылки.

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно прочитать здесь. Приглашаю подписаться на мой канал в Telegram @avleonovrus. Я обновляю его чаще, чем этот сайт. Вы можете обсудить мои посты или задать вопросы в @avleonovchat или в группе ВКонтакте.

And I invite all English-speaking people to another telegram channel @avleonovcom.

Уведомление: Эксплойт из GitHub-а, как правило, со временем попадает в специализированный сплойт-пак, НО НЕ ВСЕГДА! | Александр В. Леонов