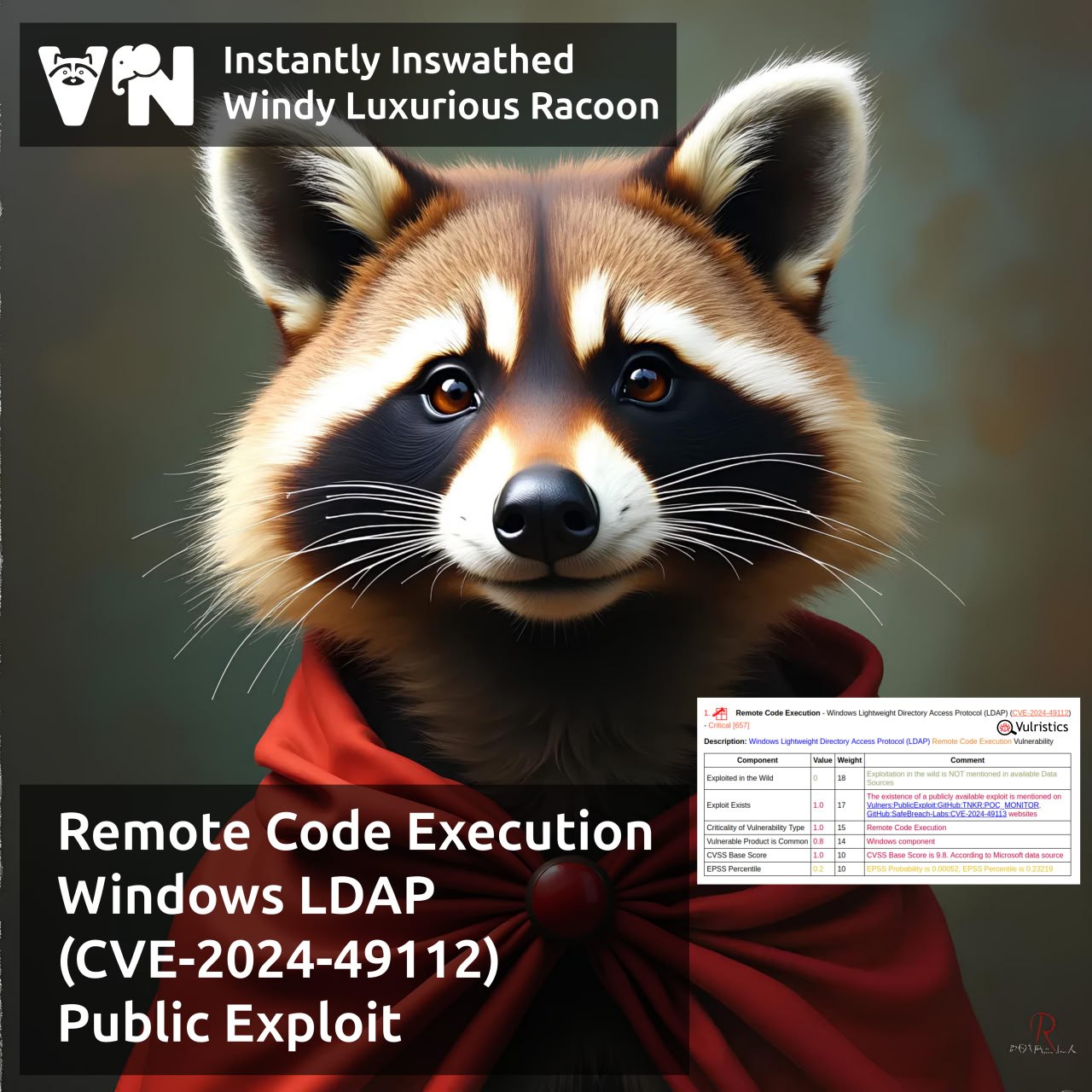

Про уязвимость Remote Code Execution - Windows Lightweight Directory Access Protocol (LDAP) (CVE-2024-49112). Уязвимость из декабрьского Microsoft Patch Tuesday. Через три недели, 1 января, исследователи из компании SafeBreach выпустили write-up по этой уязвимости, обозначенной ими как LDAPNightmare, а также PoC эксплоита.

Эксплойт вызывает принудительную перезагрузку уязвимых Windows-серверов. Необходимое условие - DNS-сервер контроллера домена-жертвы должен иметь доступ к Интернет.

Атака начинается с отправки DCE/RPC запроса на сервер жертвы, вызывающего сбой LSASS (Local Security Authority Subsystem Service) и принудительную перезагрузку сервера, когда злоумышленник отправляет специальный реферальный пакет ответа CLDAP (Connectionless Lightweight Directory Access Protocol).

Но это же DoS, а где RCE? 🤔 Исследователи отмечают, что RCE можно добиться модификацией CLDAP пакета.

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.