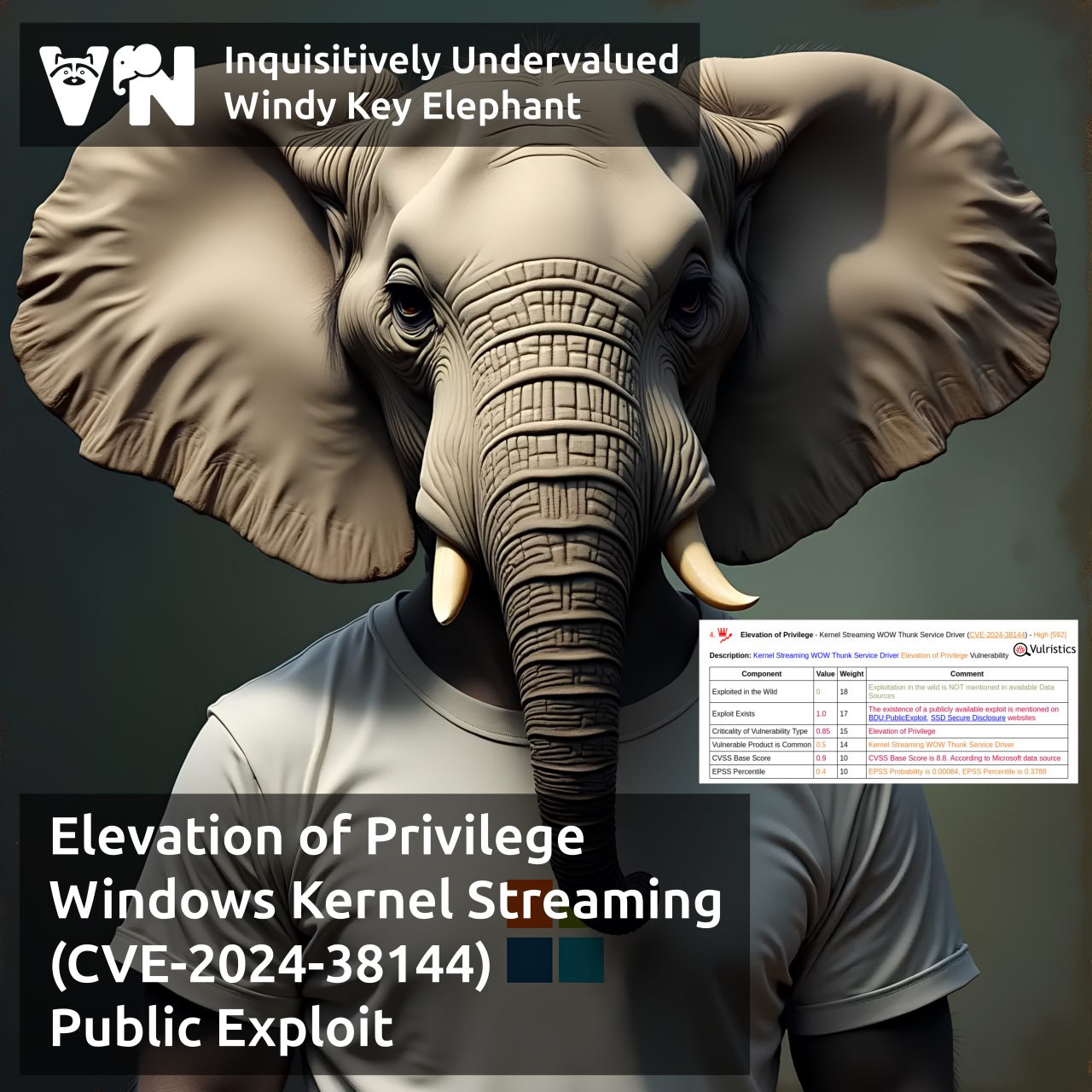

Про уязвимость Elevation of Privilege - Windows Kernel Streaming WOW Thunk Service Driver (CVE-2024-38144). Уязвимость из августовского Microsoft Patch Tuesday. Уязвимость в обзорах не выделяли. О ней было известно только то, что локальный атакующий может получить привилегии SYSTEM.

Через три с половиной месяца, 27 ноября, вышел write-up с кодом эксплоита от SSD Secure Disclosure. Оказалось, что эксплуатация этой уязвимости была представлена на конкурсе TyphoonPWN 2024 в конце мая. Исследователь получил за неё приз $ 70000.

Во write-up-е SSD отмечают, что коммуникация с Microsoft была непростой и "на момент проверки на последней версии Windows 11 уязвимость все еще эксплуатировалась". Непонятно, когда именно был этот момент проверки: до августовского MSPT или перед выходом write-up-а в конце ноября. 🤔 Если второе, то получается уязвимость может быть ещё не исправлена, т.е. 0day. 🤷♂️

Про эксплуатацию уязвимости в реальных атаках пока не слышно.

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.