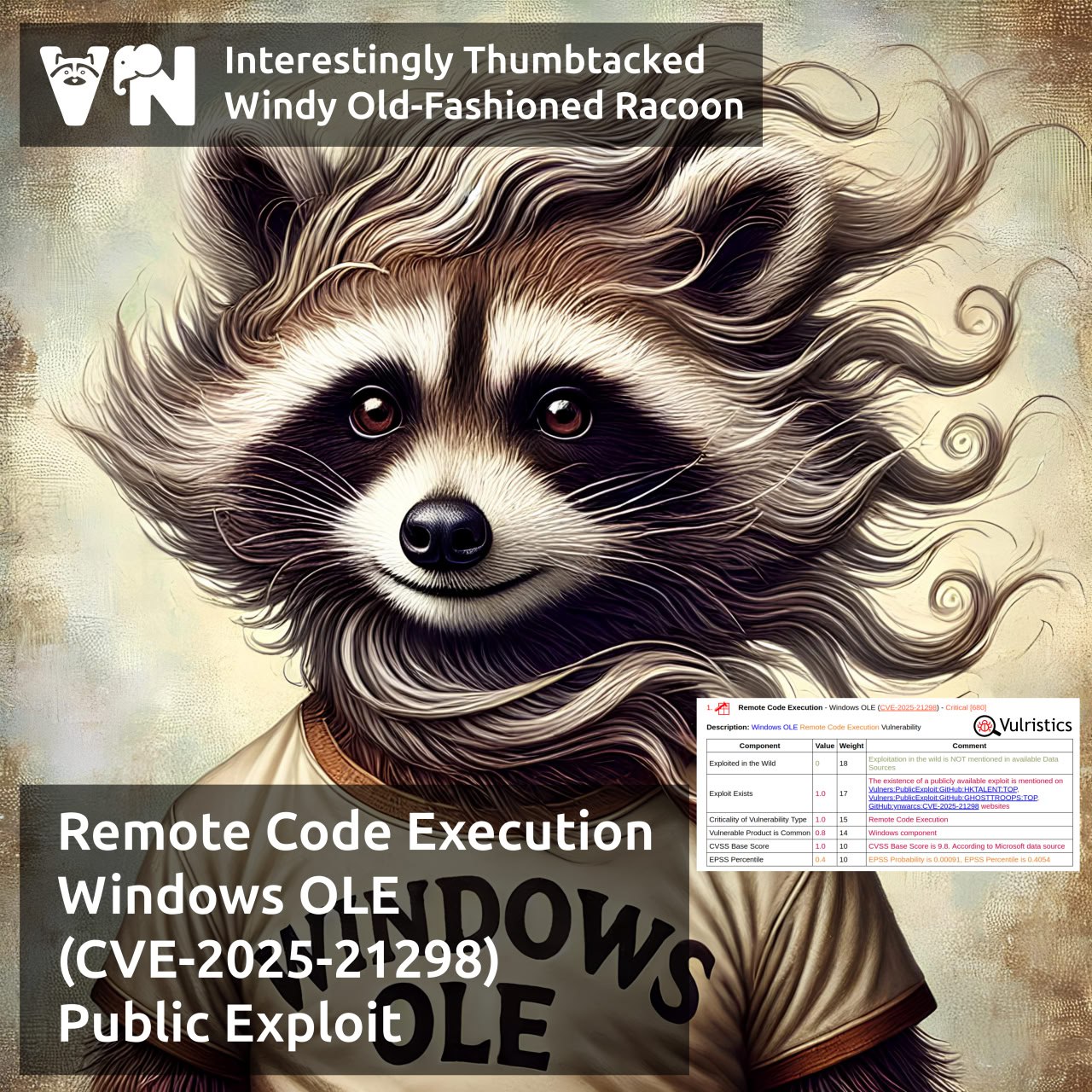

Про уязвимость Remote Code Execution - Windows OLE (CVE-2025-21298). Уязвимость из январского Microsoft Patch Tuesday. OLE (Object Linking and Embedding) - это технология связывания и внедрения объектов в другие документы и объекты, разработанная Microsoft. Наглядный пример использования этой технологии - открытие таблицы Excel в документе Word.

В чём суть этой уязвимости? Код злоумышленника выполняется на хосте жертвы при открытии специального RTF-документа или при открытии специального email-сообщения в почтовом клиенте Microsoft Outlook (в том числе и в preview-режиме). Во втором случае от жертвы не требуется никаких действий кроме клика по сообщению. 🤷♂️ Microsoft рекомендуют настроить просмотр сообщений в Outlook только в plain text.

20 января на GitHub появился PoC эксплоита, демонстрирующий Memory Corruption при открытии RTF-документа. Теперь ждём и RCE-эксплойт для Outlook. 😉

Сообщений об атаках пока не было.

Устраните уязвимость в приоритетном порядке!

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.