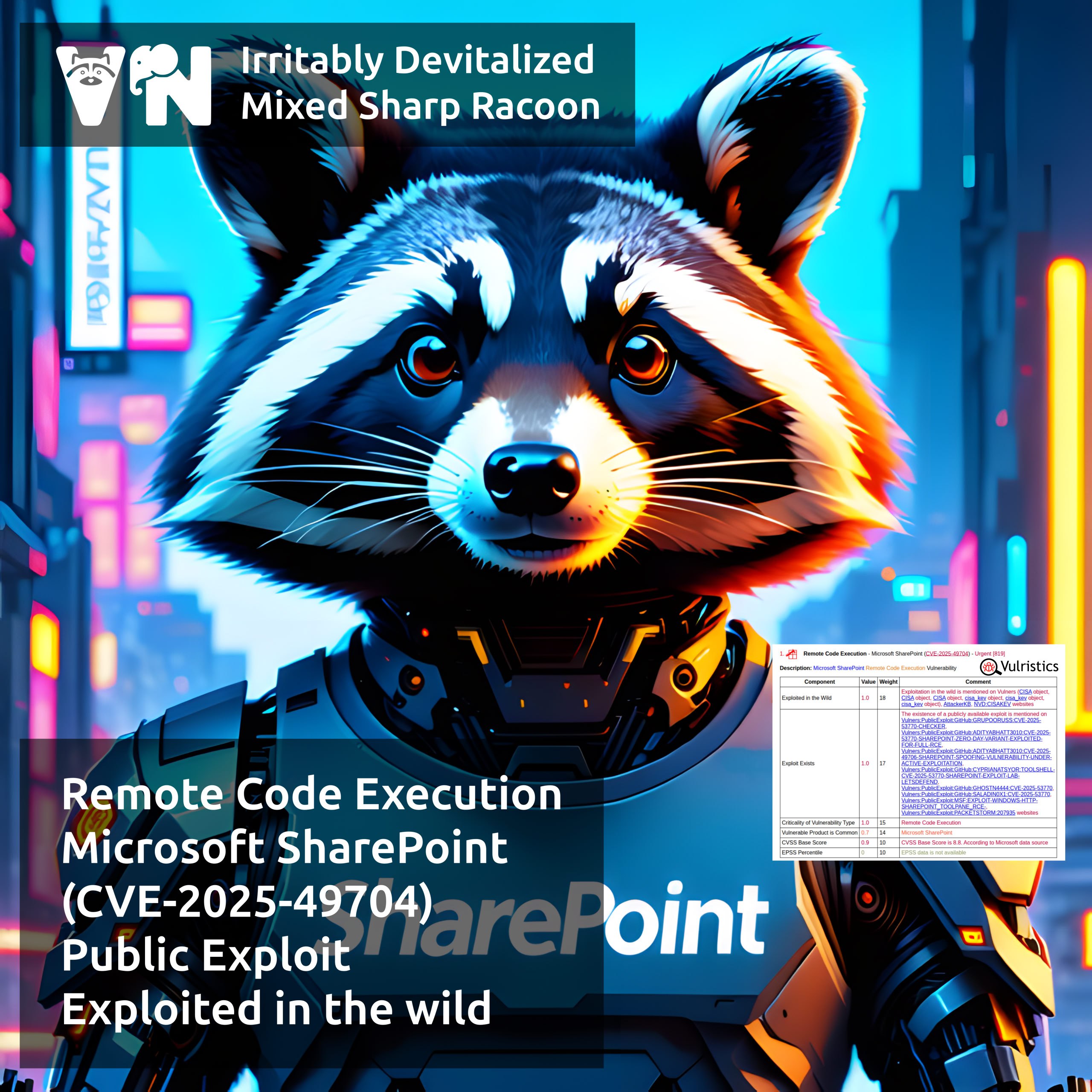

Про уязвимость Remote Code Execution - Microsoft SharePoint "ToolShell" (CVE-2025-49704). Уязвимость из июльского Microsoft Patch Tuesday. SharePoint - это веб-приложение от Microsoft, предназначенное для развертывания корпоративных интранет-порталов, управления документами и совместной работы. Десериализация недоверенных данных в классе DataSetSurrogateSelector приводит к выполнению кода в контексте процесса веб-сервера SharePoint. Уязвимость требует аутентификации, которую можно получить, например, через эксплуатацию CVE-2025-49706 (цепочка "ToolShell").

🔬 Цепочка "ToolShell" была продемонстрирована командой Viettel Cyber Security на конкурсе Pwn2Own Berlin 15-17 мая 2025 года (приз $100 000).

👾 Признаки эксплуатации фиксируются с 7 июля. Уязвимость в CISA KEV с 22 июля.

🛠 Публичные эксплоиты доступны на GitHub с 21 июля.

➡️ Развитием цепочки уязвимостей "ToolShell" являются CVE-2025-53770 и CVE-2025-53771.

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.