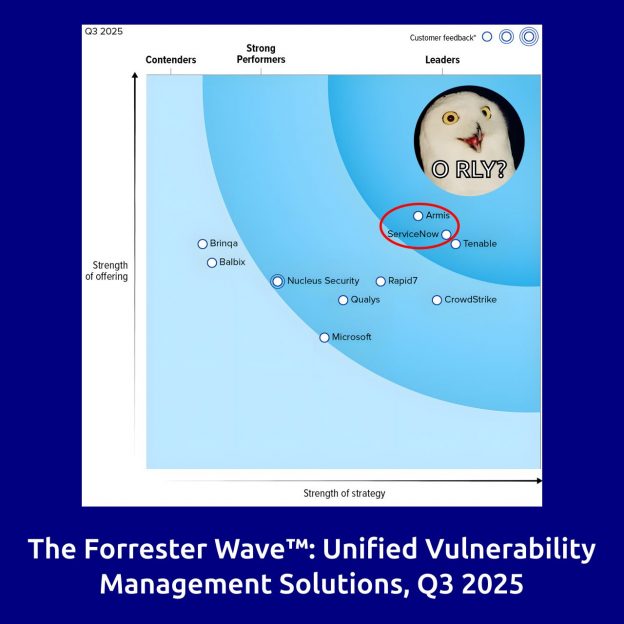

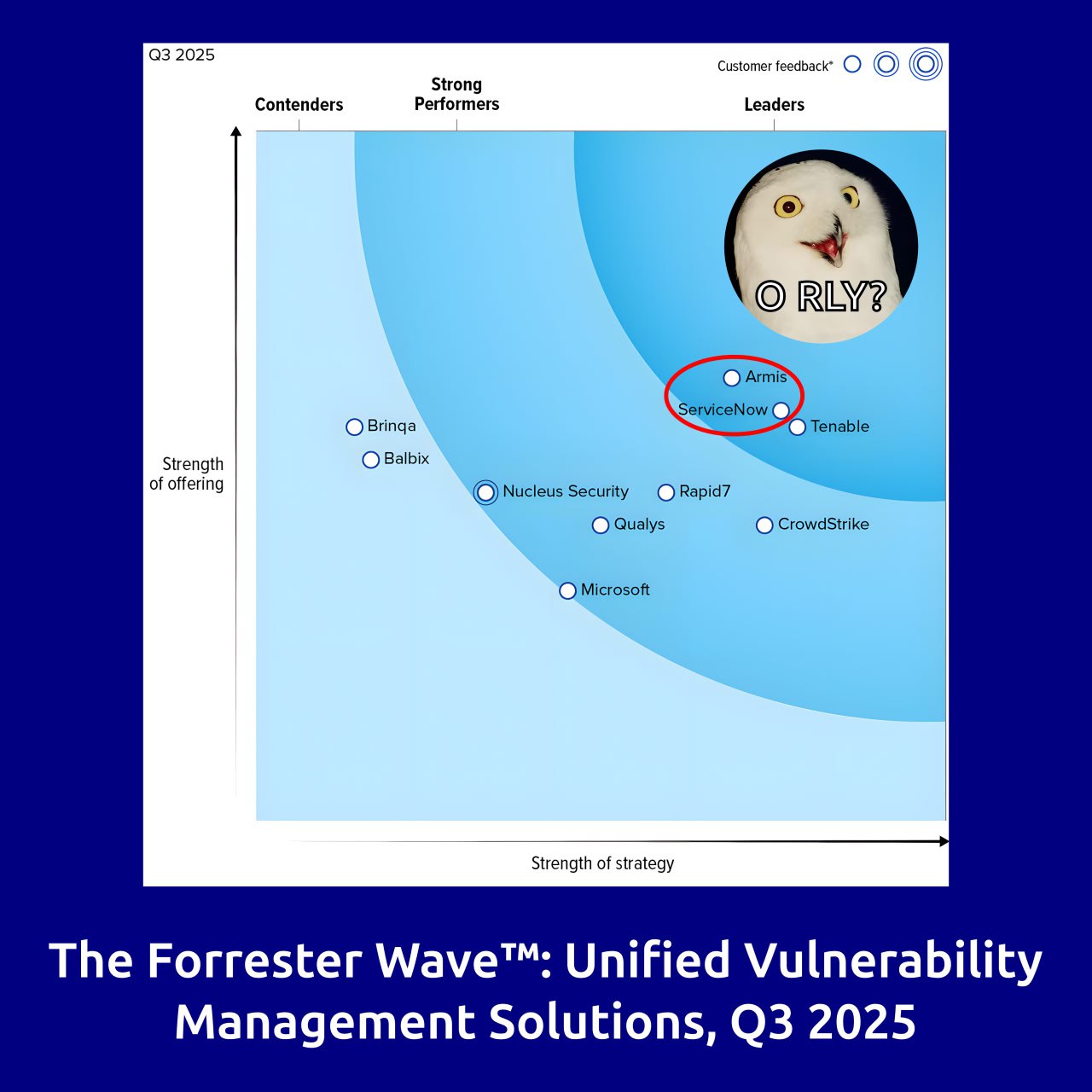

Посмотрел отчёт "The Forrester Wave: Unified Vulnerability Management Solutions, Q3 2025". Только я поиронизировал сегодня, что для VM-а существует множество странных синонимов, как вот вам ещё один: "Unified" VM от Forrester. 🙃

🔹 UVM-решения должны "консолидировать детектирование уязвимостей и устранение уязвимостей". Но сами детектировать уязвимости не обязаны, могут использовать third-party источники.

🔹 Наибольший вес в сравнении Forrester отдают Vision, Innovation и Roadmap. 😅 А качество детектирования практически никак не учитывается. 🤷♂️

🔹 В лидерах вендоры, которые, судя по описанию, не имеют своих детектов: Armis и ServiceNow. 😏 Ну и ещё Tenable.

🔹 Для каждого из 10 вендоров приводятся описание, стратегия, возможности, фидбэк от пользователей и мнение Forrester. Полезность так себе, но почитать можно.

➡️ Репринт на сайте Tenable (в анкету можно вводить мусор)