Прожектор по ИБ, выпуск №13 (26.11.2023): Метания Альтмана, кошко-девушки и тормозной CISA KEV

🔸 Александр Леонов, "Управление уязвимостями и прочее"

🔸 Максим Хараск, "Global Digital Space"

00:00 Здороваемся, смотрим статистику по прошлому эпизоду и комментарии

02:30 Впечатления от Кибердома, потенциальная книга по VM от Positive Technologies

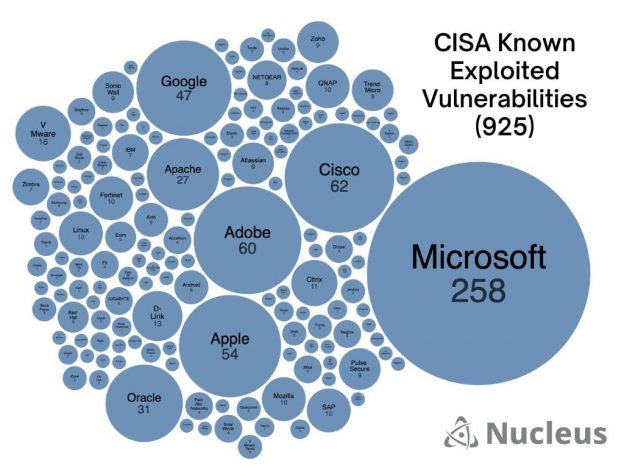

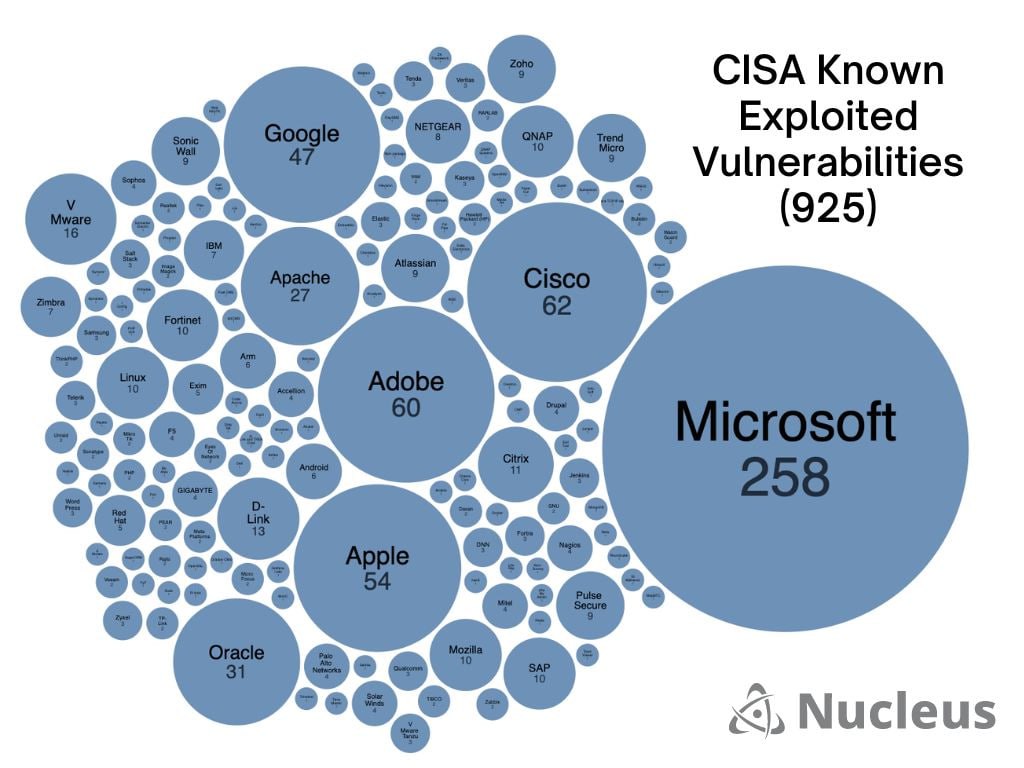

12:44 CISA KEV люто тормозит

20:19 Про спор ОМП и Ред Софт об AOSP в реестре Минцифры

31:58 USB-стиллер против Windows Hello и про биометрию вообще

41:04 8 млрд рублей перевели мошенникам жители РФ, не доверяйте входящим звонкам

47:08 Хакеры требуют кошко-девушек

49:59 Карьерные метания товарища Альтмана

54:45 Несёт ли бред ИИ?

56:57 Прощание от Mr.X