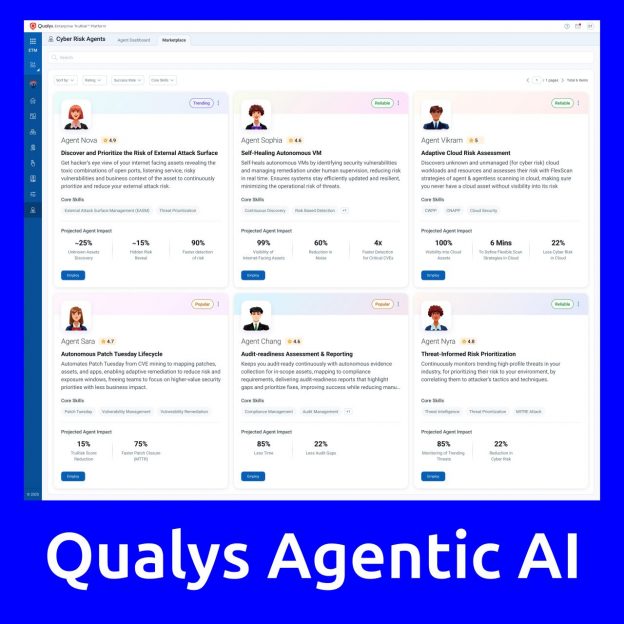

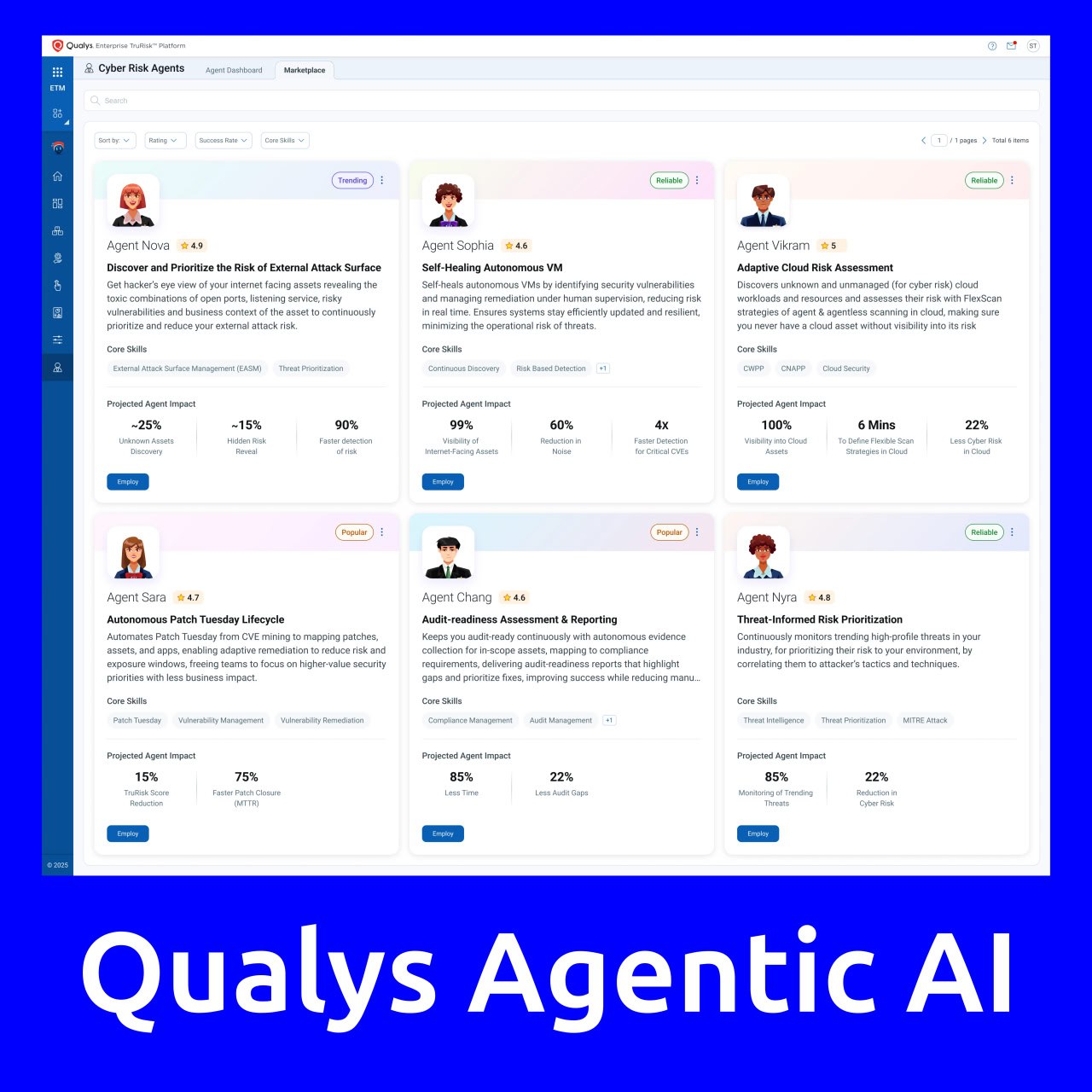

Qualys представили решение Agentic AI для автономного управления киберрисками. В рамках решения Qualys предоставляет готовых агентов по киберрискам ("Cyber Risk Agents"), которые работают автономно и выступают в роли дополнительной квалифицированной цифровой рабочей силы ("skilled digital workforce"). Agentic AI не только выявляет проблемы и предоставляет аналитические данные, но и самостоятельно определяет критические риски, расставляет приоритеты и запускает целевые процессы устранения рисков.

Доступные агенты на маркетплейсе:

🔹 Выявление и приоритизация рисков, связанных с внешними атаками

🔹 Адаптивная оценка рисков облаков

🔹 Оценка готовности к аудиту и составление отчётов

🔹 Приоритизация рисков на основе угроз

🔹 Автономный цикл "Microsoft Patch Tuesday"

🔹 Self-Healing агент для управления уязвимостями

Также представили Cyber Risk Assistant - интерфейс с подсказками для преобразования данных о рисках в контекстно-зависимые действия с автономным выполнением.