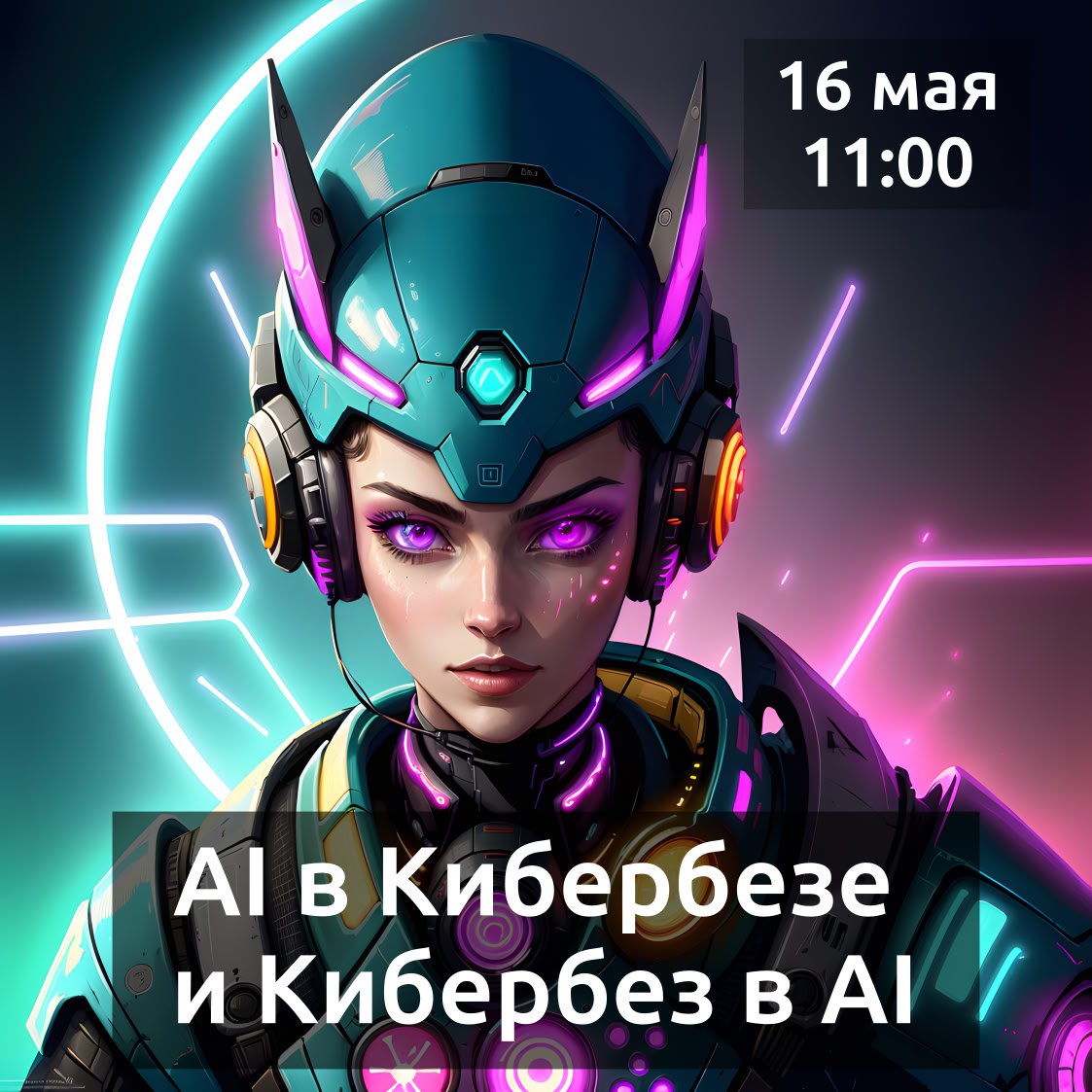

В эту пятницу, 16 мая, пройдёт интересный вебинар от компании CyberThreatTech "AI в Кибербезе и Кибербез в AI". Вебинар будет состоять из двух блоков:

🔻 AI для кибербезопасности. Здесь обсудят использование AI в расследованиях кибератак и анализе угроз. Особенно интересно будет послушать про реализацию ассистентов (мультиагенты и RAG-технологии).

🔻 Кибербезопасность для AI. Здесь обсудят "галлюцинации" AI и защиту от угроз на всех этапах работы с AI.

Участвуют:

🔹 Николай Арефьев, генеральный директор ООО "Технологии киберугроз"

🔹 Лев Палей, директор по ИБ Вебмониторэкс, основатель #ПоИБэшечки

🔹 Анна Олейникова, директор по продуктовому развитию компании Innostage

🔹 Борис Захир, эксперт по безопасности ИИ, автор канала «Борис_ь с ml»

🔹 Алексей Пешик, архитектор ИБ, SOC consulting, Лаборатория Касперского

➡️ Регистрация на сайте

⏰ 16.05.2025 11:00 (МСК)