Есть, конечно, большой соблазн не вводить новый термин "экспозиция", а свести "exposure" к чему-то привычному. Вынесу из комментария:

"Для слова Exposure есть вполне отечественный перевод «по понятиям» — поверхность атаки. Единственного числа нет — одна доступная извне уязвимость, такая же поверхность атаки, как и решето, только меньше. Тогда Exposure Management — управление поверхностью атаки. Не противоречит логике языка. Конечно, с «экспонированными» уязвимостями перевод сложнее, но также можно сделать логично — уязвимость стала частью поверхности атаки (расширила поверхность атаки)."

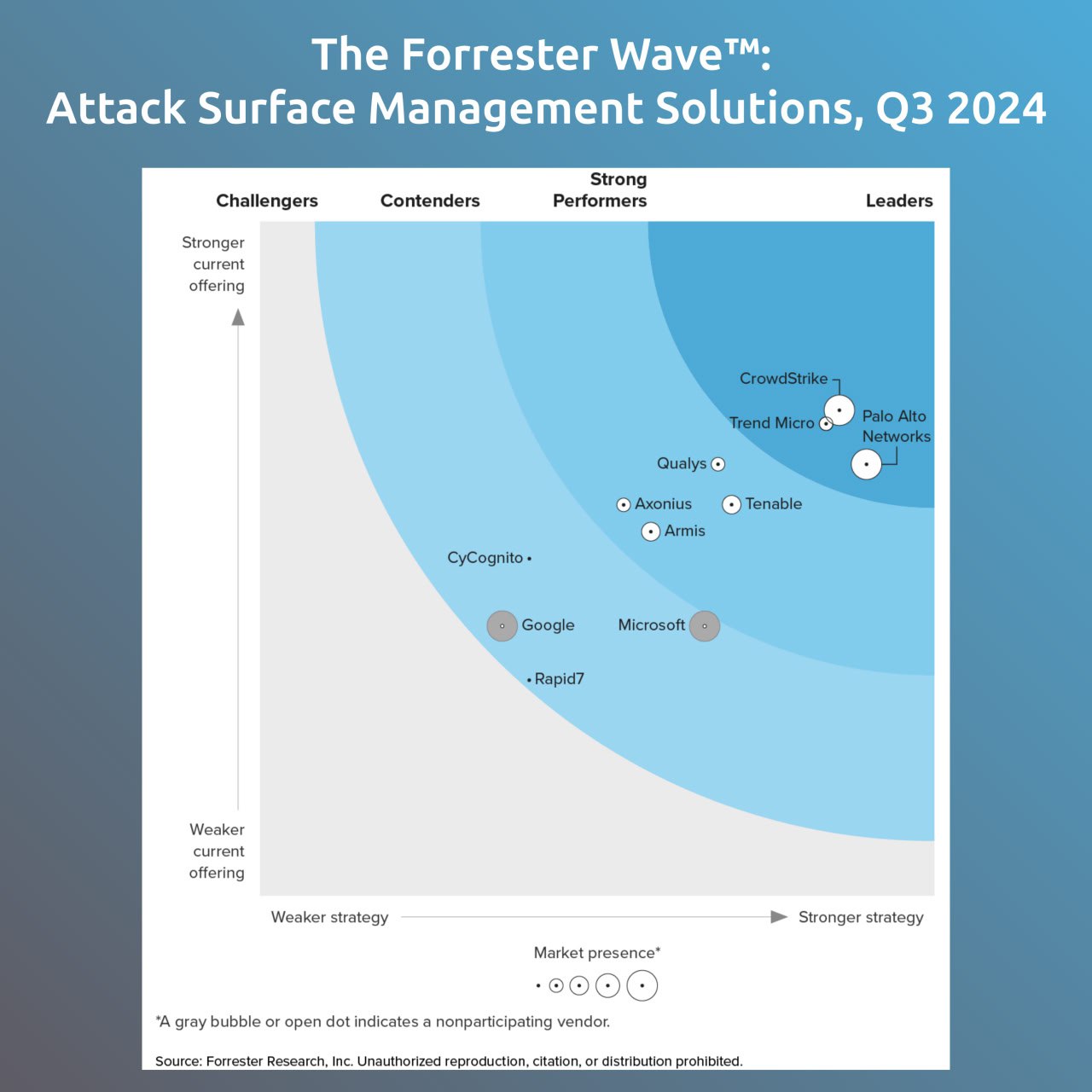

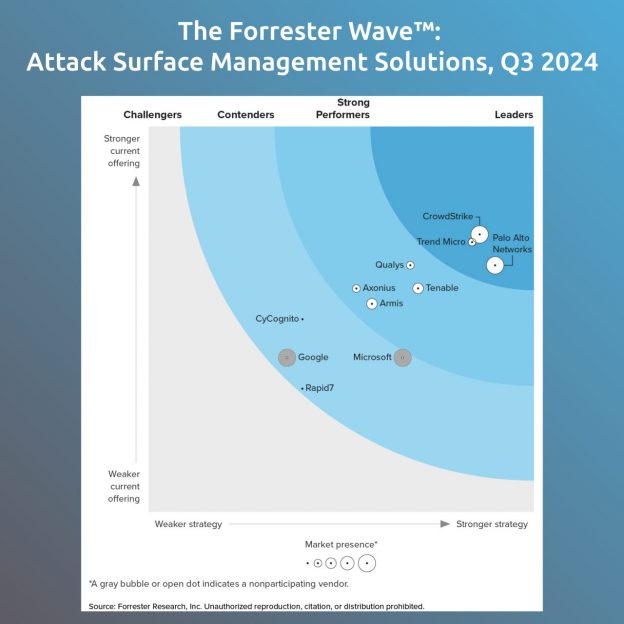

Как мне кажется, так делать неправильно. Потому что "поверхность атаки" это "attack surface". И уже есть понятие "Attack Surface Management", которое не тождественно "Exposure Management" (тупо разные маркетинговые ниши). Поэтому сводя "exposure" в "поверхность атаки" мы получаем потом ненужные двусмысленности и несоответствия. Также как и при переводе в другие устоявшиеся термины, имеющие прямой перевод на английский: риск, угроза, уязвимость и прочее.

Была идея переводить "exposure" как "подверженность воздействию", но на русском это будет чудовищно громоздко и коряво. Поэтому лучше уж калькировать в "экспозицию".

Тем более, что использование слов "экспозиция" и "экспозировать" в таком смысле даже не особо противоречит правилам русского языка, есть такой архаизм:

ЭКСПОЗИРОВАТЬ exposer. устар. Выставлять, экспонировать; показывать. Носов изобрел славнейший хронометр, который желает экспозировать; все часовщики признают это славностью, делающею честь Русскому имени. 1829. А. Я. Булгаков. // РА 1901 3 306. Исторический словарь галлицизмов русского языка

Но повторюсь, что по мне и "Attack Surface Management", и "Exposure Management" это всё лишние термины, которые вполне укладываются в привычный Vulnerability Management. Введение "экспозиции" это вынужденная мера из-за того, что буржуи не унимаются и всё интенсивнее это "exposure" у себя используют.