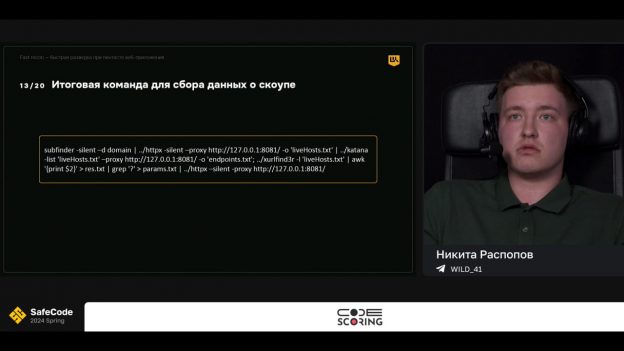

Посмотрел доклад Никиты Распопова из УЦСБ на SafeCode 2024 про быструю разведку периметра организации при пентесте веб-приложений. Особенно полезны разбираемые способы автоматизации должны быть для тех, кто занимается багхантингом и хочет быстро находить/репортить "low-hanging fruits". 🙂 Слайды и описание доклада доступны в канале Никиты.

Были использованы утилиты:

🔻 WayBackTools - парсинг веб-кэша

🔻 httpx - проверка доступа

🔻 xurlfind3r - получение данных веб-кэша

🔻 BurpSuite - платформа для пентестинга веб-приложений

🔻 GAP - Burp app для получения параметров и ссылок из JS

🔻 Nuclei - сканер уязвимостей

🔻 Katana - веб-краулер