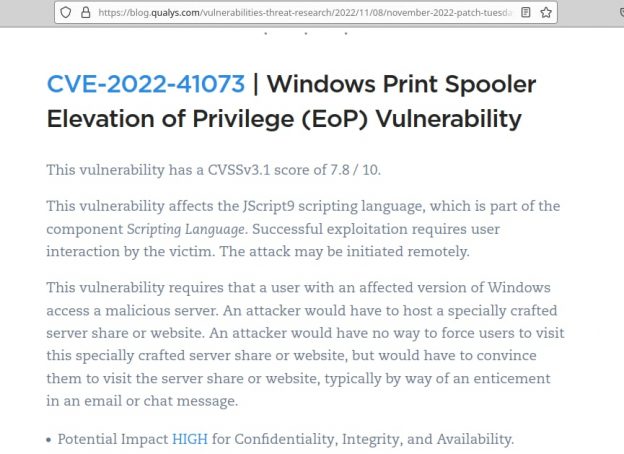

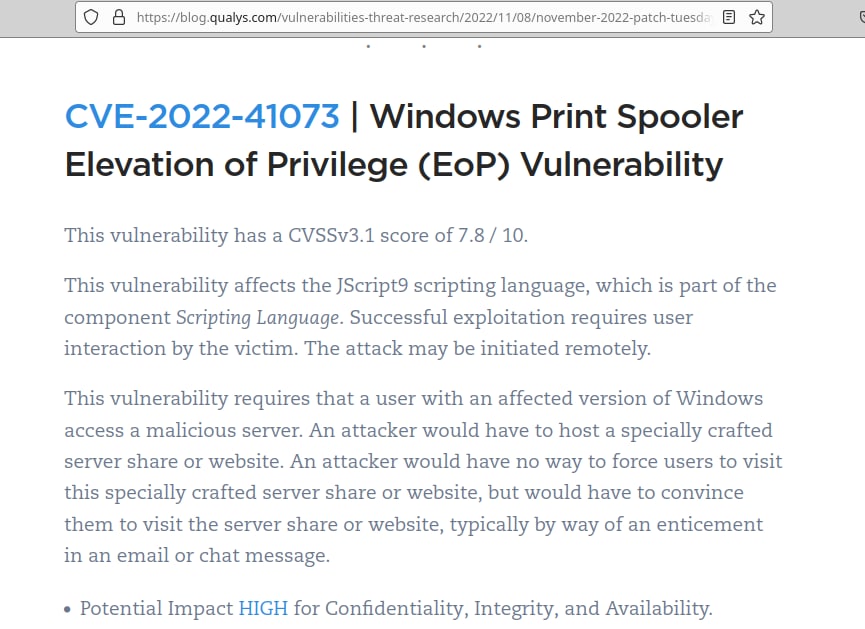

Вспомнилась старая студенческая шутка "а сердечник для катушки выбираем деревянный, потому что все равно никто текст дипломного проекта не читает". Уязвимость Print Spooler оказывается каким-то боком касается JScript9 scripting language. 😜

Qulays по ошибке подставили для "CVE-2022-41073 | Windows Print Spooler Elevation of Privilege (EoP) Vulnerability" описание из "CVE-2022-41128 | Windows Scripting Languages Remote Code Execution (RCE) Vulnerability". Причем это же описание вставили ещё и в "CVE-2022-41091 | Windows Mark of the Web Security Feature Bypass Vulnerability". Но кто ж это читает-то. 😏

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Хах, ситуация вокруг отчета Qualys на November Microsoft Patch Tuesday стала даже смешнее | Александр В. Леонов