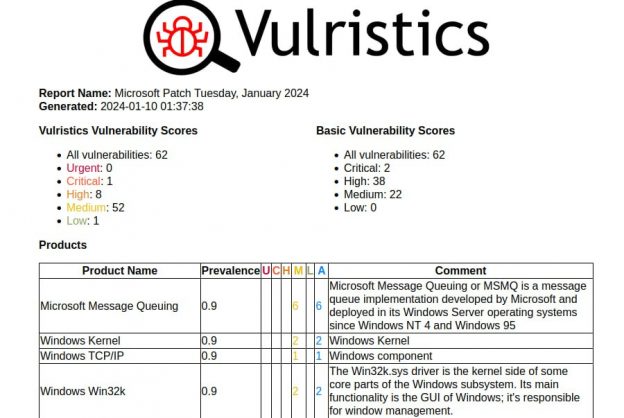

Январский Microsoft Patch Tuesday. Всего-то 49 уязвимостей и ещё 13 набежало с декабрьского.

В ТОПе опять странное.

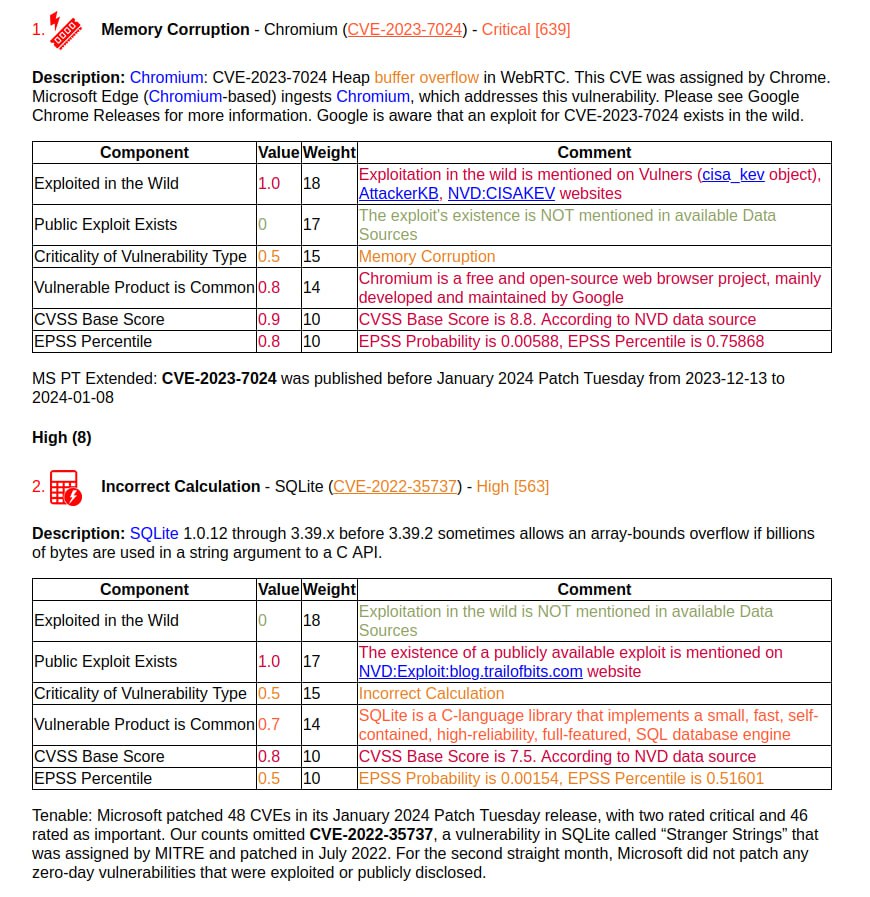

🔻 Самая критичная - Buffer Overflow в Chromium (CVE-2023-7024), т.к. эксплуатируется вживую.

🔻 Затем Array-bounds Overflow в SQLite (CVE-2022-35737), т.к. есть подробное описание, которое NVD классифицирует как эксплоит. 🤷♂️

Остальное без признаков эксплуатации вживую и эксплоитов. Из занимательного:

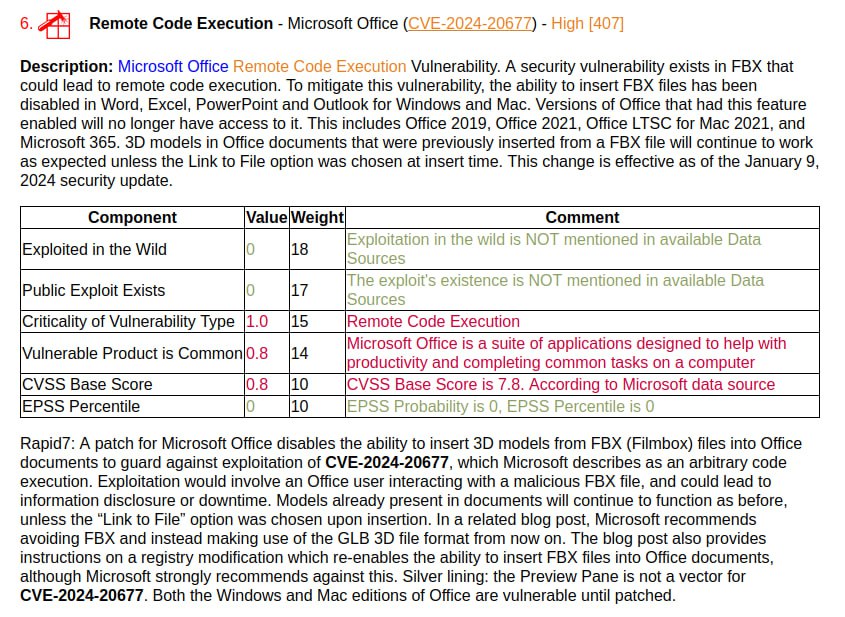

🔸 RCE - Microsoft Office (CVE-2024-20677). В Preview Pane не эксплуатируется.

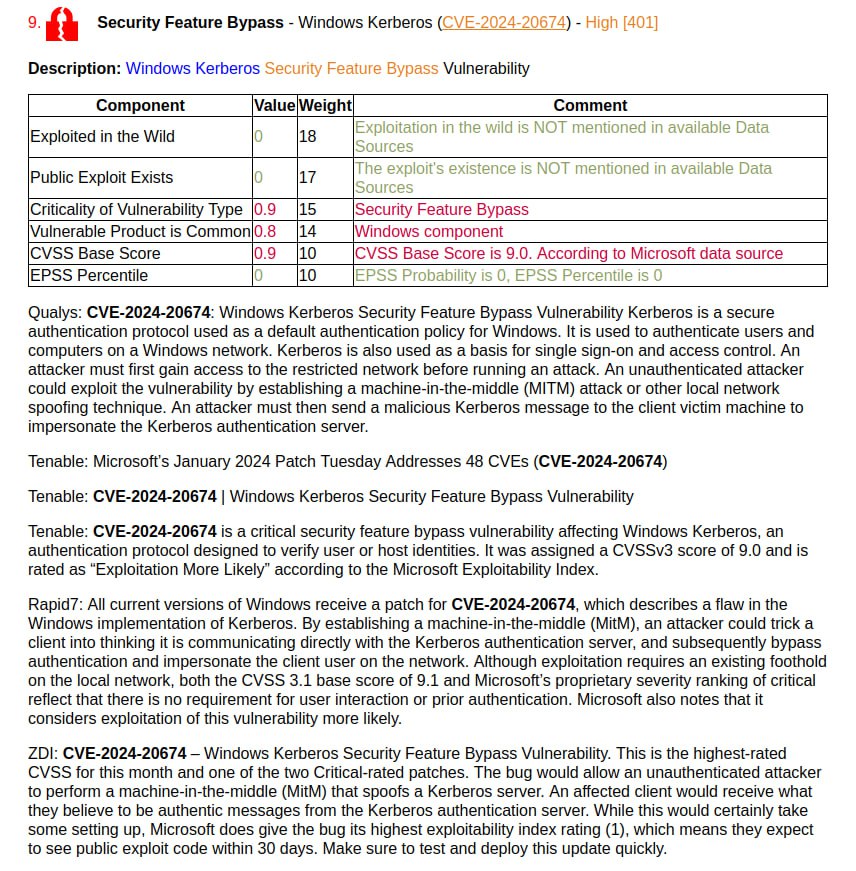

🔸 Security Feature Bypass - Windows Kerberos (CVE-2024-20674). Злоумышленник сможет MitM делать. (лол, а они теперь реально все "man-in-the-middle" как "machine-in-the-middle" расшифровывают 😅)

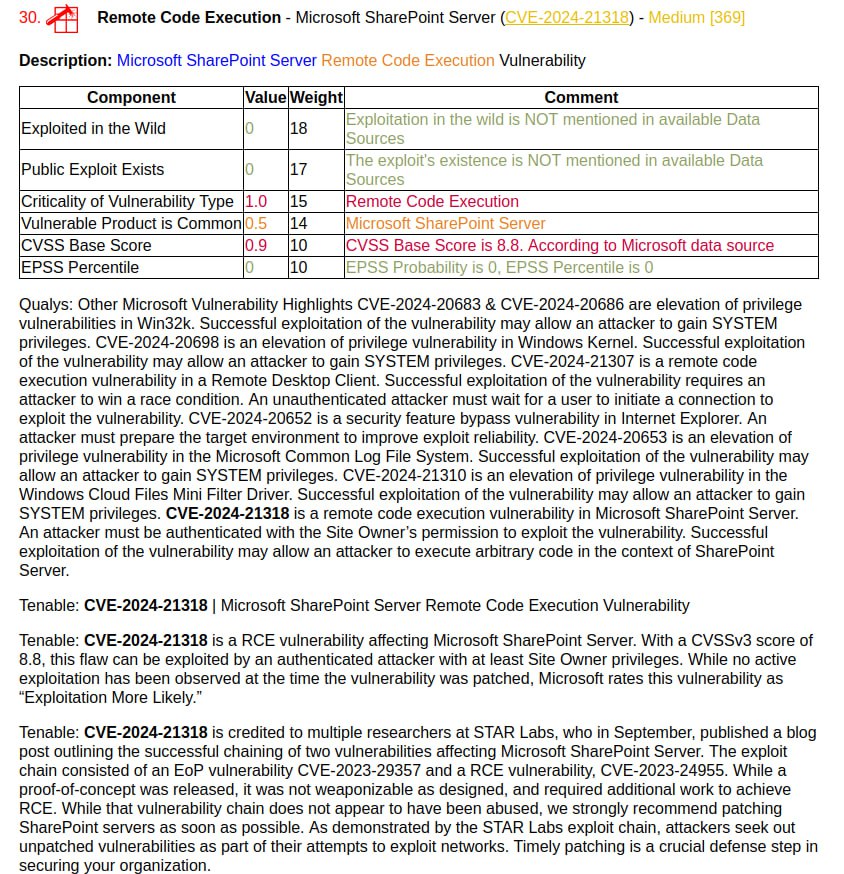

🔸 RCE - Microsoft SharePoint Server (CVE-2024-21318). Требуется Site Owner.

🔸 RCE - Windows Hyper-V (CVE-2024-20700). Вряд ли будет активно эксплуатироваться "requires an attacker to win a race condition".

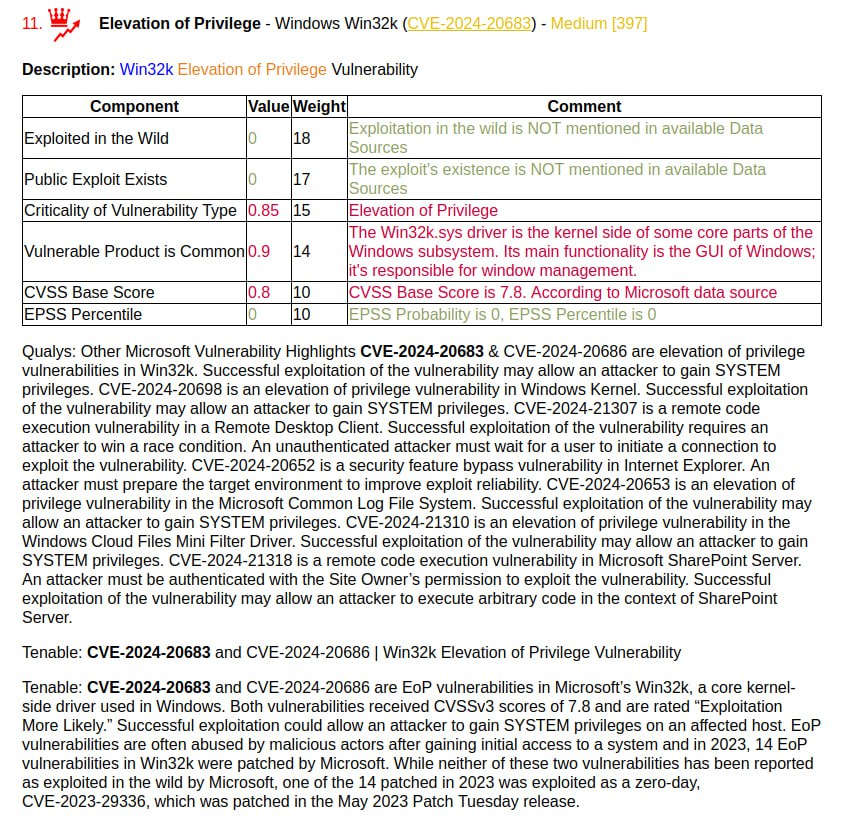

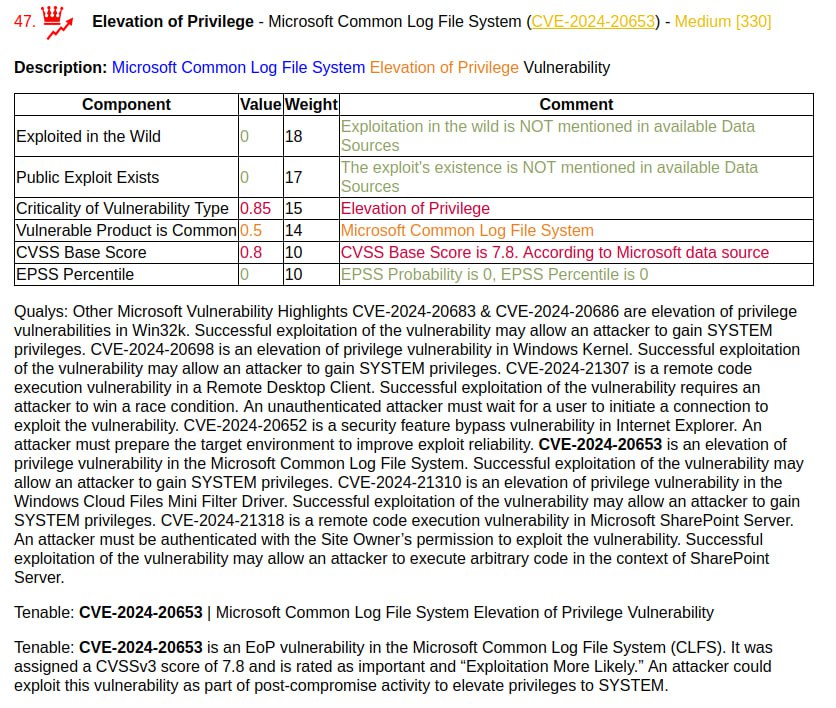

🔸 Пачка EoP: Windows Kernel (CVE-2024-20698), Windows Win32k (CVE-2024-20683, CVE-2024-20686), Windows Cloud Files Mini Filter Driver (CVE-2024-21310), Microsoft Common Log File System (CVE-2024-20653)

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Прожектор по ИБ, выпуск №18 (13.01.2024): Герои Оземпика in-the-middle | Александр В. Леонов