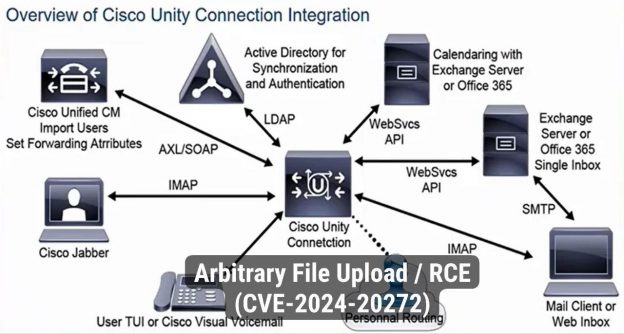

Cisco исправили критичную Arbitrary File Upload / RCE уязвимость в Unity Connection (CVE-2024-20272). Cisco Unity Connection это виртуализованная платформа обмена сообщениями и система голосовой почты. На официальном сайте пишут, что "Cisco Unity Connection is highly secure". 😏

Неаутентифицированный удаленный злоумышленник может загружать произвольные файлы в уязвимую CUC систему и выполнять команды в базовой операционной системе. Также пишут, что злоумышленник может поднять привилегии до root-а (подозреваю, что имеют ввиду, гипотетически, если загрузят руткит и запустят его). 🤔

Эксплуатации вживую и эксплоита пока нет, но если у вас вдруг всё ещё используется Cisco Unity Connection (версии до 12.5.1.19017-4 и с 14 до 14.0.1.14006-5), имеет смысл пропатчиться.

CVSS странный: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:L/A:L (Base 7.3)

Как при таком описании может быть Unchanged Scope и низкий импакт на конфиденциальность, целостность и доступность я не особо понимаю. 🤷♂️

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Подсвечу отдельно, что мы ждём ваши комментарии к 18ому эпизоду Прожектора по ИБ с предложениями по импортозамещению и стихами | Александр В

Уведомление: На какие российские продукты можно заменить западный продукты с недавними критичными уязвимостями (Microsoft SharePoint, Cisco Unity Connection, GitLab, Ivanti Connect S

Уведомление: Прожектор по ИБ, выпуск №18 (13.01.2024): Герои Оземпика in-the-middle | Александр В. Леонов