Про 0day уязвимость EventLogCrasher (без CVE). Уязвимость позволяет злоумышленнику удаленно крашить службу Event Log на устройствах в том же Windows-домене (включая контроллеры домена). И пока логи не ведутся злоумышленник потенциально может брутить пароли, атаковать системы ненадежными эксплоитами с риском их покрашить и творить прочую заметную дичь.

🔻Для эксплуатации злоумышленнику необходимо сетевое подключение к целевому устройству и любая валидная учётка (даже с низкими привилегиями)

🔻 Уязвимость затрагивает все версии Windows: от Windows 7 до последней версии Windows 11 и от Server 2008 R2 до Server 2022

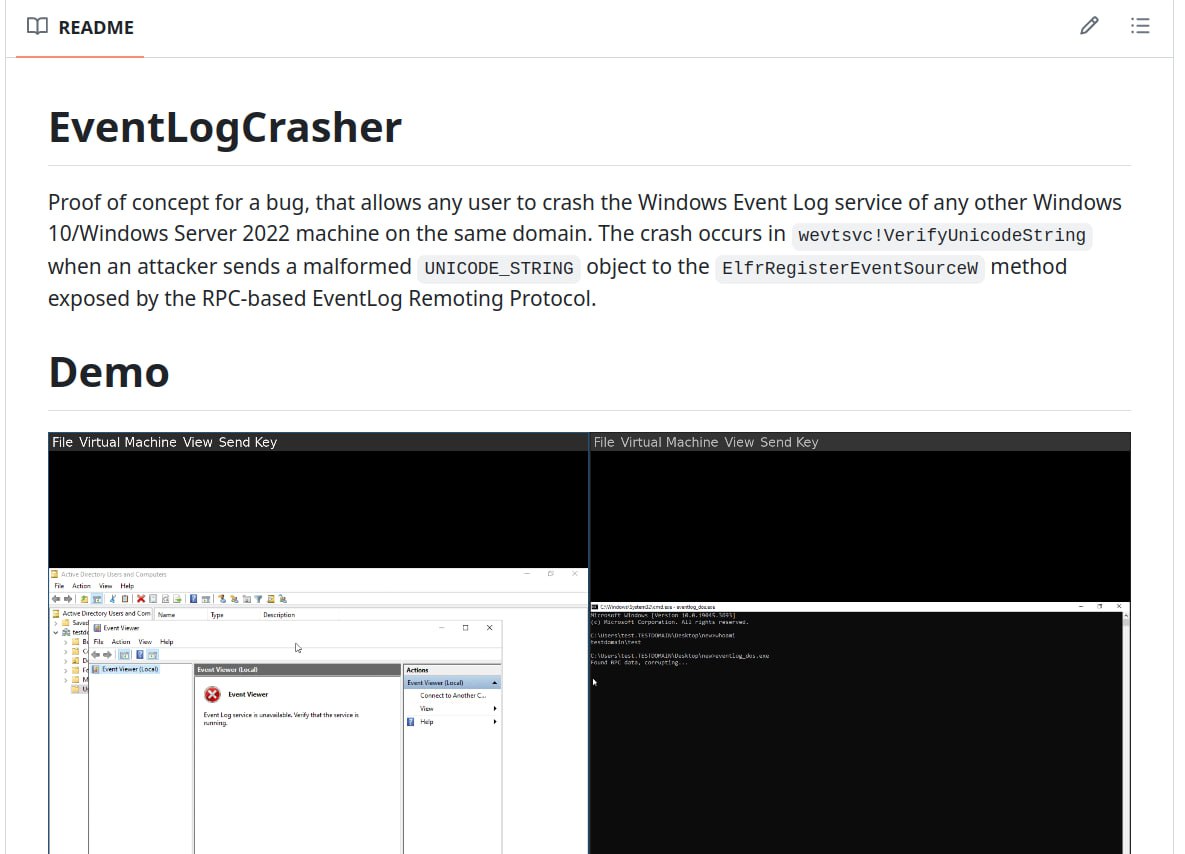

🔻 Есть PoC и видео демонстрация

🔻 Microsoft заявили исследователю, что уязвимость недостаточно критична ("didn't meet the requirements for servicing"), не требует срочного исправления и что они исправят её в будущем. 🤷♂️ Также сообщили, что это дубль какой-то уязвимости 2022 года, которая также была недостаточно критичной для исправления. Видимо официального исправления ждать пока не приходится. 😐

🔻 Уязвимость подтвердили исследователи из 0patch и выпустили неофициальное исправление

🔻 Похожую уязвимость в прошлом году описывали исследователи из компании Varonis, они назвали её LogCrusher. Она также прошла без CVE и там тоже были проблемы с признанием её критичности со стороны Microsoft.

Пока Microsoft не прояснят ситуацию остаётся либо фиксить это микропатчем от 0patch, либо ловить эксплуатацию SIEM-ом. Например с помощью 🟥 MaxPatrol SIEM. 😉

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно прочитать здесь. Приглашаю подписаться на мой канал в Telegram @avleonovrus. Я обновляю его чаще, чем этот сайт. Вы можете обсудить мои посты или задать вопросы в @avleonovchat или в группе ВКонтакте.

And I invite all English-speaking people to another telegram channel @avleonovcom.

Уведомление: Прожектор по ИБ, выпуск №23 (18.02.2024): Прощальный рэп | Александр В. Леонов