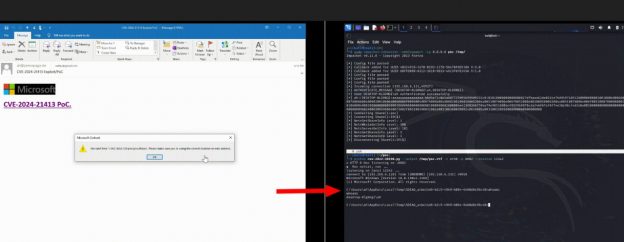

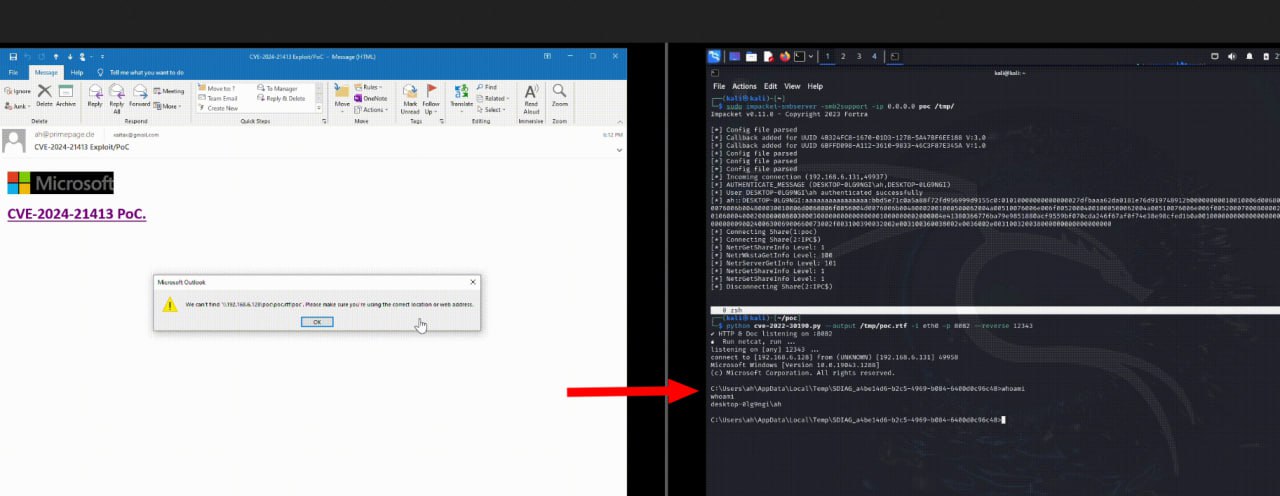

Для уязвимости Remote Code Execution - Microsoft Outlook (CVE-2024-21413) появился PoC на GitHub. Автор PoC-а Alexander Hagenah из швейцарской компании SIX Group. В демке жертва кликает на ссылку в письме, через несколько секунд атакующий получает шелл. Красиво. 🙂

Ждём возвращения для этой уязвимости галки "эксплуатируется вживую". 🙃

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Прожектор по ИБ, выпуск №24 (24.02.2024): Душнилово про уязвимости, банки и никакого рэпа | Александр В. Леонов

Уведомление: У февральской RCE уязвимости в Outlook (CVE-2024-21378) повысилась критичность, но об этом не особо пишут | Александр В. Леонов