RCE уязвимость Veeam B&R CVE-2024-40711 эксплуатируется в атаках. 24 сентября признаков эксплуатации вживую этой уязвимости ещё не было. А 10 октября Sophos X-Ops сообщили, что в течение месяца они наблюдали серию атак с эксплуатацией этой уязвимости, целью которых была установка программ-вымогателей Akira и Fog. 🤷♂️

Тезис моего исходного поста подтвердился. Отсутствие сообщений об эксплуатации уязвимостей в реальных атаках не повод их игнорировать.

"Это не значит, что злоумышленники эти уязвимости не эксплуатируют. Возможно, что таргетированные атаки с использованием этих уязвимостей просто не были пока надёжно зафиксированы."

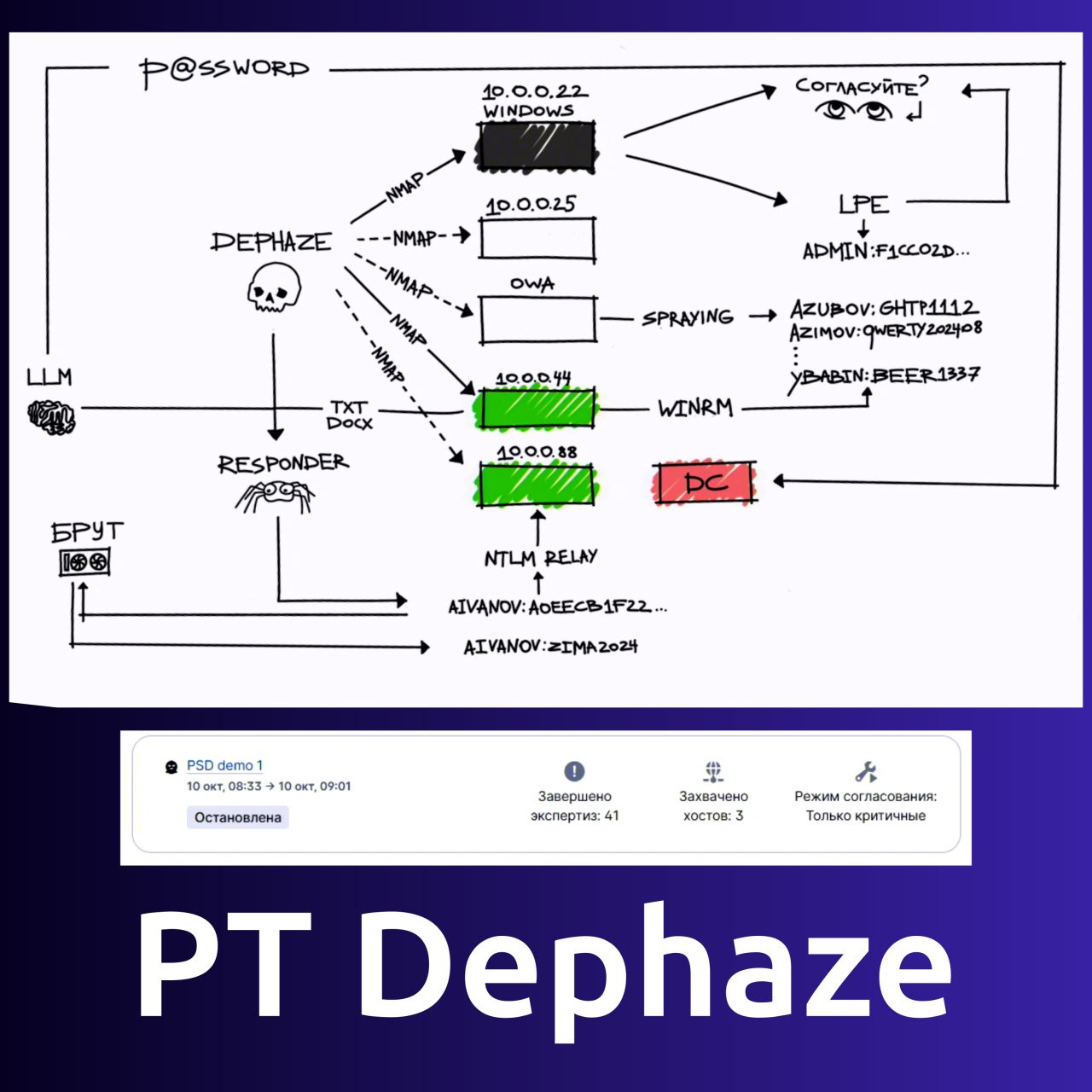

🟥 Positive Technologies относит уязвимость к трендовым с 10 сентября.