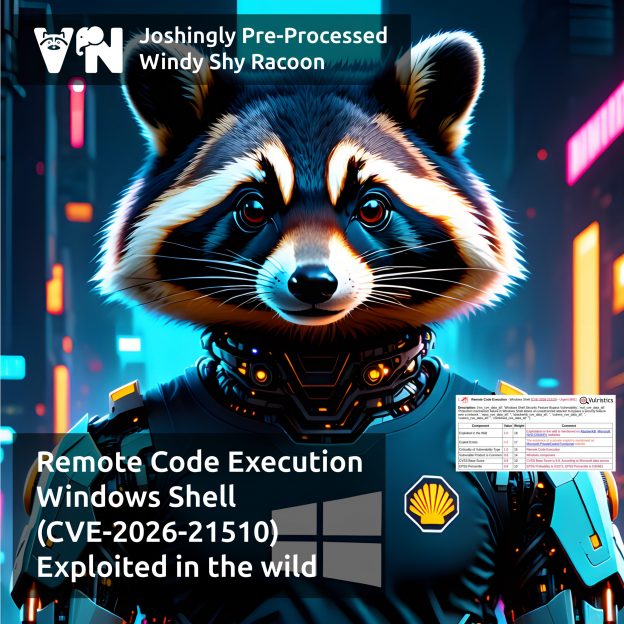

Про уязвимость Remote Code Execution - Windows Shell (CVE-2026-21510). Уязвимость из февральского Microsoft Patch Tuesday. Windows Shell - это основной интерфейс, через который пользователи взаимодействуют с ОС Windows. Он включает такие видимые элементы, как Рабочий стол (Desktop), Панель задач (Taskbar) и меню «Пуск» (Start Menu). Некорректная работа защитных механизмов (CWE-693) позволяет злоумышленнику выполнить произвольный код на системе в обход механизма Windows SmartScreen и предупреждений Windows Shell. Для эксплуатации уязвимости злоумышленнику необходимо убедить пользователя открыть специально созданный файл-ярлык (.LNK) или перейти по вредоносной ссылке.

👾 Microsoft сообщают об эксплуатации уязвимости в реальных атаках. Уязвимость в CISA KEV с 10 февраля.

💬 Microsoft классифицировали уязвимость как Security Feature Bypass, однако выглядит правильным классифицировать её как Remote Code Execution.

🛠 Публичных эксплоитов пока нет.

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Мартовский "В тренде VM": и снова уязвимости только в продуктах Microsoft | Александр В. Леонов