Тяжела и неказиста жизнь простого Vulnerability Management специалиста. Тоже напишу про European Cybersecurity Skills Framework (ECSF).

"Целью ECSF является создание общего понимания соответствующих ролей, компетенций, навыков и знаний; способствовать признанию навыков кибербезопасности; и поддерживать разработку учебных программ, связанных с кибербезопасностью. В нем все роли, связанные с кибербезопасностью, объединены в 12 профилей, которые индивидуально проанализированы с учетом деталей обязанностей, навыков, синергии и взаимозависимостей, которым они соответствуют."

Грубо говоря, такой примерный набор ИБ-шных профессий-специализаций.

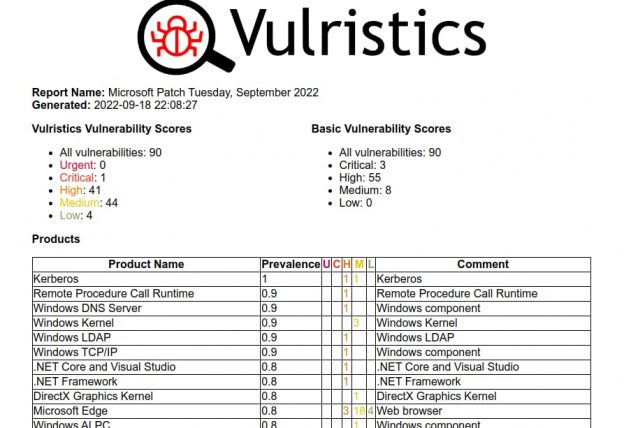

Как видите отдельного профиля под Vulnerability Management здесь нет. Из того что есть более-менее похоже:

- Cybersecurity Implementor. Но тут упор по идее должен быть в конфигурирование, а не детект проблем.

- Cybersecurity Risk Manager. Но риски бывают отнюдь не связанные с уязвимостями.

- Penetration Tester. Но упор по идее должен быть на эксплуатацию уязвимостей, а не планомерное исправление всех потенциальных проблем.

- Cyber Threat Intelligence Specialist. Но тут упор по идее должен быть на детектировании злоумышленников и малварей.

- Cybersecurity Auditor. Но тут упор по идее должен быть на регуляторику.

Смотрю описание ролей, ищу там по "vulnerabi"

- CYBER INCIDENT RESPONDER - 2

- CYBERSECURITY IMPLEMENTER - 1

- CYBERSECURITY RISK MANAGER - 2

- DIGITAL FORENSICS INVESTIGATOR - 1

- PENETRATION TESTER - 8

В общем намекают на то, что VM-щикам в пентестеры надо. Плюс альтернативное название этой специализации "Vulnerability Analyst".

Как по мне, Vulnerability Management это далжна быть отдельная специализация с упором разные способы детектирования, оценку уязвимости, патчинг, переконфигурирование. Но вот заинтересованной группы, которая продвигала бы такой взгляд на вещи я не наблюдаю. Даже VM-вендоры в эту сторону не особо активничают (а могли бы). Какого-то профессионального комьюнити, концентрирующегося именно на VM-е, тоже как такового нет. Печально.