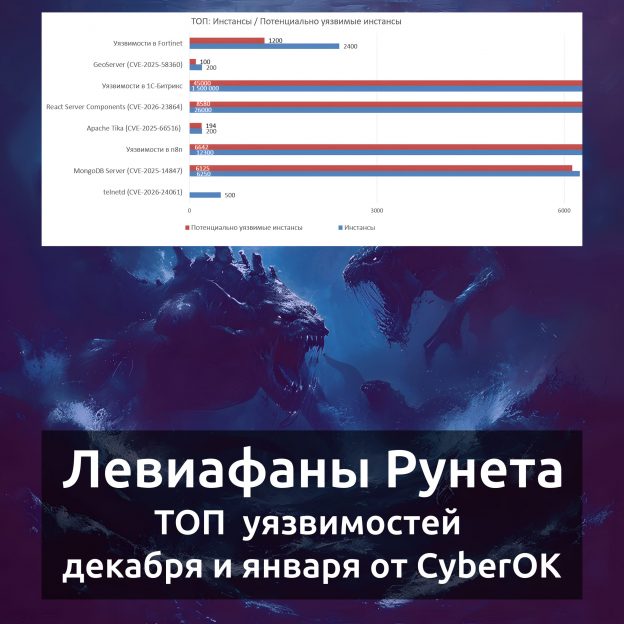

Вот такую информационную карту уязвимостей 2025 года показывал сегодня Алексей Сердечный, начальник отдела ФАУ "ГНИИИ ПТЗИ ФСТЭК России", в рамках своего доклада "Ландшафт актуальных угроз безопасности информации и тенденции их развития" на ТБ Форум. Очень красиво. 👍

🔹 Можно видеть основные "скопления": Аппаратное обеспечение, Windows, Linux/Unix, Прикладное ПО, Beб, Библиотеки (где-то в середине, не подписано).

🔹 Подсвечены кластеры по вендорам и типам уязвимостей. Правда, если присматриваться, есть вопросики. Почему, например, Chrome в Linux/Unix, а не в Прикладном ПО? Или стоит ли выделять COVID19 в отдельный кластер? 🙂

🔹 Показаны уязвимости БДУ ФСТЭК, уязвимости без CVE, непроанализированные уязвимости, уязвимости с эксплоитами и признаками эксплуатации. Были ещё картинки по CWE-шкам, но я не стал их все выкладывать.

Идея для визуализации крутая. 🔥 Если трендовые уязвимости PT на такой карте показывать, около половины окажутся в кластере Windows. 😉