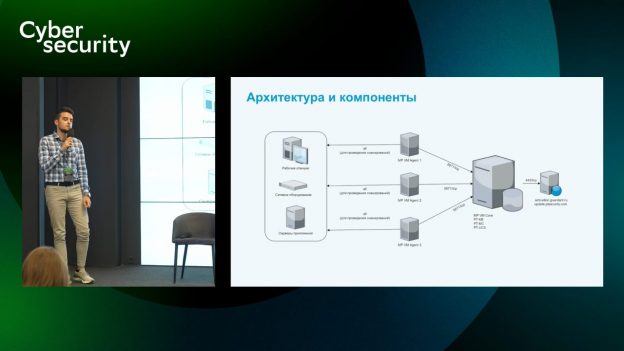

Как СберКорус с помощью TS Solution с нуля выстраивали у себя VM-процесс на MaxPatrol VM (часть 1). Сделал небольшой конспект части доклада со СФЕРА Cybersecurity.

🔹 Цель была для начала хотя бы понять какие есть активы.

🔹 Они пилотировали MaxPatrol VM сразу в прод. Пилот затянулся на полгода.

С какими проблемами столкнулись и как их порешали:

🔻 Пересечение сетей Docker. Это не настраивалось в MaxPatrol VM, привело к потере доступа в пятницу вечером, помогло комьюнити.

🔻 Проблемы при установке ролей. Иногда приходилось ставить роль заново.

🔻 Добавление активов из ARP-таблиц. Нерелевантные таблицы могут забивать лицензию VM-а. Например, для удалёнщиков по результатам сканирования видели домашние роутеры, телефоны, ноутбуки жены и т.д. Убрали сбор таблиц для АРМ-ов сотрудников.

🔻 Не укладывались в сканирование за неделю. Увеличили поточность сканирования на сканирующих нодах, чтобы укладываться (выставили capacity 10).

🔻 Завершение задачи по отключению узла в момент сканирования. VM сначала пингует хосты, ставит живой хост в очередь сканирования, пока дойдёт до хоста, он может быть уже выключен. В этом случае задача вообще не завершается. Задача подвисала дня на 2. Починили отключив пропинговку. Просто очередь узлов стала больше.

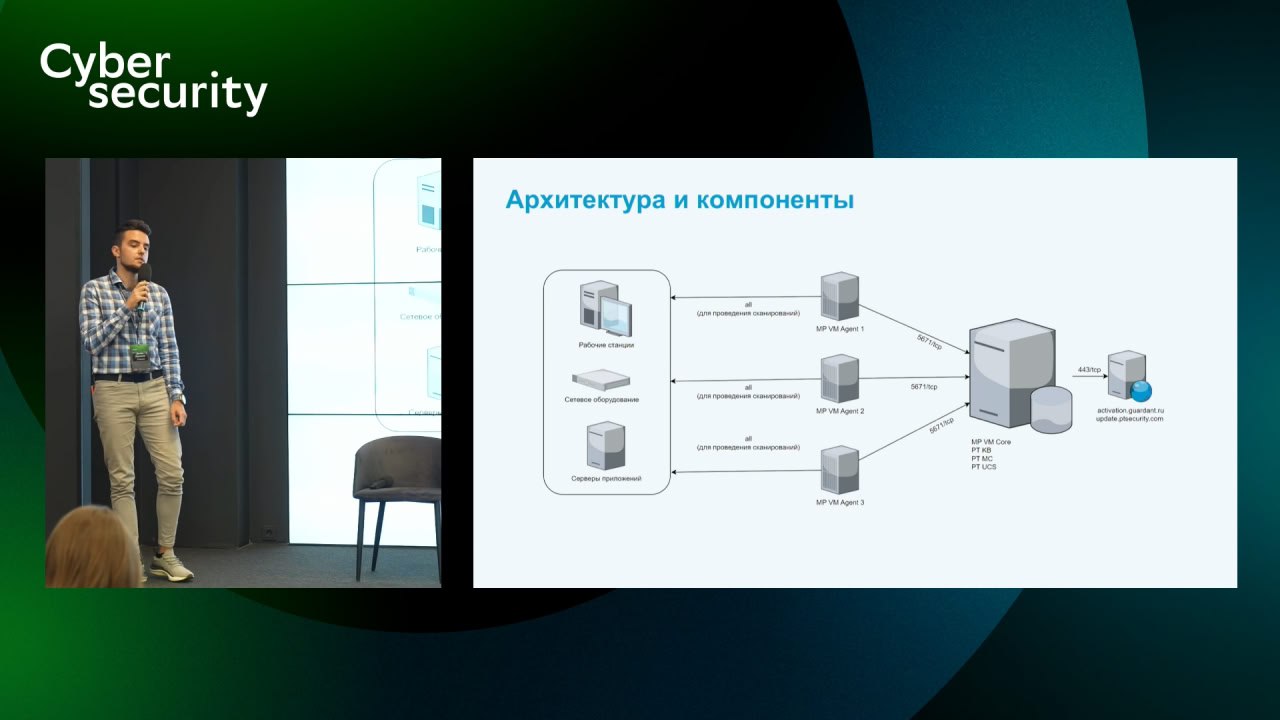

Реализация задач:

🔸 Группировка активов. Дали доступ в сканер коллегам из IT. Группировали активы по зонам ответственности отделов. 264 динамические группы.

🔸 Ролевая модель. Дали доступ администраторам к группам своих активов - 8 отделов. Доступ на запись паролей от сканирующих учёток предоставили админам домена - ИБ не всесильно (что важно и хорошо). 38 продуктовых команд имеют доступ к уязвимостям в своих продуктах с автоматической отправкой отчётов.

🪧 Приложена схема процесса, позволяющая быстро находить новые активы, которые появляются в сети, быстро натравливать на них все варианты сканирования с нужными профилями и учётками, позволяет синхронизироваться с доменом и помогает IT-шникам обнаруживать shadow IT.

📊 Было разработано 50 кастомных виджетов.

К сожалению, я дальше отвлекся и кэш трансляции с этим выступлением просрочился. 🤷♂️ Что было дальше посмотрю, когда будет видео, и распишу во второй части.

Upd. Выложил вторую часть