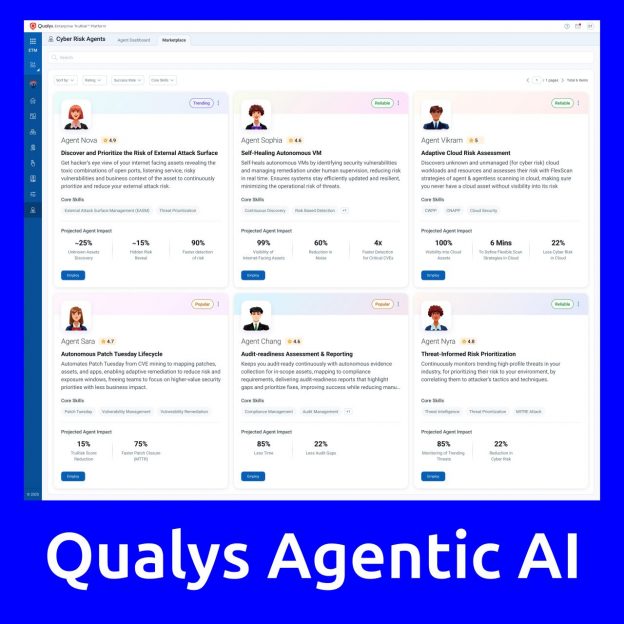

Qualys представили AI-powered Patch Reliability Score в составе TruRisk Eliminate. Эта фича предназначена для оценки надёжности обновлений до их массового развертывания.

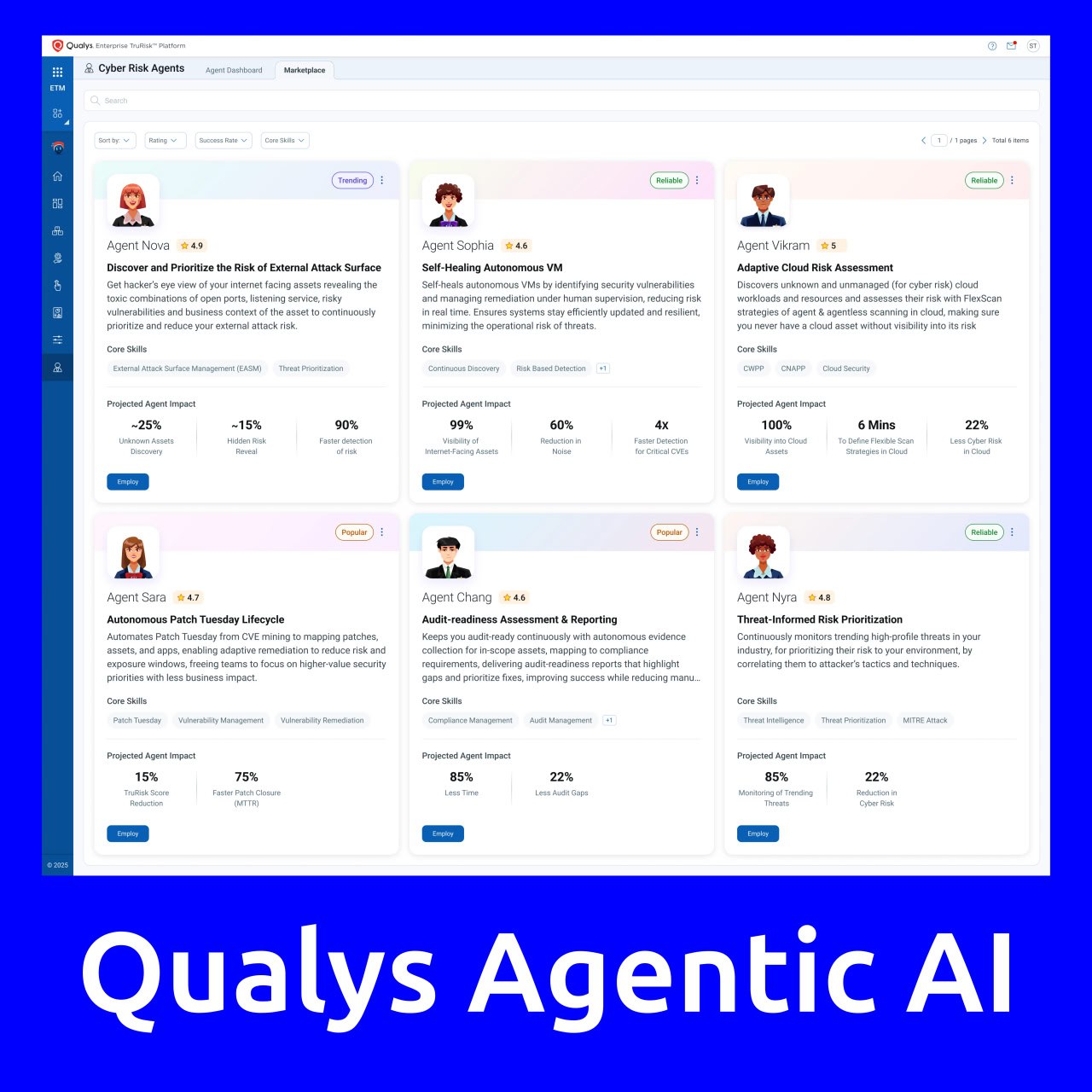

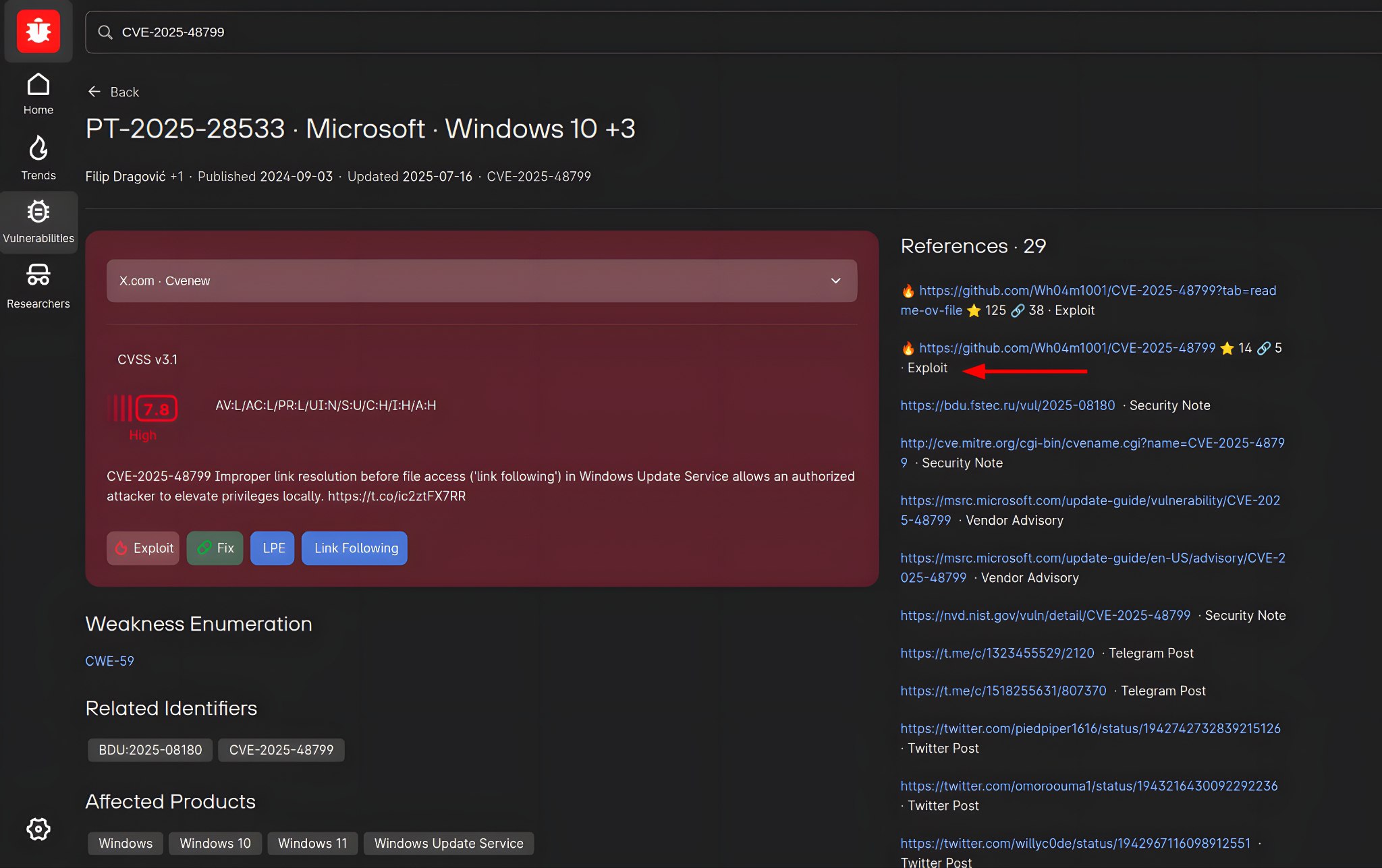

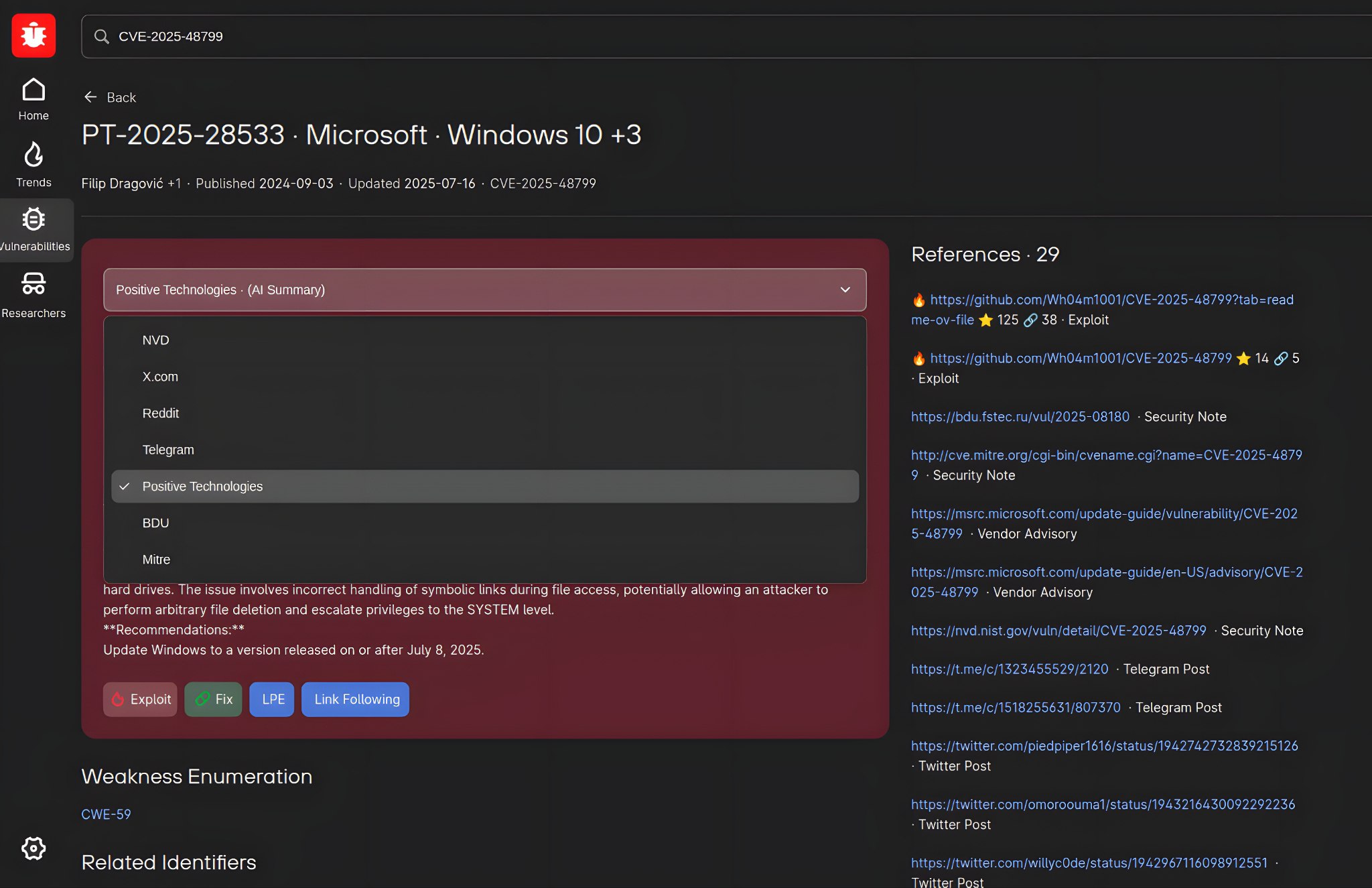

🤖 ИИ оценивает публичные сигналы о патчах (технические обсуждения, отзывы пользователей, сообщения о сбоях и другие индикаторы, появляющиеся после выхода патча) и формирует динамический Patch Reliability скор.

📊 High означает, что обновление можно внедрять быстрее и увереннее, Low - стоит провести дополнительное тестирование или отложить раскатку.

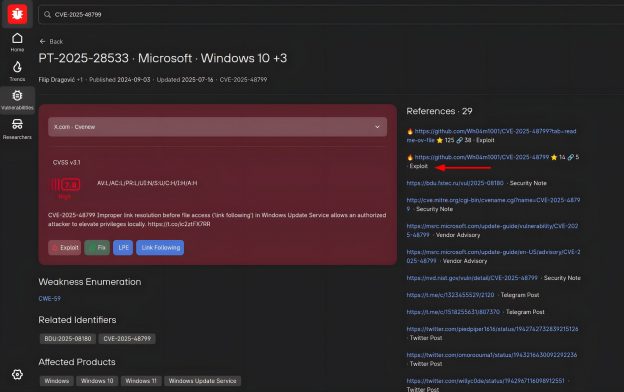

🧪 По данным компании, при проверке на наиболее часто откатываемых патчах 2025 года (таких как USN-7545-1, KB5063878, KB5065426, KB5055523, KB5066835) система заранее присваивала им низкую оценку.

Этот скор может использоваться для автоматизации Patch Management-а и митигаций.

Это в тему, что автоматическое устранение уязвимостей реализуемо, но требует тщательной проработки. 😉