No Boot - No Hacker! Обновлённый трек. Кажется кейс с инцидентом CrowdStrike BSODStrike подходит к логическому завершению. По причинам уже всё более-менее понятно. Остались только долгие судебные тяжбы клиентов с вендором. Поэтому закрываю для себя эту тему обновлённым треком, сделанным в Suno.

Добавил свою позицию, что дело не столько в проблемах конкретной компании, сколько в проблемах облачных ИБ сервисов с агентами, архитектура которых уязвима, и которым клиенты слишком доверяют. 🤷♂️ Замалчивать это мне не кажется правильным, нужно пытаться хоть как-то это компенсировать. Следует понимать, что сейчас был всего лишь небольшой и относительно безобидный сбой, но когда-нибудь мы увидим кейс с полномасштабной атакой злоумышленников через облачного вендора. И, как мне кажется, в настоящий момент онпрем решения имеют свои преимущества.

CrowdStrike - это успех!

Поверь мне, это так.

Защищает он лучше всех

От любых кибератак.

Проактивный подход,

Секретное оружие:

Не справится хакер,

Если ОСь не загружена!

Припев:

Синий экран отражает атаки!

No boot - No Hacker!

No boot - No Hacker!

CrowdStrike работает по лучшей из схем,

С которой не может быть никаких проблем!

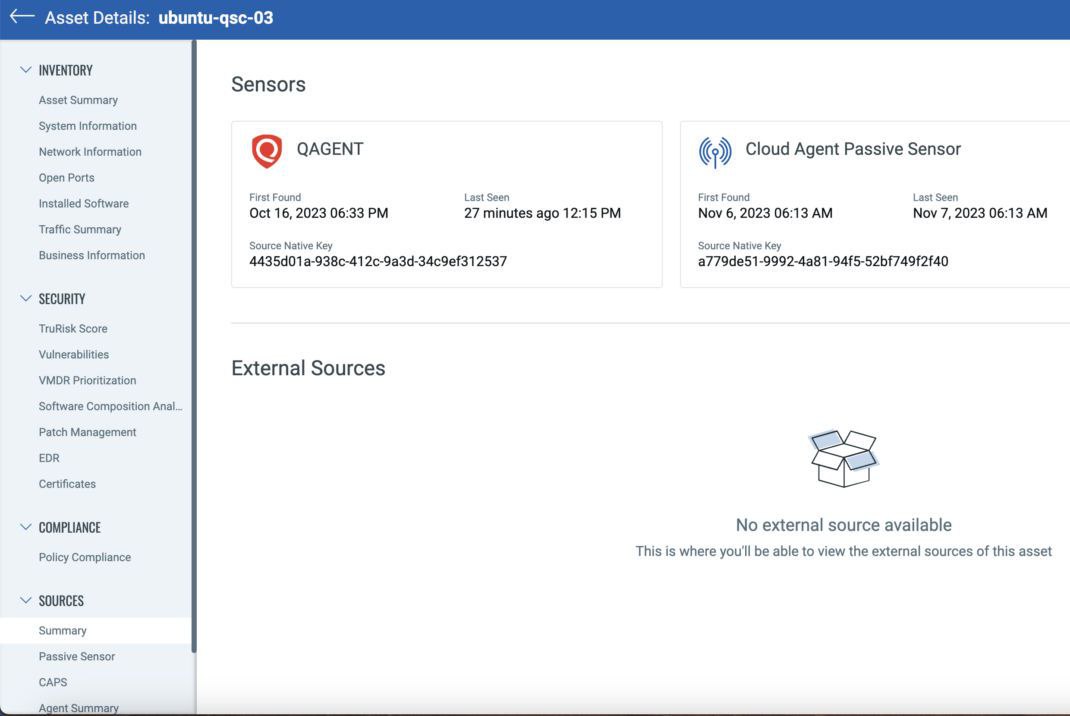

На ваших хостах Falcon сенсоры. Их привилегии максимальны.

А CrowdStrike управляют ими из своих облаков. И это нормально!

(Якобы…)

Команда CrowdStrike даже ночью не спит,

Автоматом заливает вам Rapid Response Content "at operational speed".

(Когда захочет…)

И если вам кажется, что всё это как-то страшновато,

Не переживайте: CrowdStrike пропускает контент через валидатор!

(Великий ВАЛИДАТОР!)

Не работает биржа, не летают самолёты - это всё детали…

Всего лишь маленький баг в апдейтах, злодеи через вендора вас не атаковали…

(Пока что…)

За полтора часа сломать 8.5 миллионов хостов - задача нелегка…

С таким не справится устаревший онпрем, для такого нужны облака…

А если серьёзно… В 22-ом CrowdStrike из России ушёл…

И, как по мне, это очень, очень, ну просто ооочень хорошо!