Февральский выпуск "В тренде VM": уязвимости Microsoft, Fortinet, 7-Zip и зачем VM-щику знать про DarkNet. Снова на SecLab-e. Теперь в новом оформлении и с новым монтажом. 😉

📹 Ролик на VK Видео, RUTUBE, YouTube

🗞 Пост на Хабре

🗒 Дайджест на сайте PT

Содержание:

🔻 00:00 Вступление

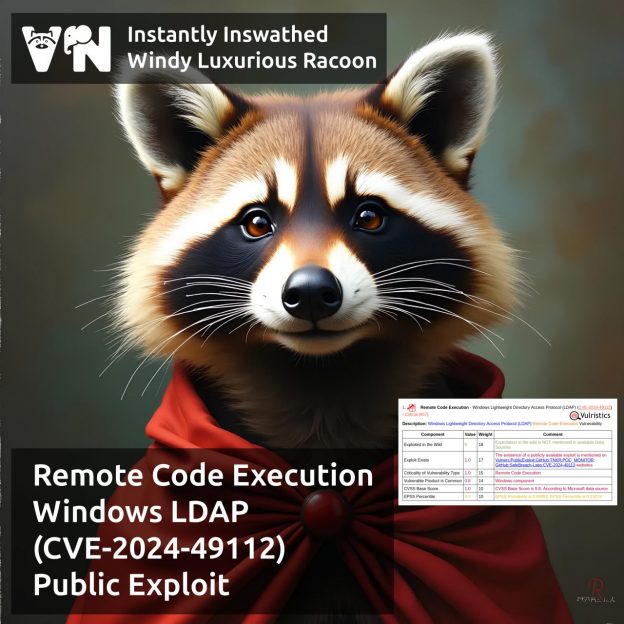

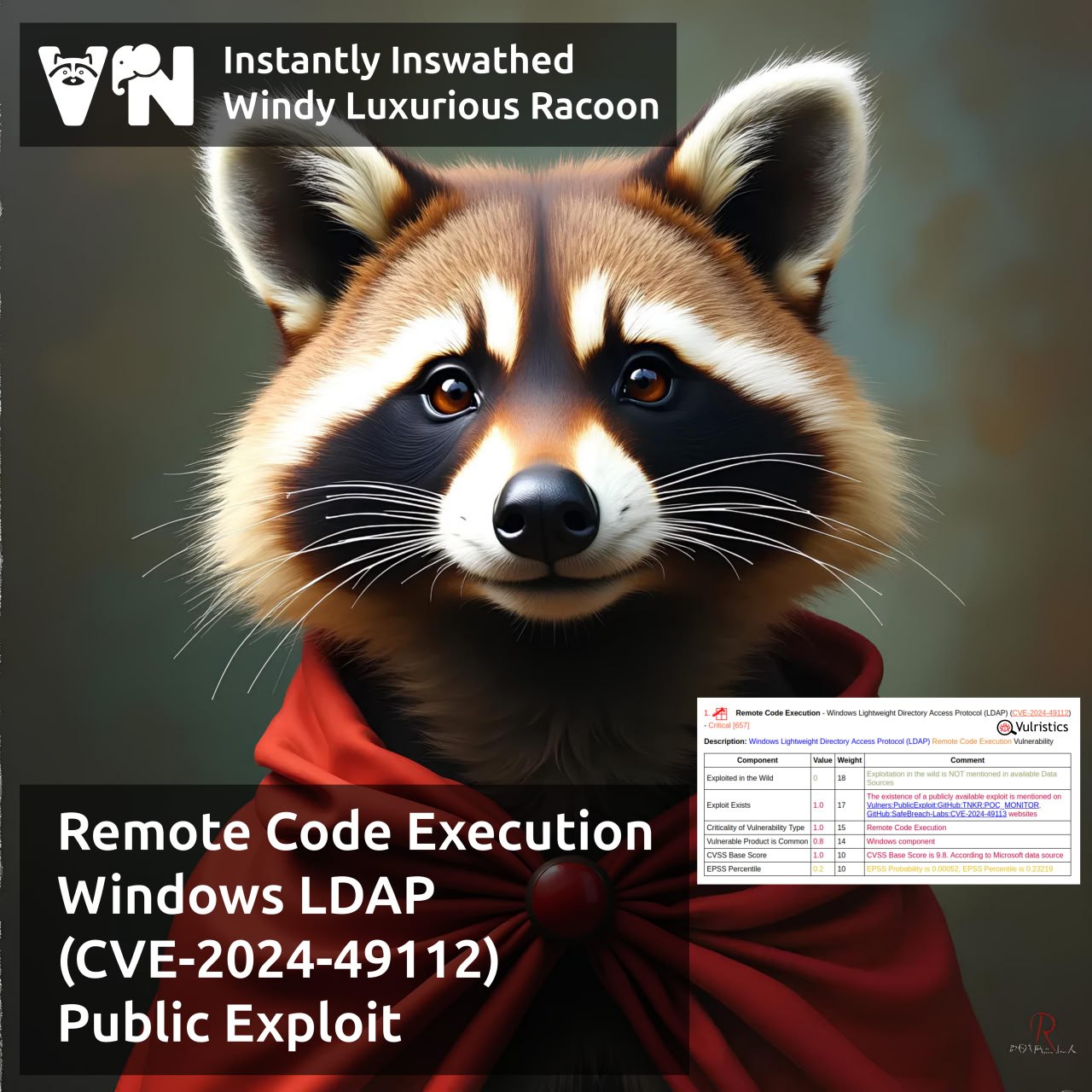

🔻 00:35 Remote Code Execution - Windows Lightweight Directory Access Protocol (LDAP) (CVE-2024-49112)

🔻 01:47 Remote Code Execution - Microsoft Configuration Manager (CVE-2024-43468)

🔻 02:50 Remote Code Execution - Windows OLE (CVE-2025-21298)

🔻 04:05 Elevation of Privilege - Windows Hyper-V NT Kernel Integration VSP (CVE-2025-21333, CVE-2025-21334, CVE-2025-21335)

🔻 05:13 Authentication Bypass – FortiOS/FortiProxy (CVE-2024-55591)

🔻 06:26 Remote Code Execution - 7-Zip (CVE-2025-0411)

🔻 07:40 VM-щики и даркнет

🔻 08:58 Про дайджест трендовых уязвимостей