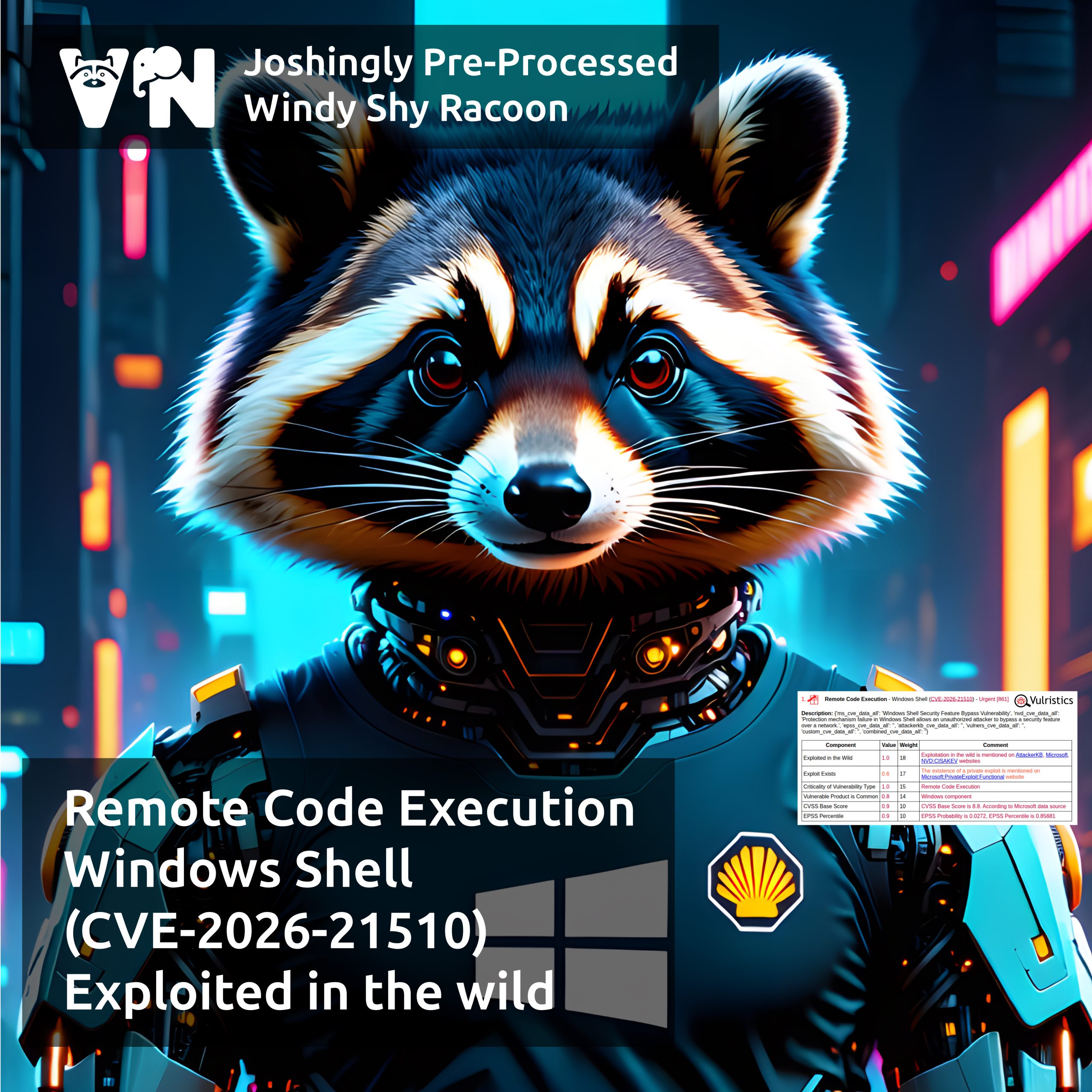

Про уязвимость Remote Code Execution - Microsoft SharePoint (CVE-2026-20963). Уязвимость из январского MSPT. В момент публикации MSPT, 13 января, VM-вендоры не выделяли эту уязвимость в своих обзорах, а Microsoft не сообщали о признаках эксплуатации уязвимости. CVSS вектор для уязвимости был CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H (8.8). Из "PR:L" следует, что для эксплуатации уязвимости требуется аутентификация. Однако 17 марта Microsoft изменили описание уязвимости и CVSS вектор. Новый CVSS вектор: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H (9.8). Из "PR:N" следует, что аутентификация для эксплуатации уязвимости не требуется.

Актуальное описание уязвимости:

"Десериализация недоверенных данных (CWE-502) в Microsoft Office SharePoint позволяет неавторизованному атакующему выполнить код по сети. В сетевой атаке неаутентифицированный атакующий может записать произвольный код, чтобы внедрить (inject) и выполнить его удалённо на сервере SharePoint."

👾 18 марта уязвимость добавили в CISA KEV. Подробностей по эксплуатации пока нет. Публичных эксплоитов тоже пока нет. Но по потенциальным последствиям эксплуатации уязвимость может быть сравнима с прошлогодней RCE "ToolShell" (CVE-2025-49704).

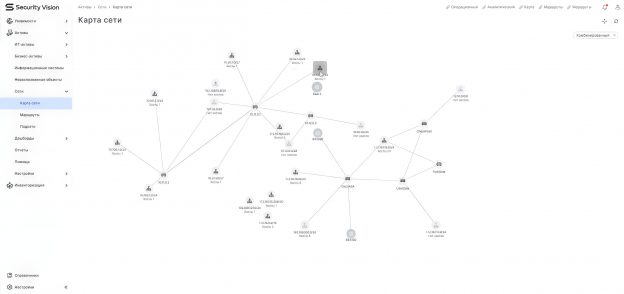

Ситуация вокруг этой уязвимости демонстрирует: критичность уязвимости нельзя оценить один раз и навсегда. Для уязвимости не только могут в любой момент появляться признаки эксплуатации вживую или публичные эксплоиты, но даже сам вендор может в любой момент по каким-то причинам изменить описание и CVSS уязвимости. Поэтому данные по продетектированным в инфраструктуре уязвимостям необходимо постоянно отслеживать (самостоятельно или силами VM-вендора), актуализировать критичность уязвимостей и корректировать дедлайны задач на их устранение.

В силу того, что ситуация по каждой конкретной уязвимости может в любой момент измениться, не следует отмахиваться от каких-то уязвимостей как от гарантированно некритичных или неэксплуатабельных. Ответственный подход заключается в том, что все продетектированные уязвимости требуют устранения, но в соответствии со своим (постоянно актуализируемым) приоритетом.