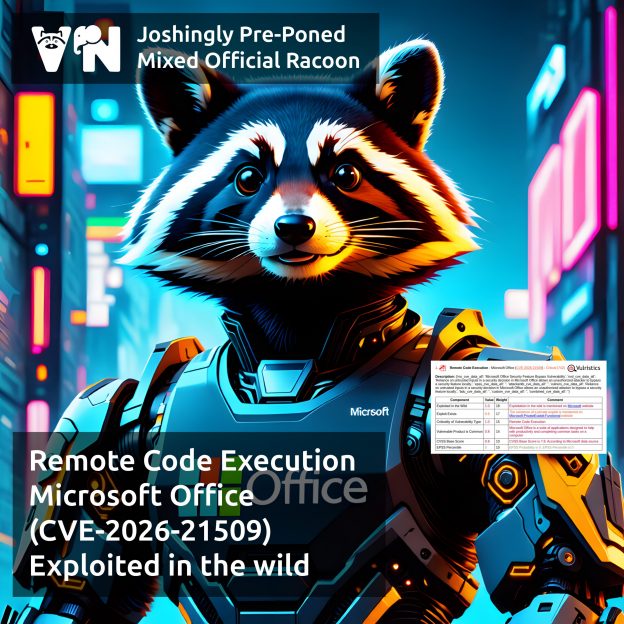

Про уязвимость Remote Code Execution - Microsoft Office (CVE-2026-21509). Уязвимость была экстренно исправлена 26 января вне регулярных Microsoft Patch Tuesday. Microsoft классифицировали её как Security Feature Bypass, но, фактически, это Remote Code Execution. Уязвимость заключается в обходе функций безопасности OLE (Object Linking and Embedding) в Microsoft 365 и Microsoft Office. Она эксплуатируется при открытии зловредных файлов Office (просмотр в Preview Pane безопасен).

⚙️ В Office 2021+ защита включается автоматически за счёт серверных изменений после перезапуска приложений. Для Office 2016/2019 требуется установить обновления или сделать изменения в реестре.

👾 Microsoft сообщают об эксплуатации уязвимости в реальных атаках.

🛠 Публичных эксплоитов пока нет.