Мне не нравится, когда опенсурс возводят в культ и представляют как волшебное решение всех проблем, а в особенности проблем с кибербезопасностью. 😬 На самом деле опенсурс это в основном про хаос, безответственность и огромное количество неблагодарной и, как правило, неоплачиваемой работы. 🤷♂️

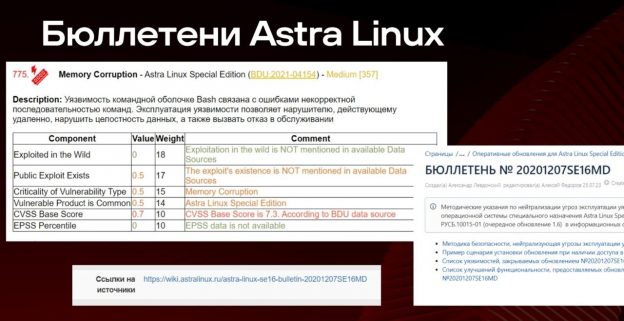

Возьмём библиотеку expr-eval из предыдущего поста. У библиотеки 800k скачиваний в неделю, она используется в куче проектов (только в npm 259 зависящих пакетов). При этом когда был последний коммит в проект? 4 года назад. 🫠 Вот исследователи нашли там критичную уязвимость, принесли фикс мейнтейнеру Matthew Crumley на GitHub, а достучаться до него не могут. Последняя активность на гитхабе в 2023 году. 🤷♂️ Соответственно, нет и вполне вероятно, что не будет фикса в этой библиотеке, которая остаётся доступной для использования.

Самого Matthew Crumley в этом нельзя винить, он, так-то, никому и ничего не должен. 😉 И надеюсь, что у него всё хорошо и просто человеку надоело. 🙏