Мои коллеги по PT ESC зафиксировали первую фишинговую кампанию с использованием уязвимости Remote Code Execution - Microsoft Office (CVE-2026-21509), направленную на российские организации. Атакующие, с высокой вероятностью связанные с группировкой BoTeam, рассылают зловредные RTF-файлы, оформленные как переписка с регулятором Ространснадзор ("Акт проверки транспортного средства", "Форма письменных пояснений").

Уязвимость CVE-2026-21509 позволяет обойти функции безопасности OLE при открытии зловредного документа Microsoft Office, выполнить HTTPS-запрос к серверу злоумышленников и скомпрометировать десктоп жертвы в ходе многоступенчатой атаки.

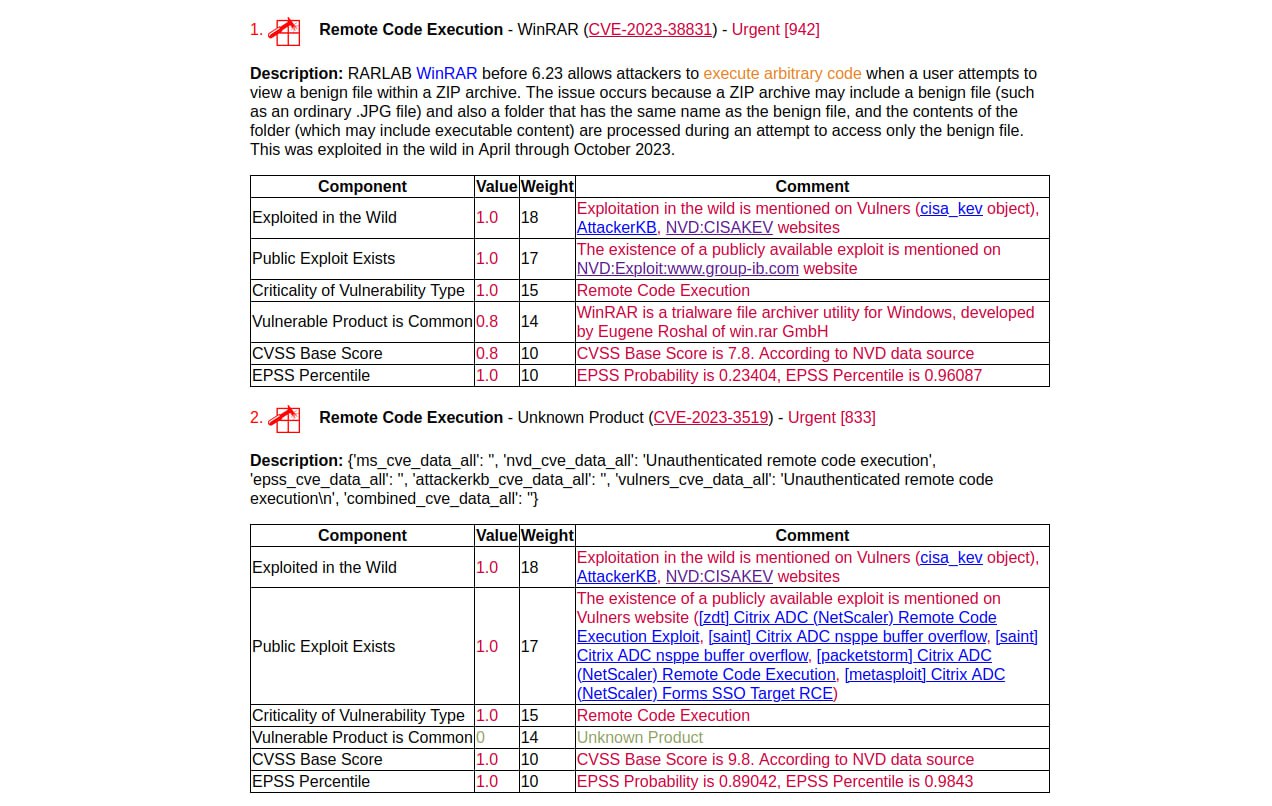

Уязвимость была экстренно исправлена 26 января вне регулярных Microsoft Patch Tuesday. Входит в списки трендовых уязвимостей Positive Technologies и R-Vision.