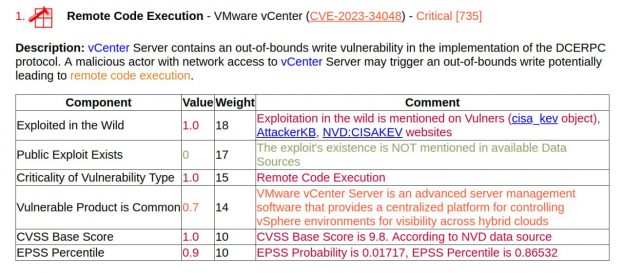

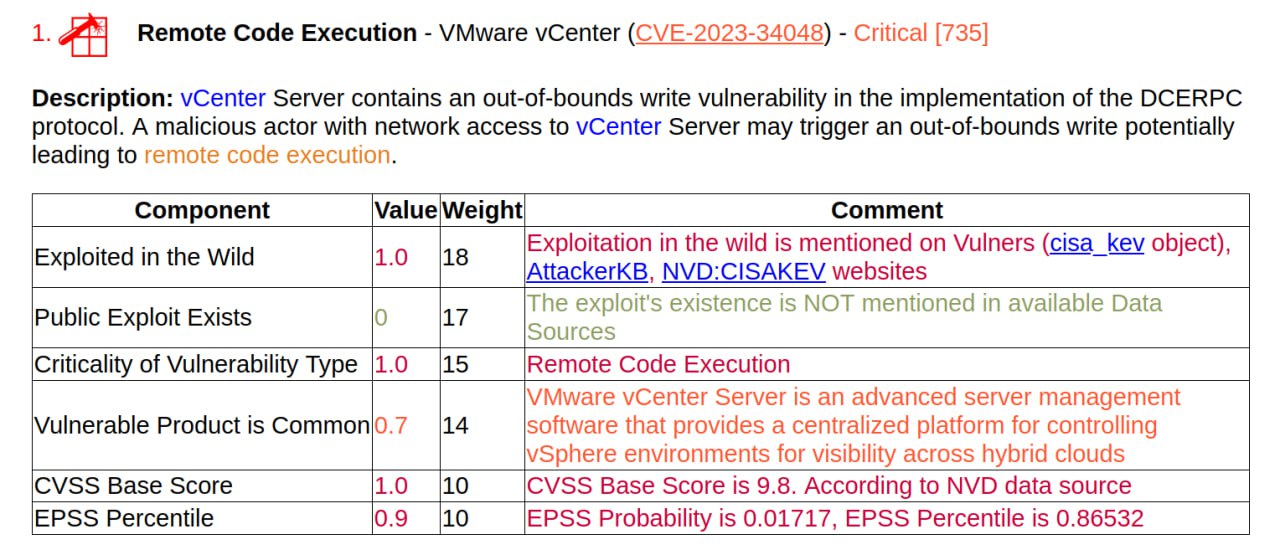

Про признак "эксплуатации вживую" на примере RCE в VMware vCenter Server (CVE-2023-34048). Про эту уязвимость я уже писал в октябре 2023:

"Злоумышленник с сетевым доступом к VMware vCenter Server может потенциально получить RCE из-за out-of-bounds write уязвимости в реализации протокола DCERPC. CVSSv3 Base Score 9,8. Судя по CVSS вектору, сложность атаки низкая, аутентификация не нужна, взаимодействие с пользователем не требуется. Есть патчи (даже для EOL продуктов), workaround-а нет. Публичного POCа и признака эксплуатации вживую пока нет."

В таком состоянии эта уязвимость пребывала до 18 января 2024 года, когда Mandiant написали, что оказывается CVE-2023-34048 с конца 2021 года эксплуатируется в таргетированных атаках. И всё заверте… 22 января уязвимость добавили в CISA KEV. ИБшные СМИ начали верещать, что уязвимость-то оказывается критичная и её нужно срочно патчить. 😏

Патчить её, конечно, нужно было ещё в октябре прошлого года, сразу как вышел бюллетень вендора, а не ждать пока какие-то исследователи в ходе расследования инцидентов сделают вывод, что именно эта CVE-шка эксплуатировалась. Они могут сделать такой вывод через много лет активного использования уязвимости или вообще никогда не сделать. Тем более не следует ждать эксплоита в паблике и массовых атак. Это же касается и других уязвимостей без доказанных случаев эксплуатации и публичных эксплоитов.

Если есть обновление безопасности для сколько-нибудь подозрительной уязвимости - тестируй его и ставь! Не жди железобетонных пруффов.