Коллеги из АЛТЭКС-СОФТ представили первый технический обзор бета-версии RedCheck VM. Я отсмотрел это видео и выписал основные моменты.

Позиционирование решения: RedCheck VM - это простая и готовая к использованию система управления уязвимостями, которая снижает сложность внедрения и настройки и позволяет сосредоточиться на закрытии уязвимостей, а не на работе с инструментом.

Анонс фич, которые следует ждать до конца года:

📊 Оценка уязвимостей по методике ФСТЭК (в релизной версии)

🔧 Анализ и контроль несоответствий конфигураций

📦 Расширенная инвентаризационная информация по хостам

Ещё будущие фичи без сроков:

🛡️ Обогащение инвентаризации аудитами в режиме Pentest

🔗 Интеграция с таск-трекерами (помимо почты)

Что по сертификату? Полнофункциональный модуль RedCheck VM планируется включить в действующий сертификат RedCheck в следующем году.

Что по лицензированию? RedCheck VM - отдельный модуль RedCheck, бесплатно доступный для старших редакций, устанавливаемый на выделенный сервер с собственной базой данных. Для доступа к бета-версии достаточно запросить тестовую лицензию в редакции "Эксперт". RedCheck VM может подключаться ко всем экземплярам RedCheck Профессиональной редакции, такая архитектура подходит для групп компаний и распределённых сетей, позволяя собирать все результаты в едином центре.

Демо бета-версии продукта

Интерфейс. Стандартный веб-интерфейс. Светлая/тёмная тема.

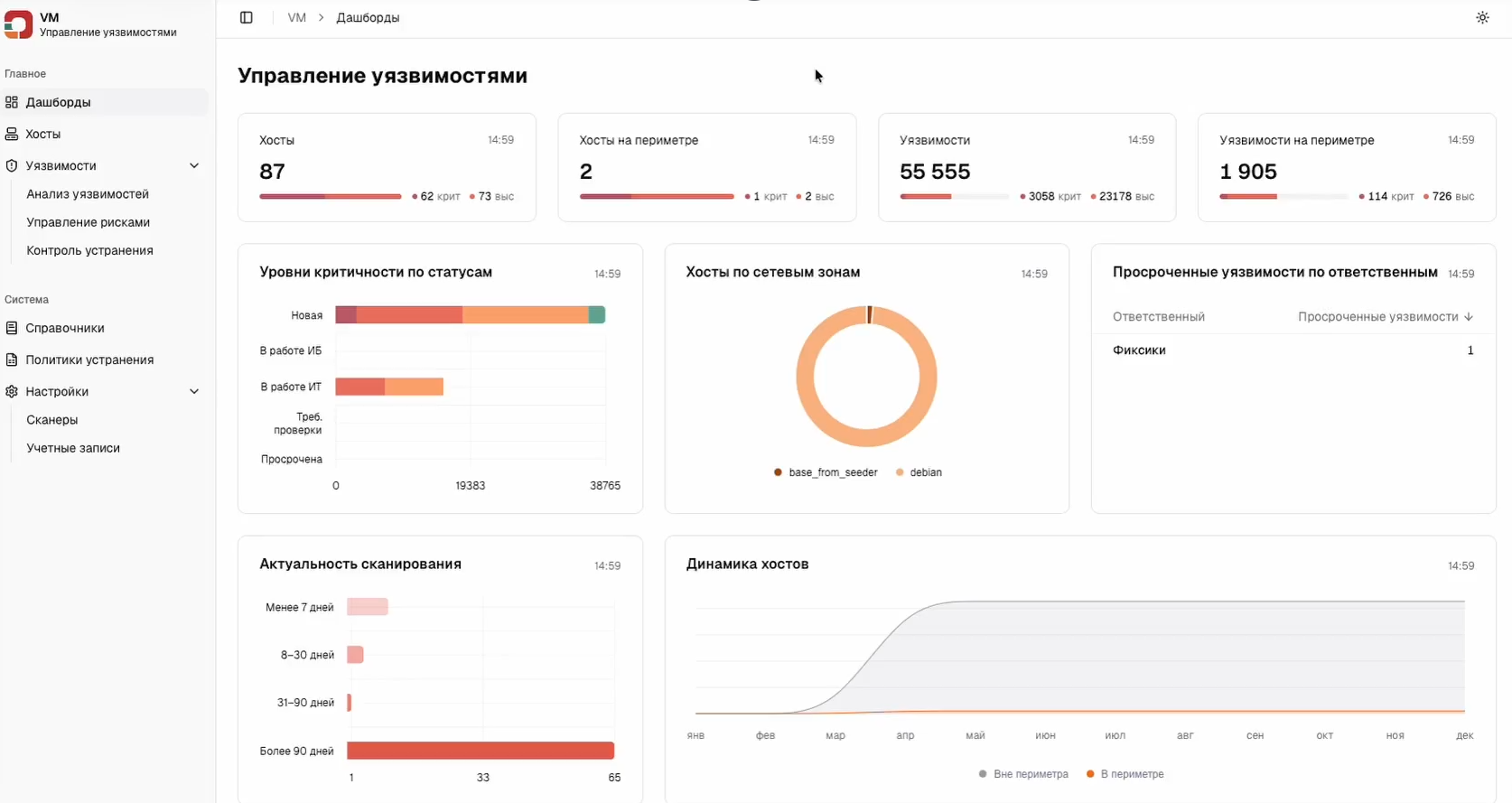

Дашборды. На данный момент есть девять стартовых выборок: Хосты, Хосты на периметре, Уязвимости, Уязвимости на периметре, Уровни критичности по статусам, Хосты по сетевым зонам, Просроченные уязвимости по ответственным, Актуальность сканирования, Динамика хостов. Новые информеры будут добавляться с обновлениями, и в дальнейшем можно будет их переключать, сохраняя фокус внимания на важном.

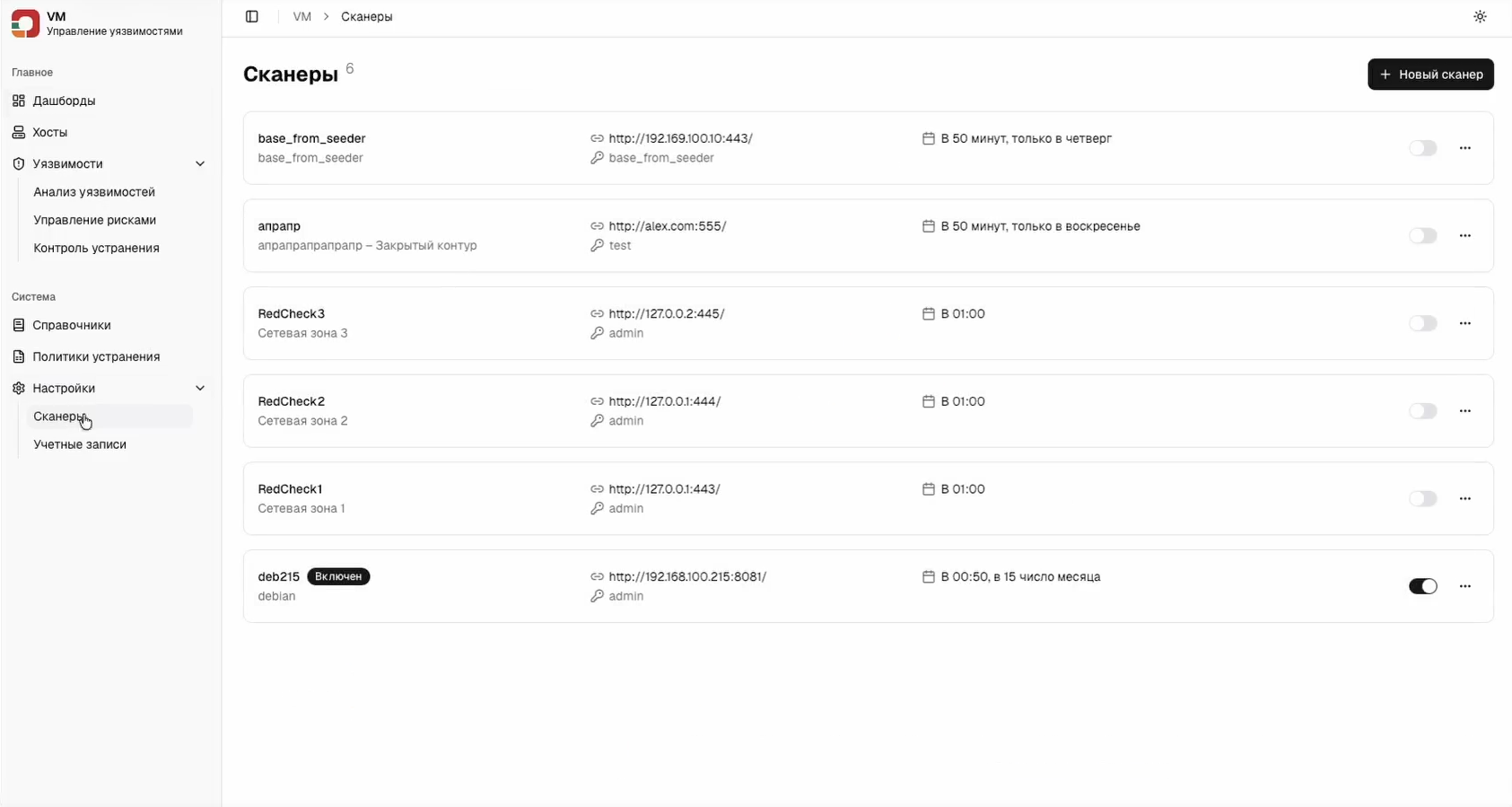

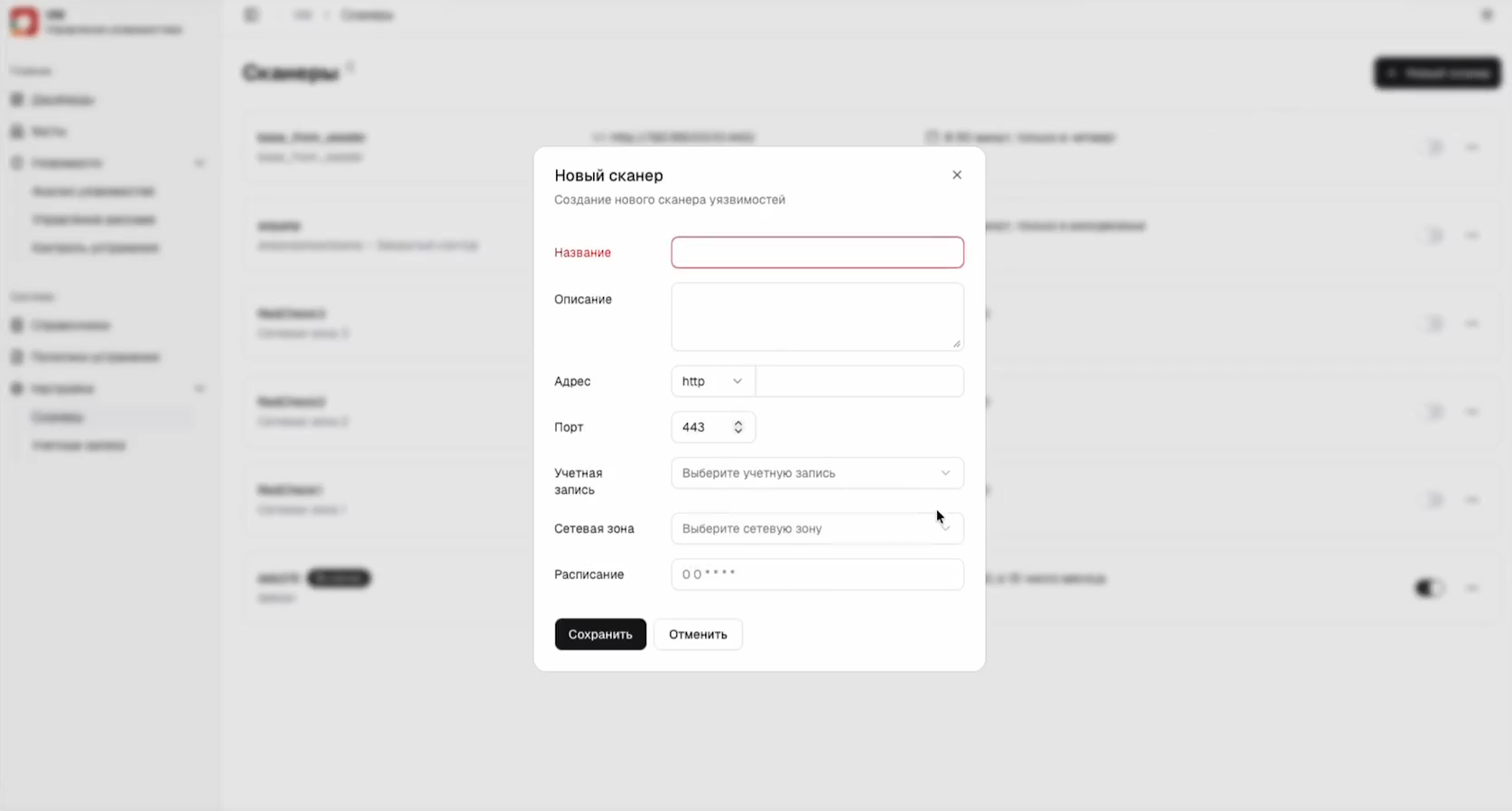

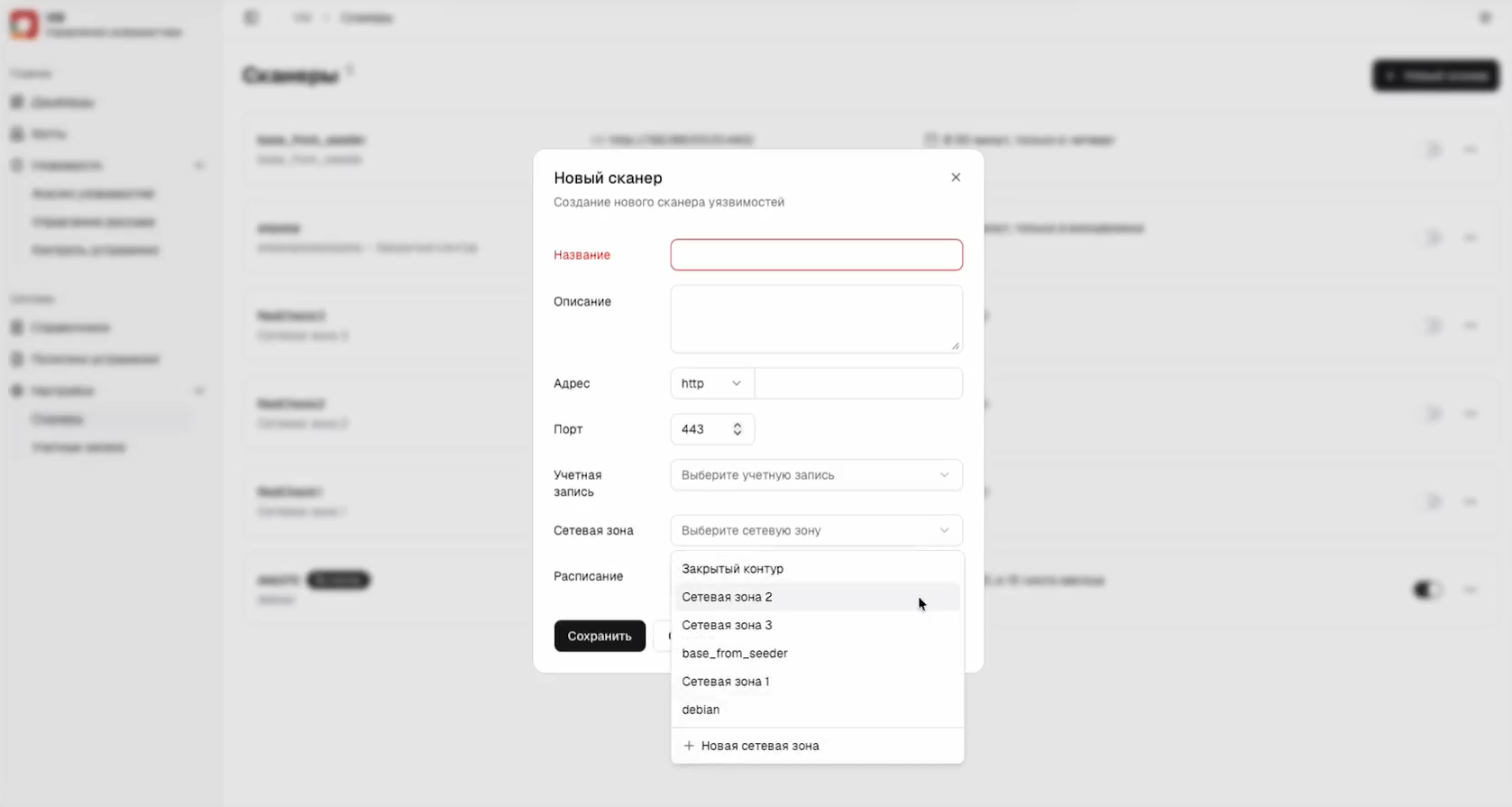

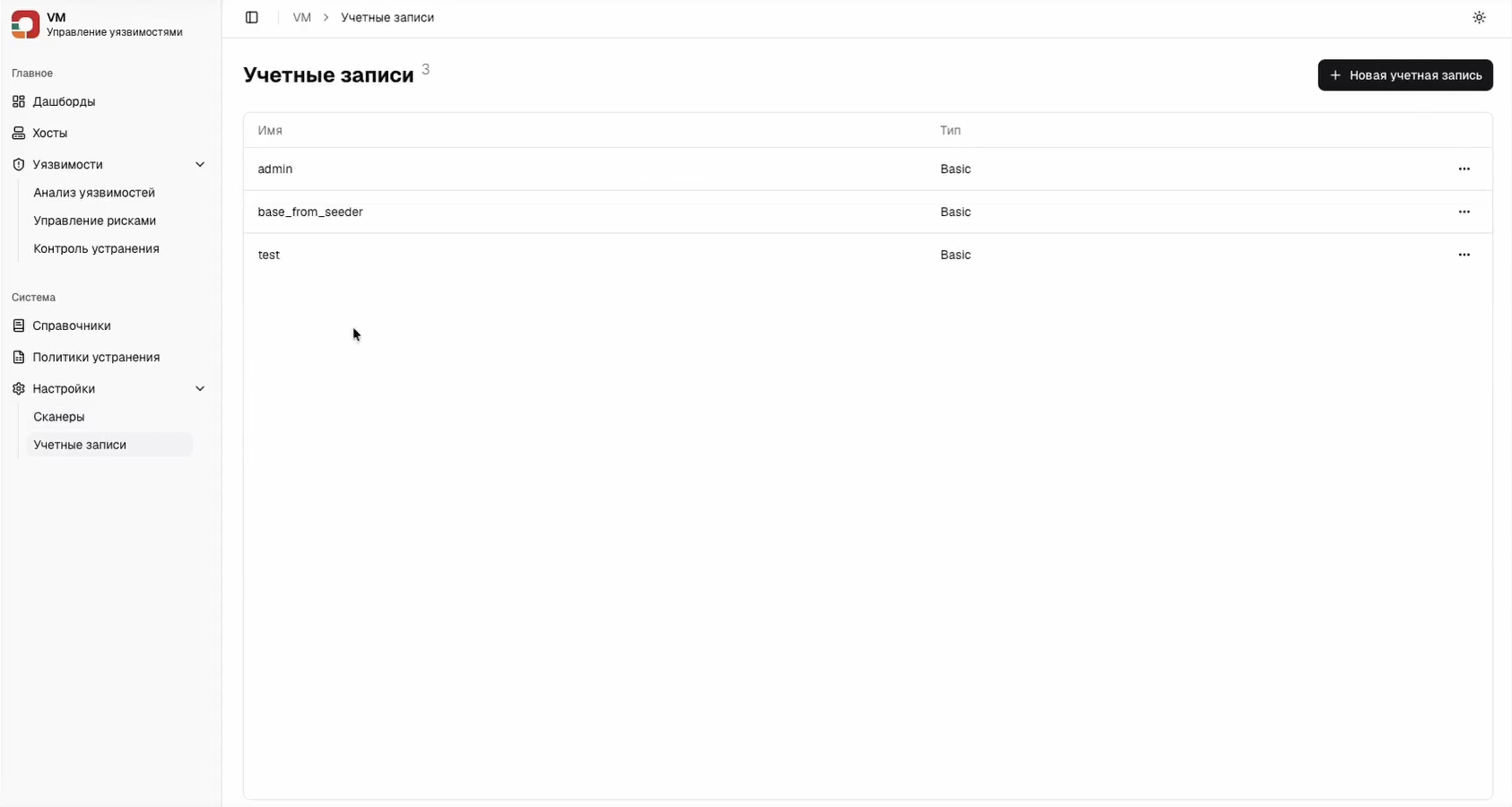

Интеграция со сканерами RedCheck. Настройка начинается с указания адреса, порта Rest API и учетных данных сканера RedCheck. Все полученные данные агрегируются в выбранной сетевой зоне, при этом интерфейс позволяет создавать новые объекты напрямую из меню. Ключевым этапом является настройка расписания синхронизации в формате cron (секунды, минуты, часы, дни, месяцы, дни недели). По умолчанию в бета-версии установлен ежечасный опрос, однако его можно изменить (например, на ежедневный запуск в 23:00). Стоит учитывать, что экземпляр RedCheck сохраняет собственный регламент работы и может параллельно использоваться другими сотрудниками для внутренних задач. Отдельно управлять учётными записями можно в соответствующем списке.

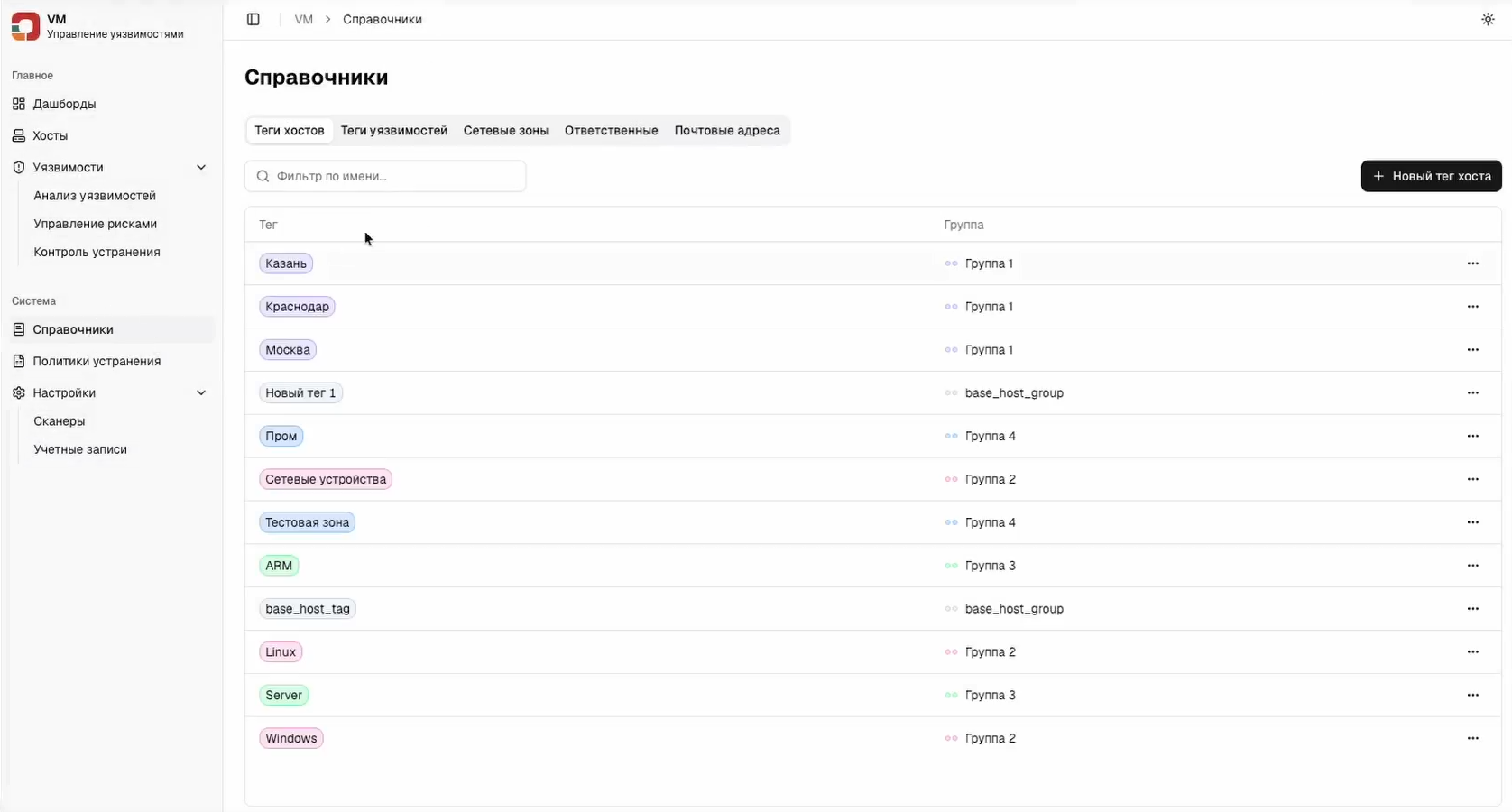

Справочники. Позволяют редактировать различные сущности. В настоящее время доступны справочники: Теги хостов, Теги уязвимостей, Сетевые зоны, Ответственные, Почтовые адреса.

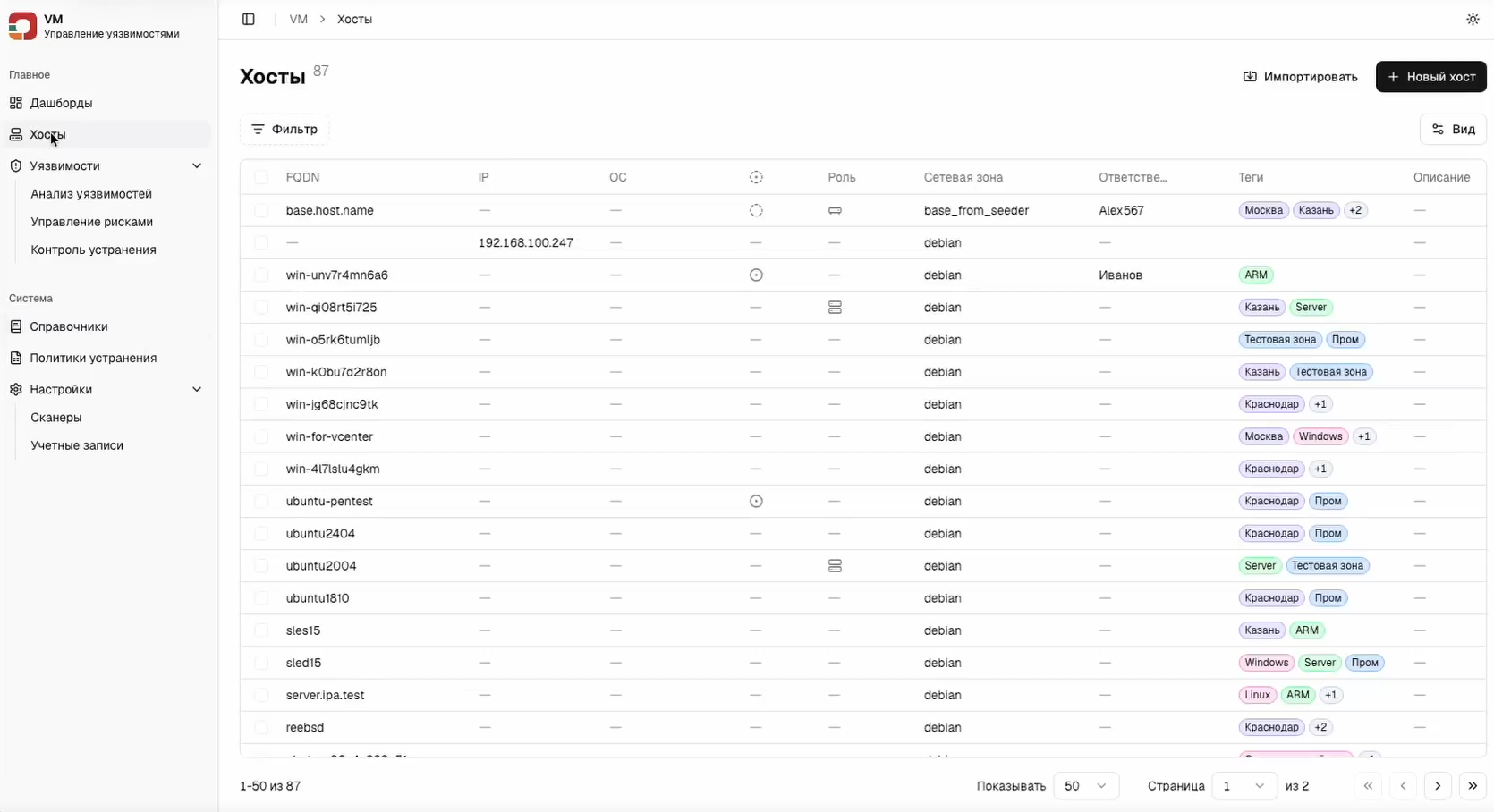

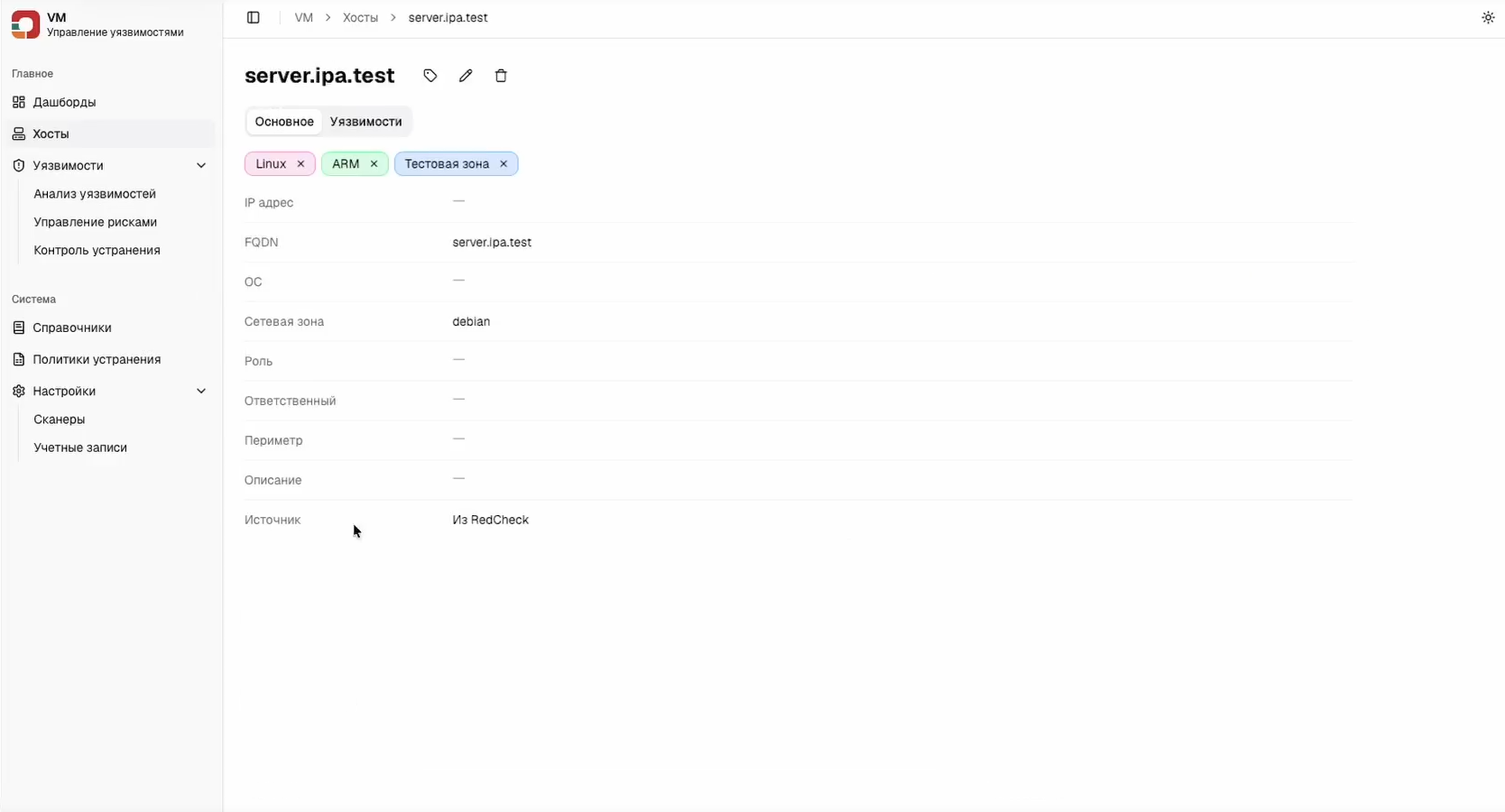

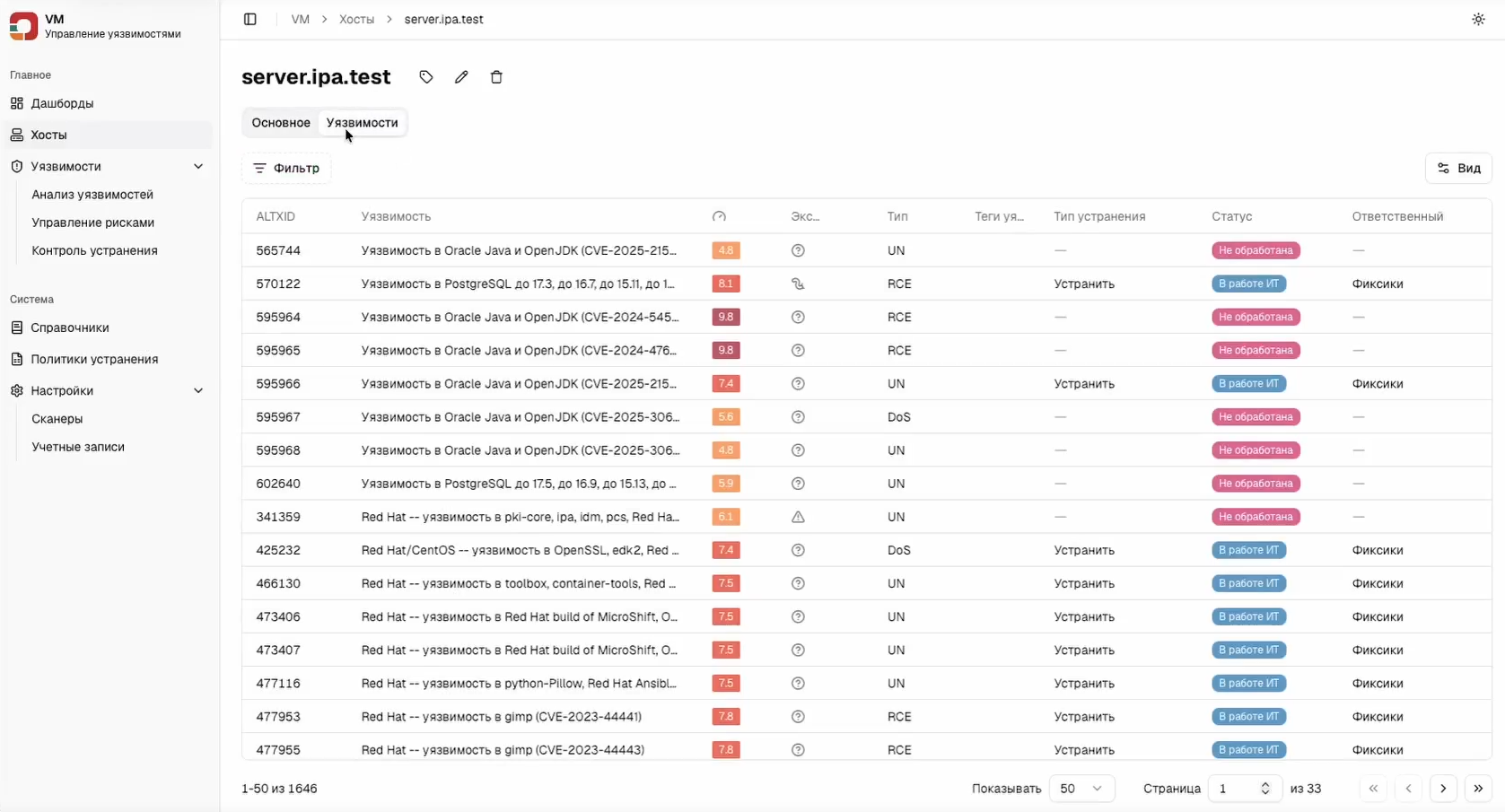

Хосты. После синхронизации со сканерами RedCheck данные о хостах импортируются в RedCheck VM. Каждому объекту присваиваются соответствующие параметры: сетевые зоны, ответственные лица и теги. В карточке хоста отображаются результаты инвентаризации и перечень выявленных уязвимостей. В таблице уязвимостей видны колонки: ALTXID, Уязвимость, Эксплойт (наличие эксплойта - пиктограмма восклицательный знак; использование в атаках - пиктограмма стрелка), Тип уязвимости, Теги уязвимости, Тип устранения, Статус обработки (Не обработана, В работе IT), Ответственный.

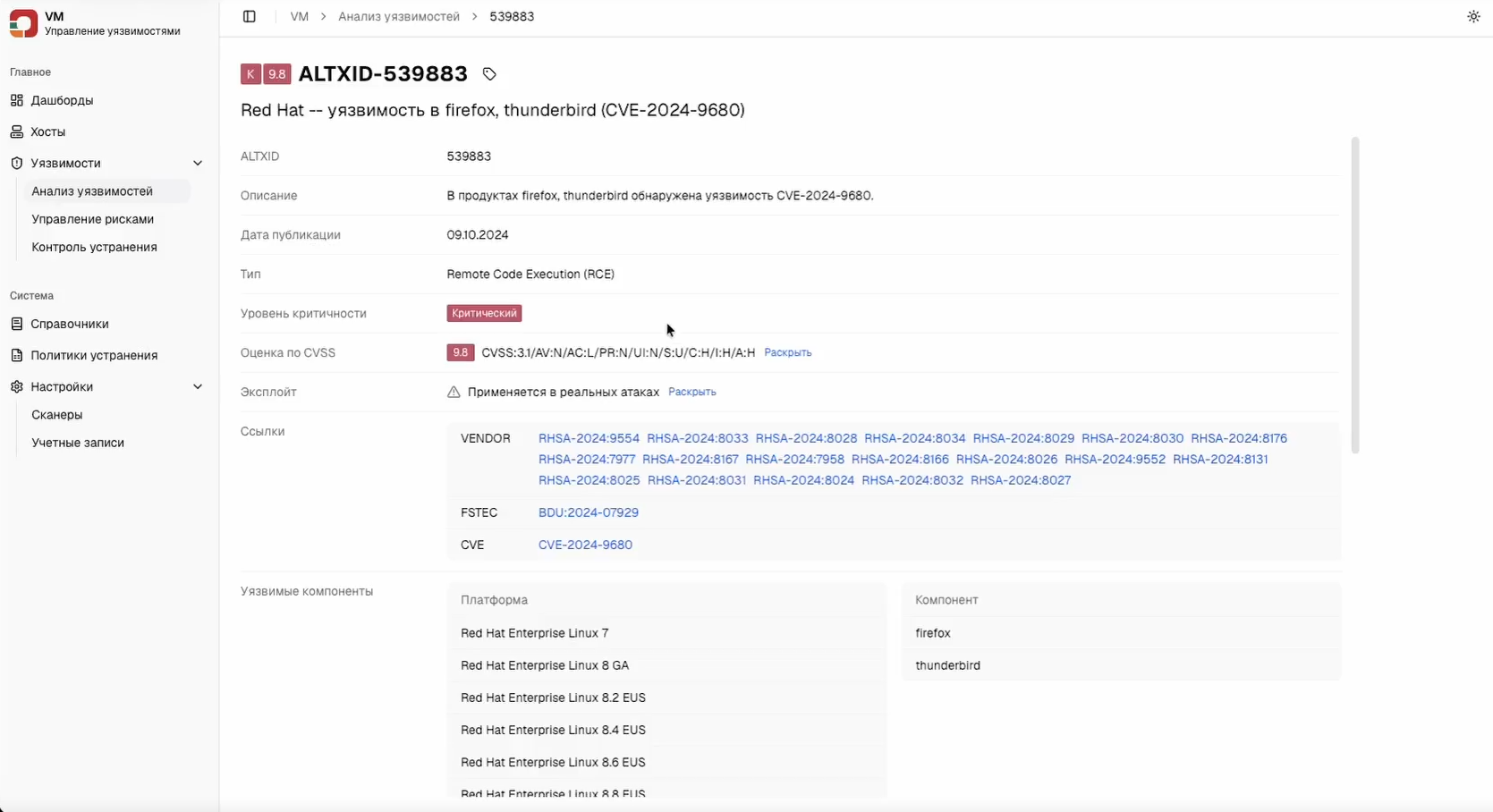

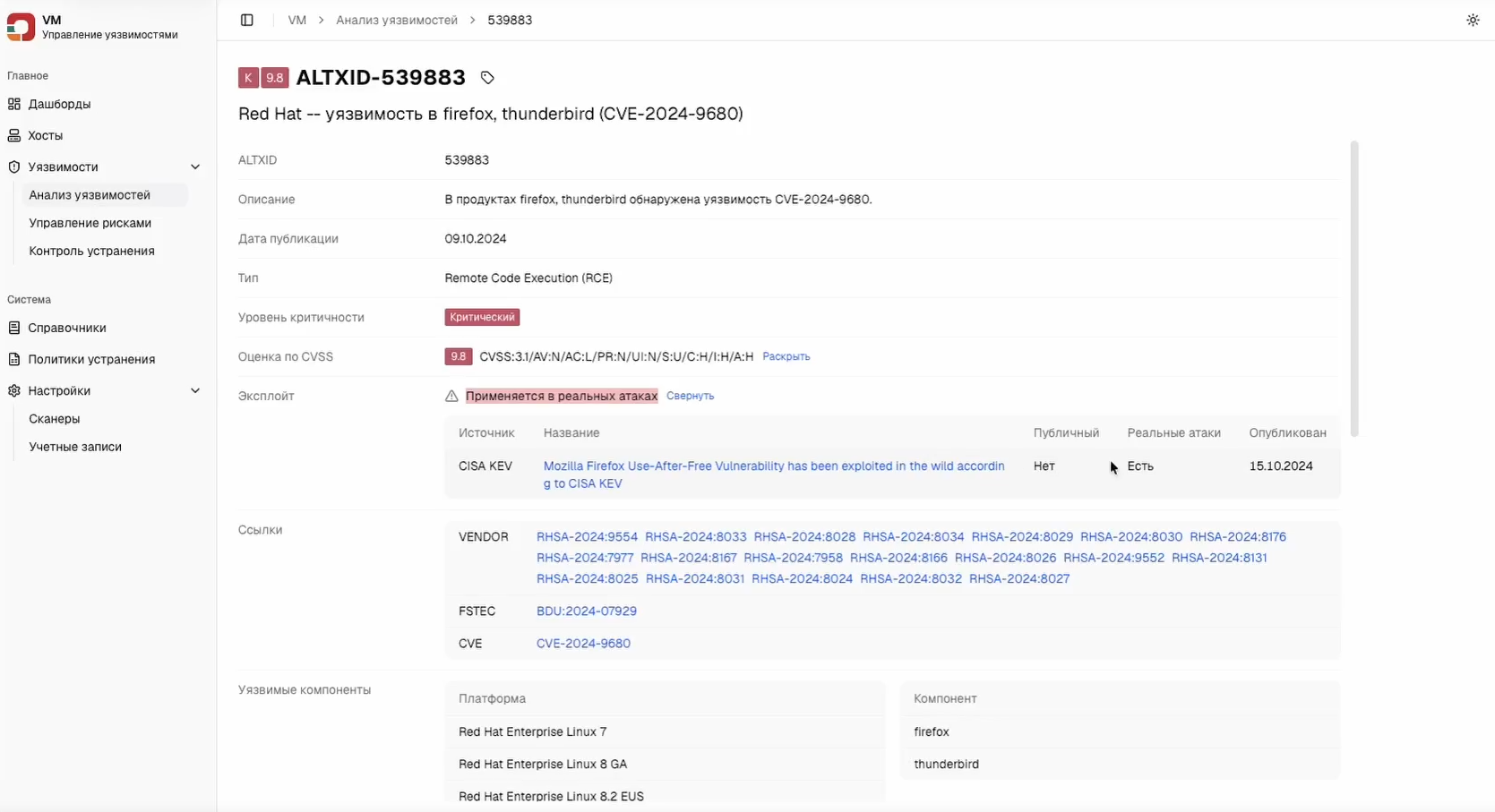

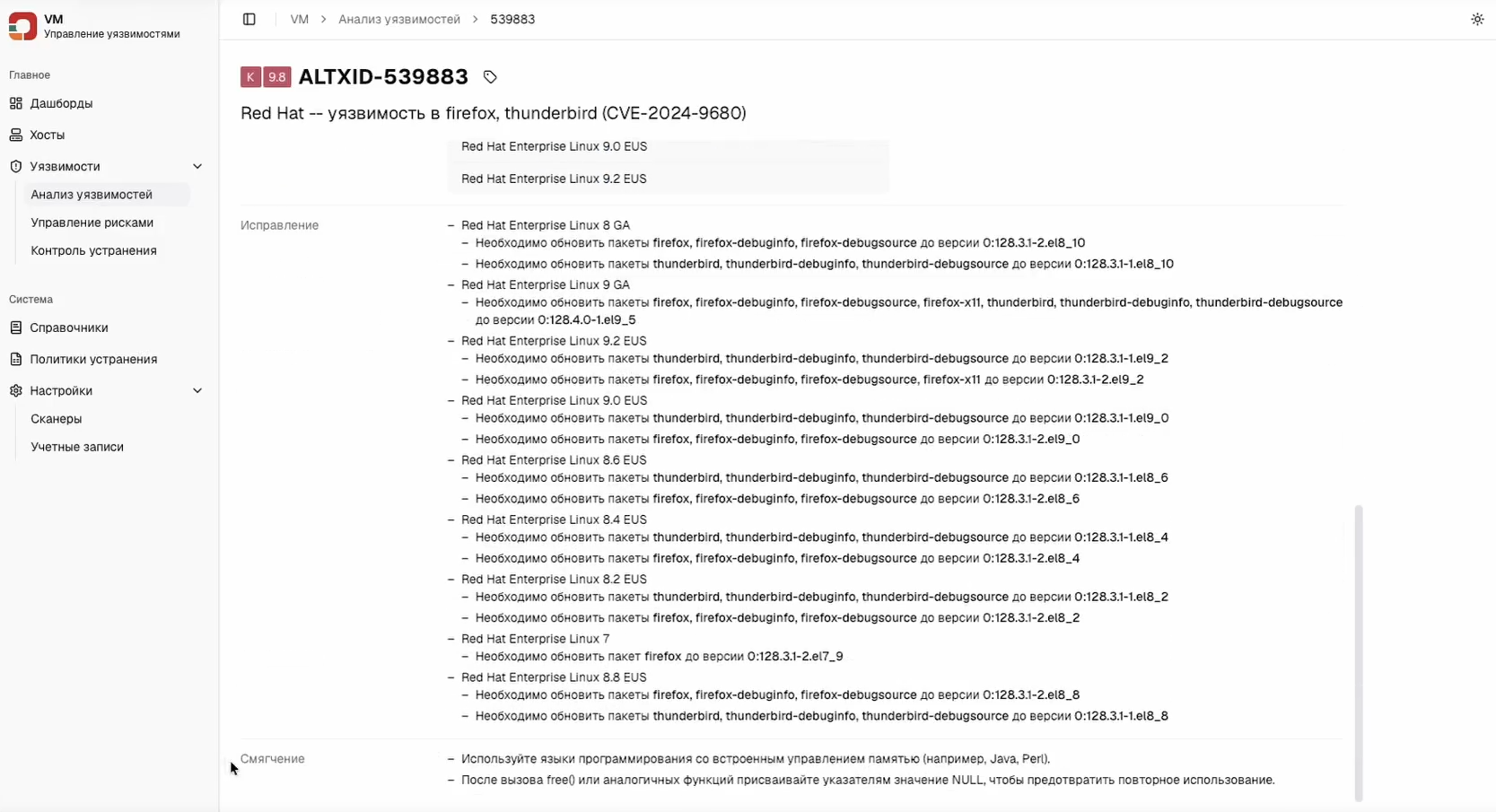

Карточка уязвимости. Карточка уязвимости (в примере уязвимости Firefox) содержит идентификаторы CVE и сведения об эксплойте. В ней указаны уязвимые компоненты, рекомендации по обновлению для различных ОС и меры по смягчению последствий (mitigation), если оперативное исправление невозможно.

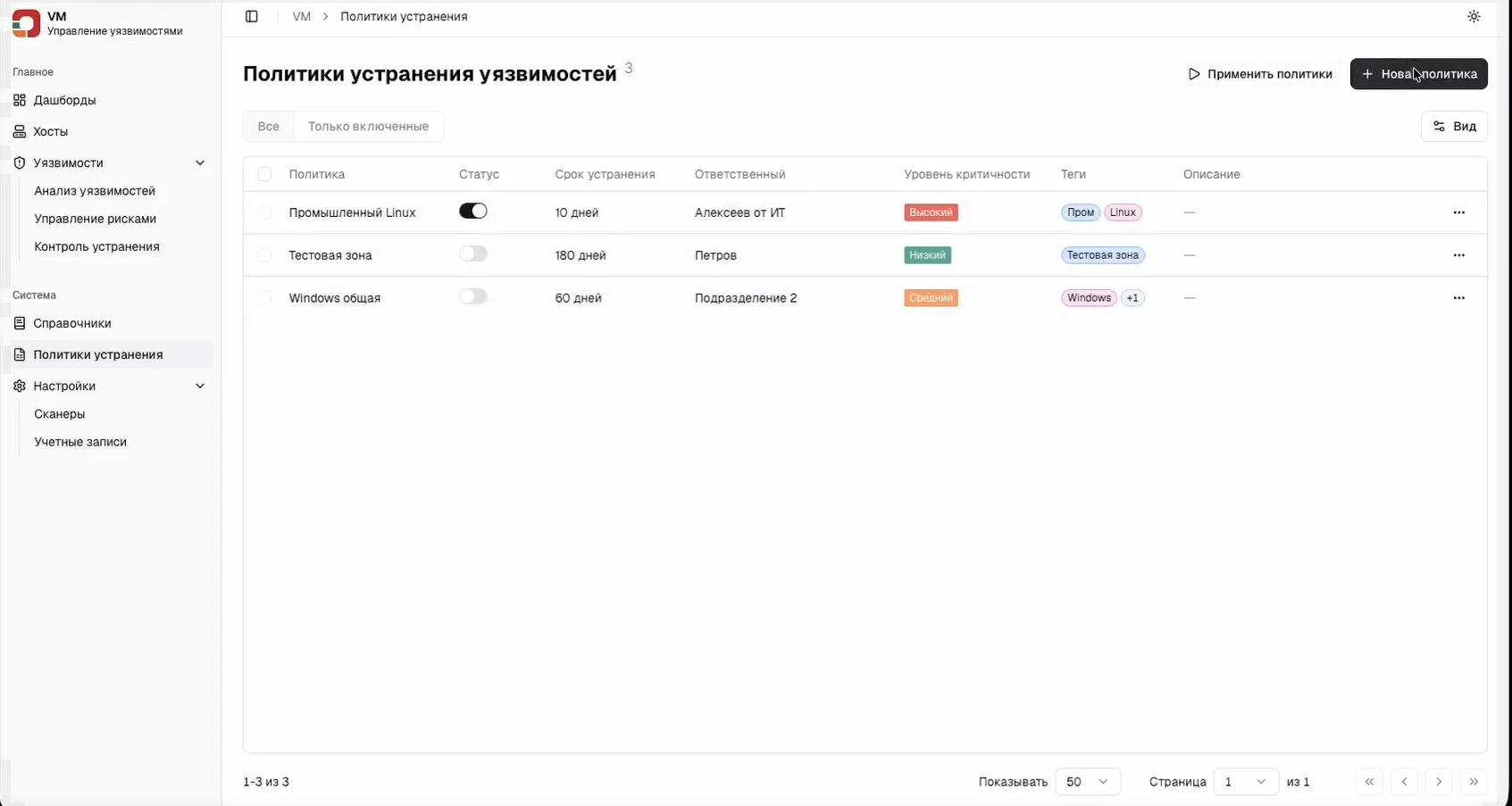

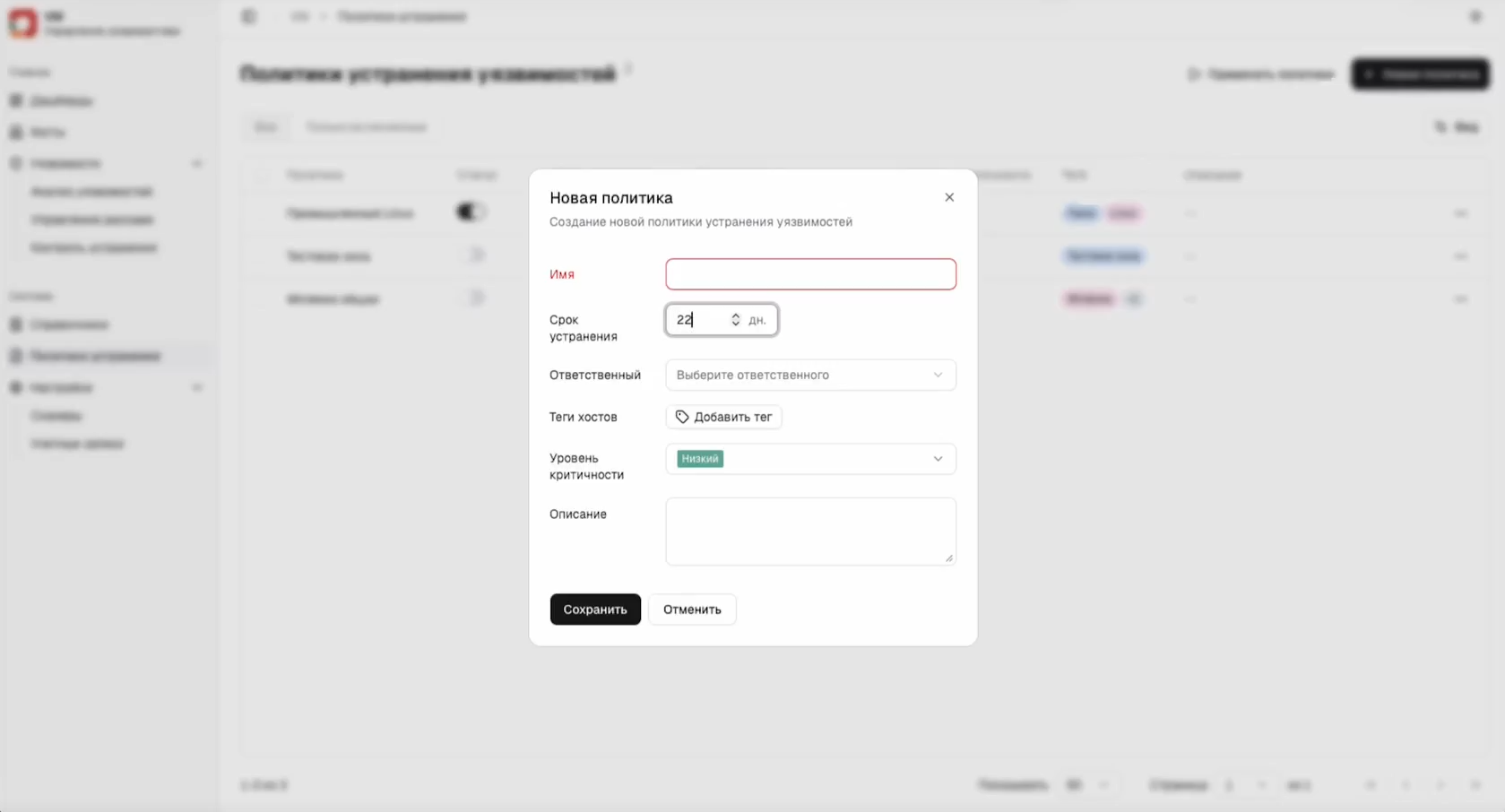

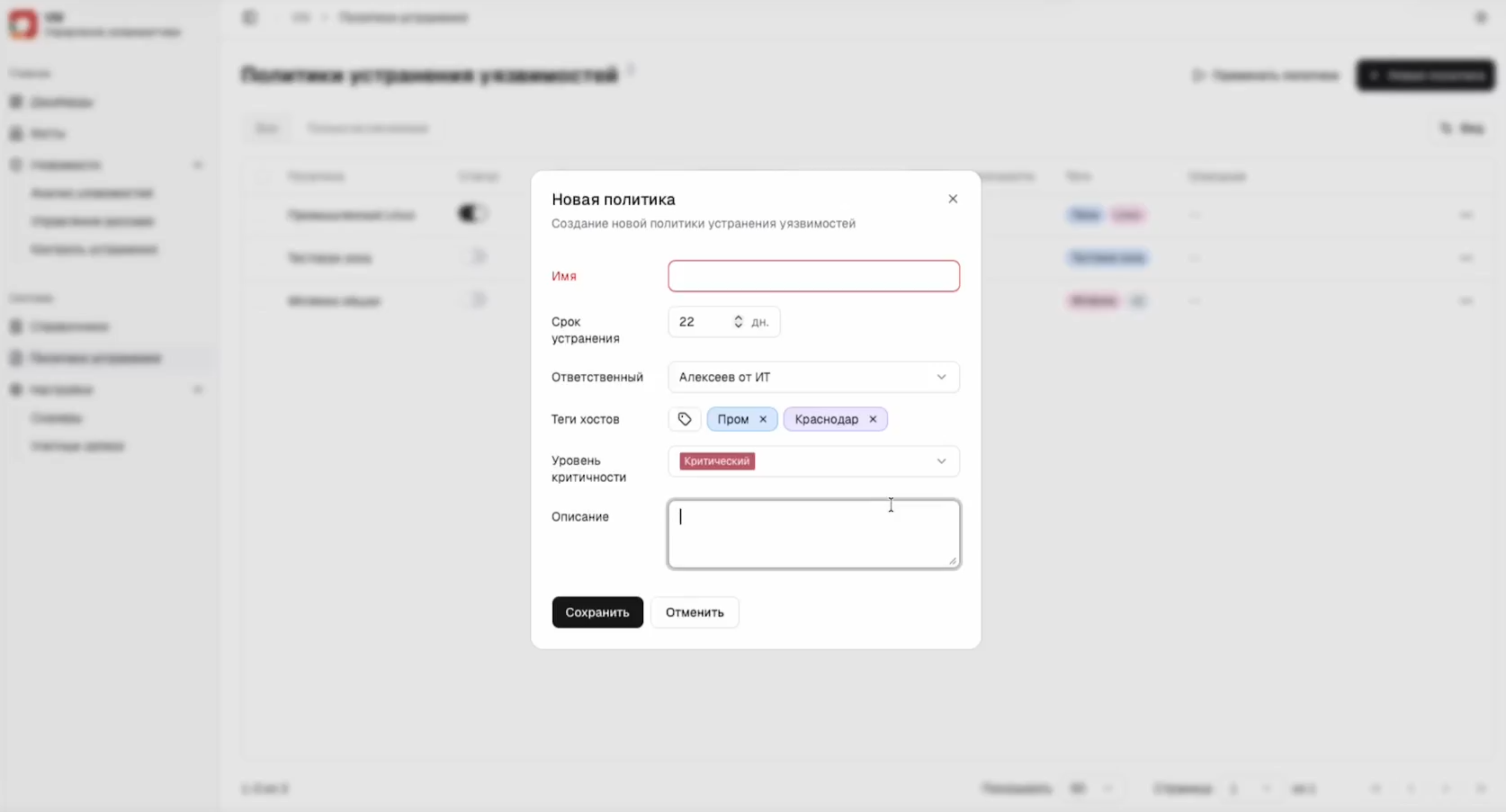

Политики устранения. При создании политики устанавливается допустимый срок устранения уязвимостей - период с момента их обнаружения до исправления. Назначается ответственное лицо, которое получает единый сводный отчет с руководством к действию вместо разрозненных уведомлений. В настройках также определяются область действия политики (теги хостов) и критичность обрабатываемых уязвимостей.

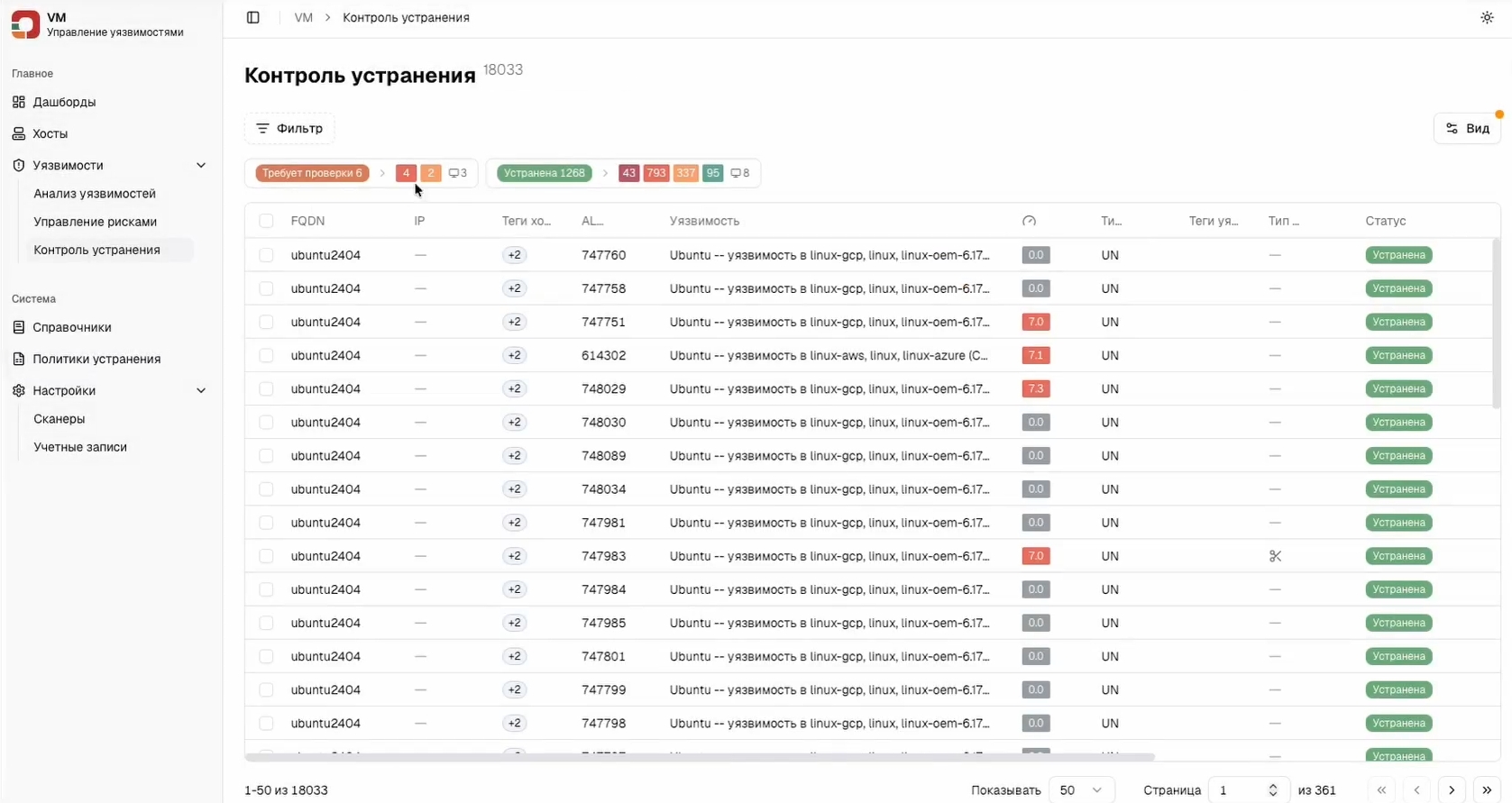

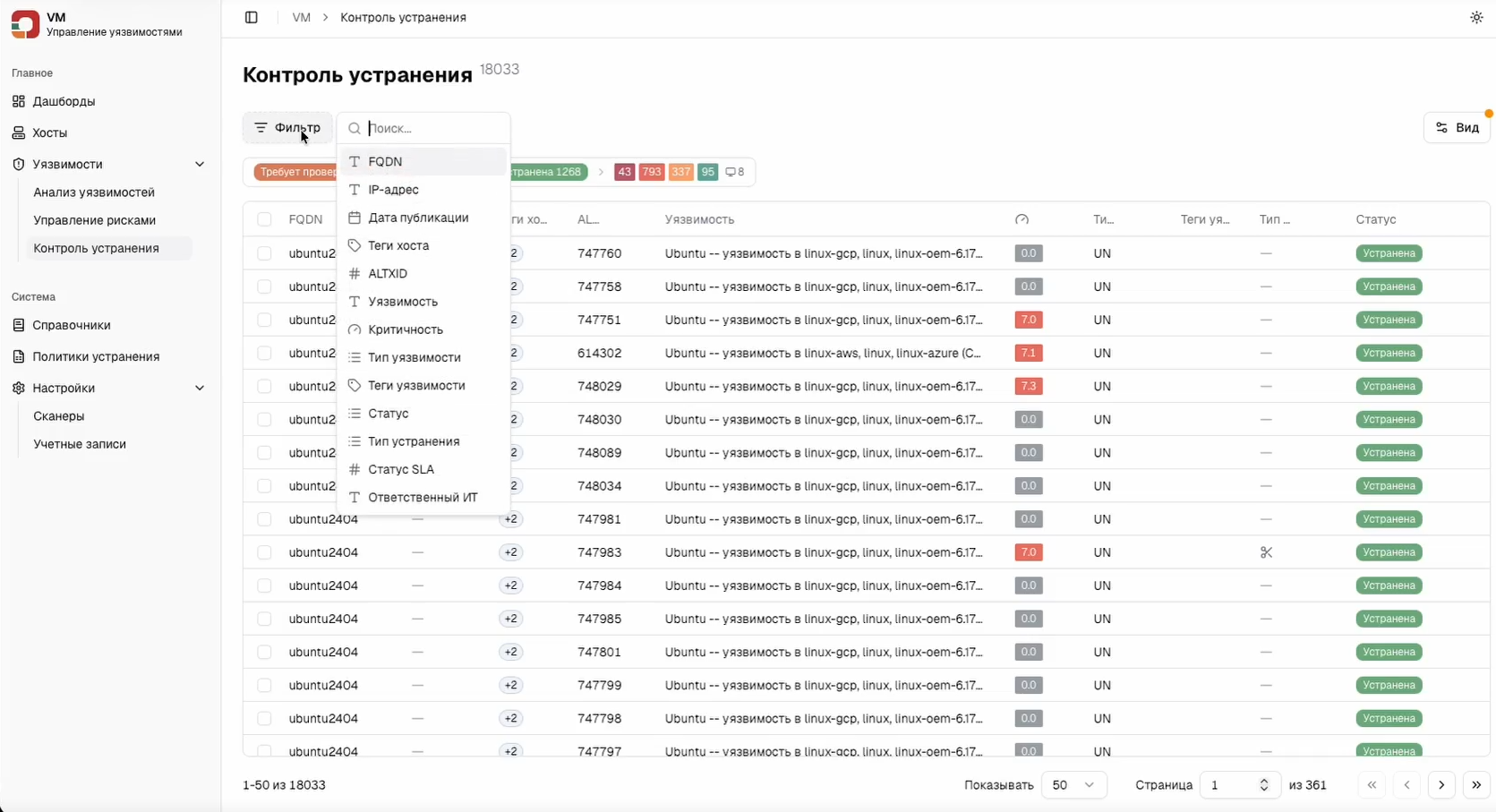

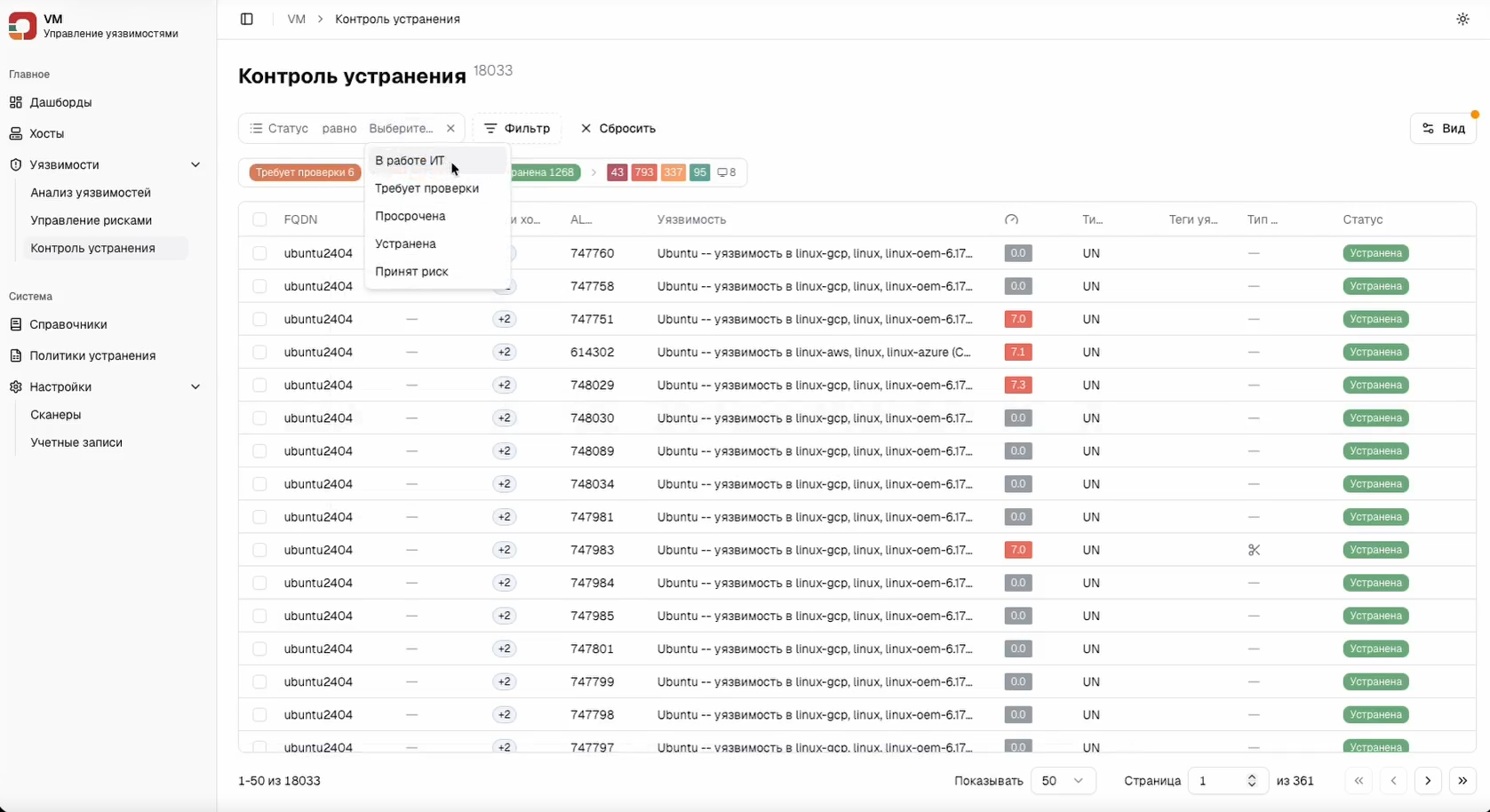

Рабочий стол контроля устранения. Позволяет фильтровать задачи. Для фильтрации доступны следующие параметры: FQDN, IP-адрес, Дата публикации, Теги хоста, ALTXID, Уязвимость, Критичность, Тип уязвимости, Теги уязвимости, Статус, Тип устранения, Статус SLA, Ответственный ИТ. Так, Статус может быть в значении: В работе ИТ, Требует проверки, Просрочена, Устранена, Принят риск.

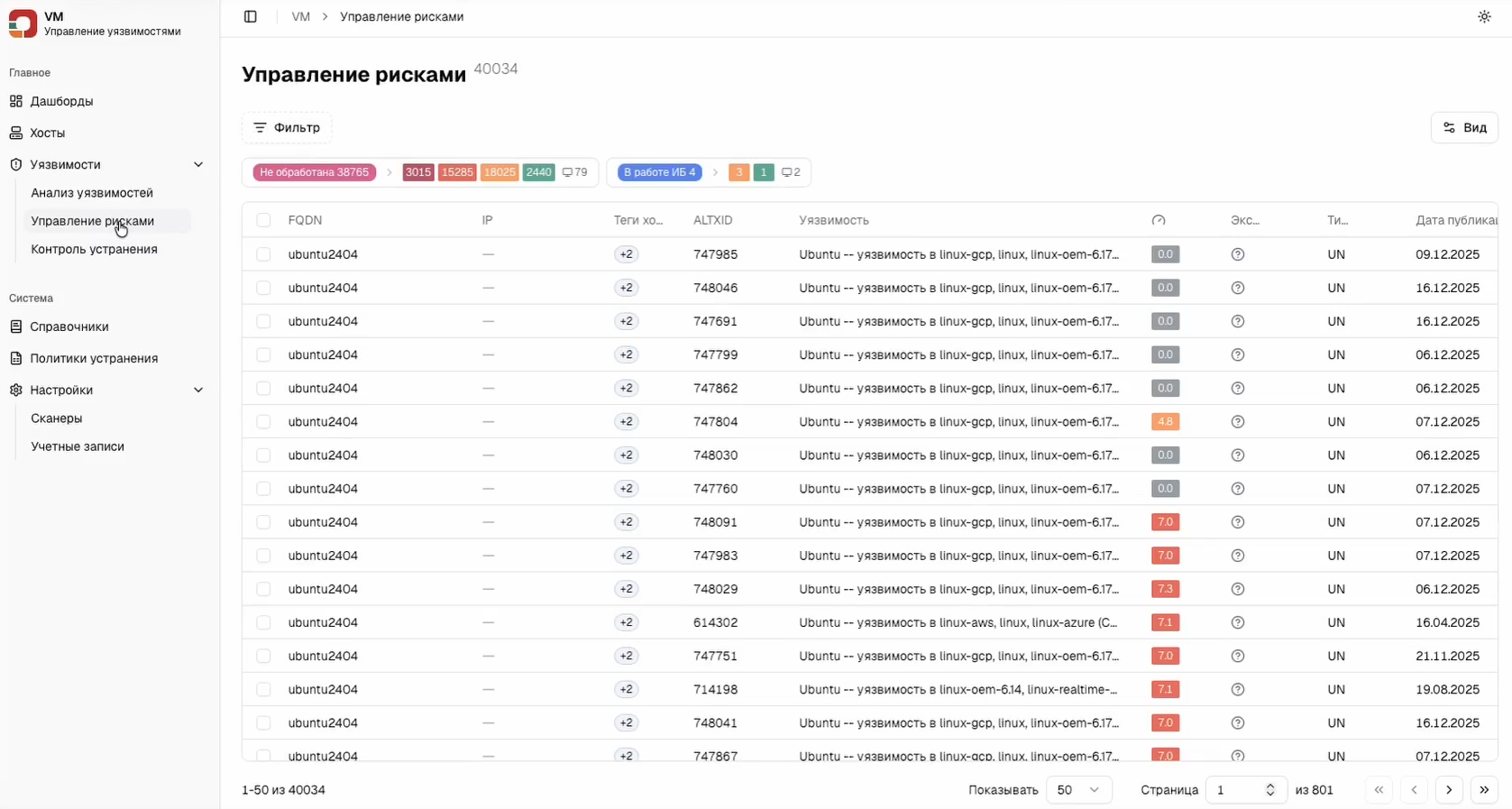

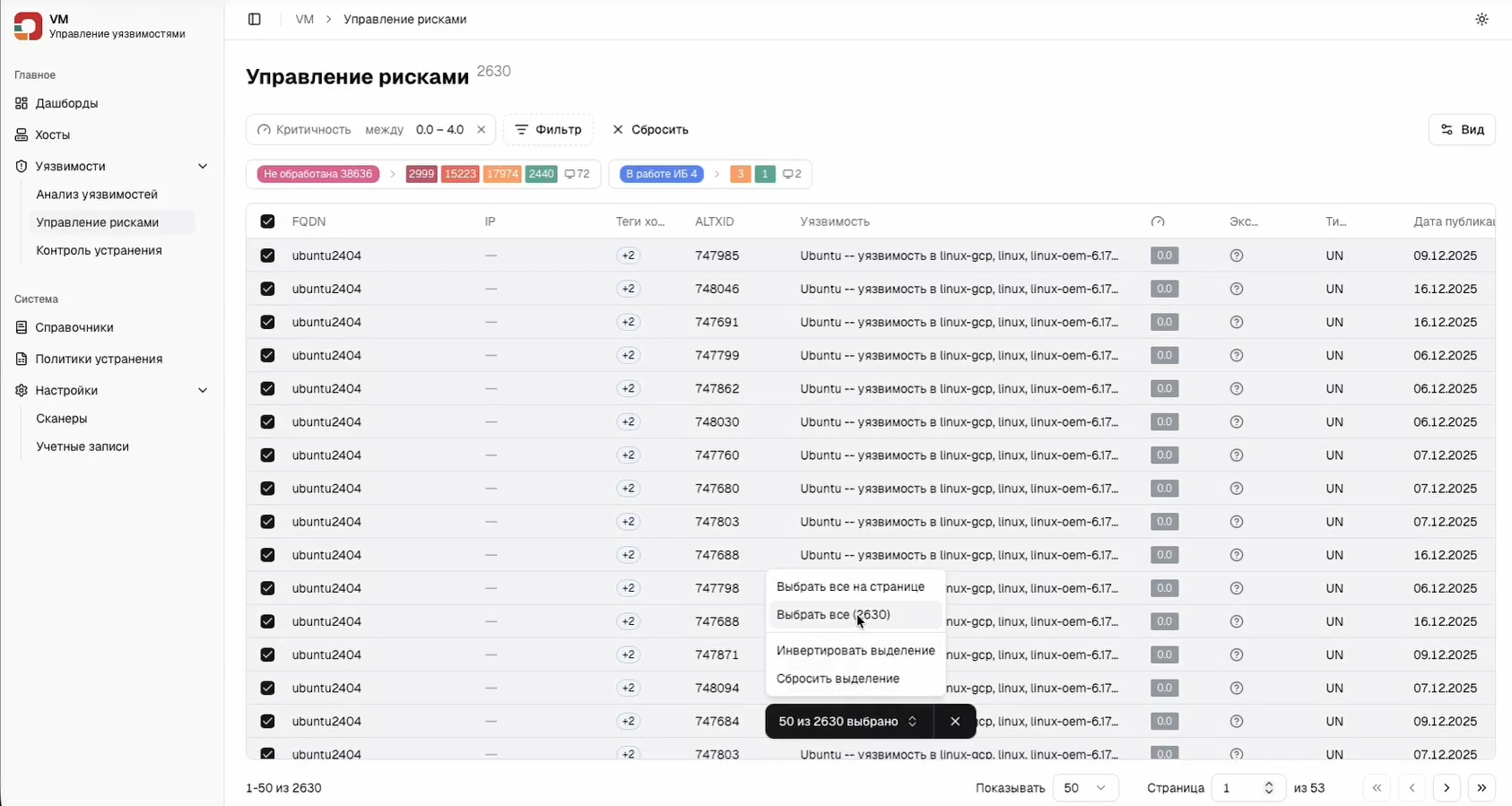

Рабочий стол управления рисками. Уязвимости, которые не обрабатываются политиками, переходят в управление рисками, где необходимо оценить их влияние на инфраструктуру и вручную передать на устранение или сформировать новую политику по общим признакам и запустить её в работу. "Например, можно отфильтровать все хосты с оценкой уязвимостей до четырёх баллов, выбрать хост и принять риск для него". Поддерживаются массовые операции: можно сделать выбор действия как на отображаемой странице, так и всех хостов, попавших под фильтр.

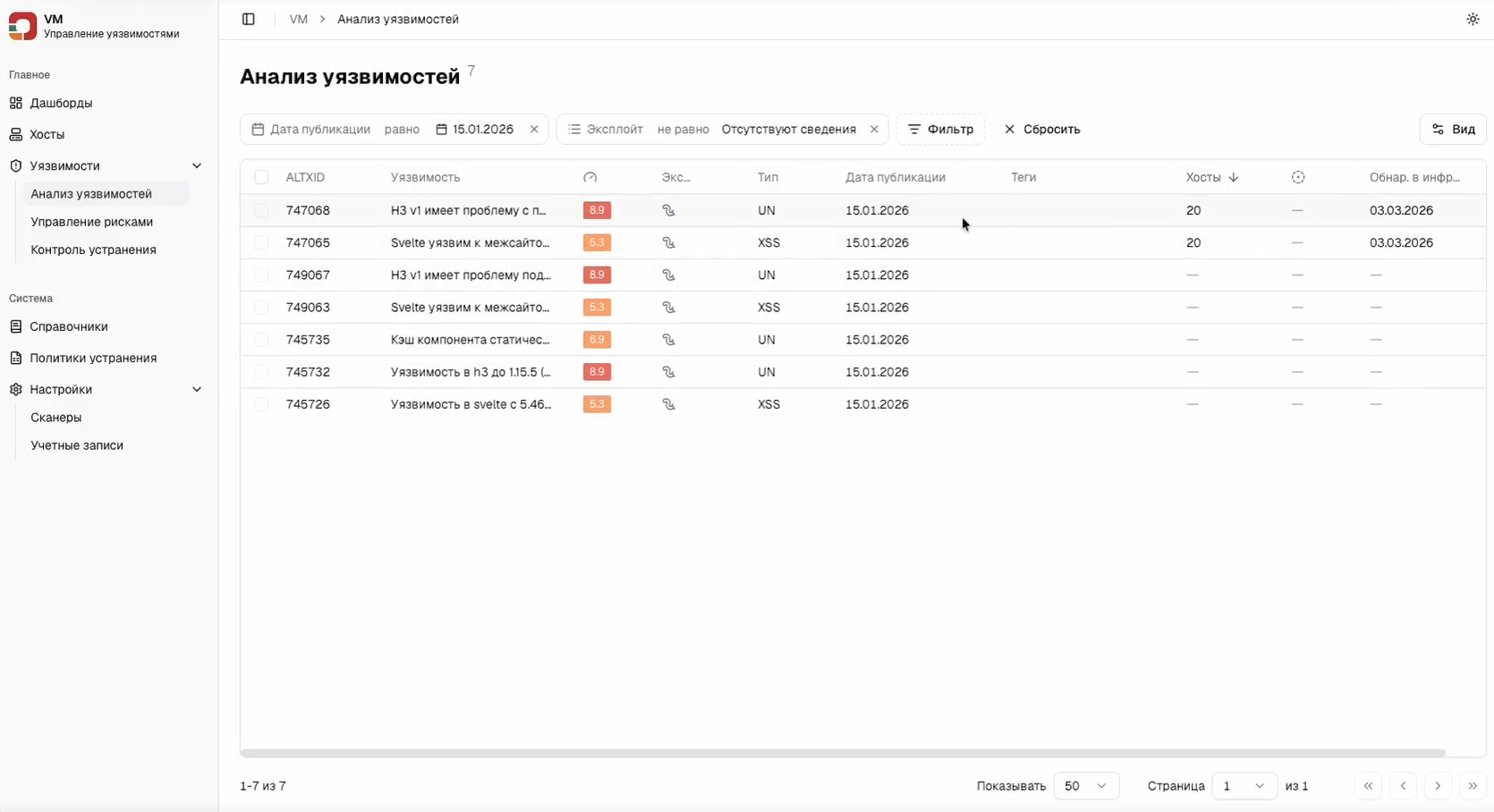

Анализ уязвимостей. Это перечень всех уязвимостей в базе RedCheck VM, в том числе, с распределением обнаружения на хостах в системе. Здесь отдельно можно поработать с уязвимостями по необходимым фильтрам, например, по дате обнаружения в инфраструктуре или дате публикации уязвимости. "Например, пятнадцатого января и с информацией об эксплоите".