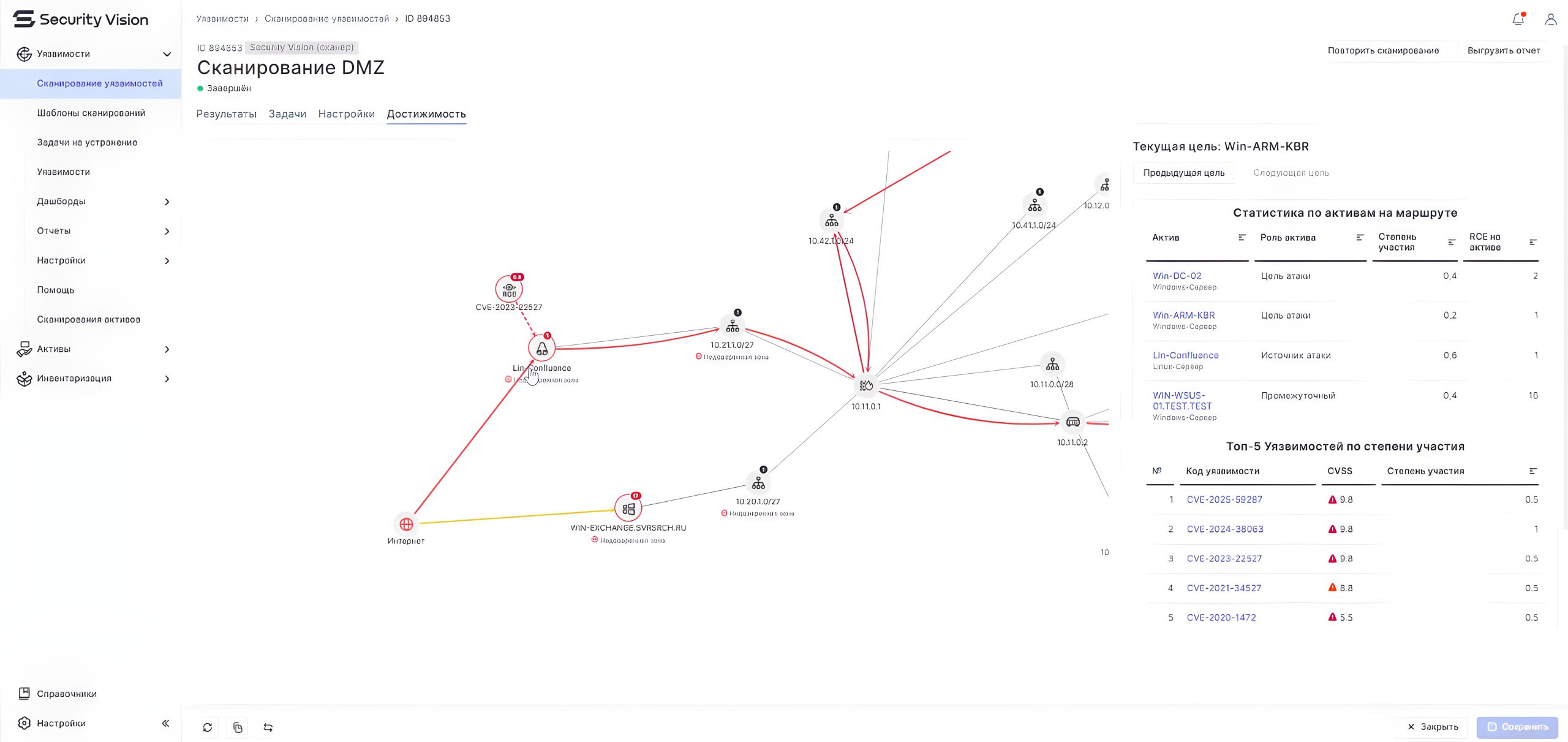

Апрельский Microsoft Patch Tuesday. Всего 167 уязвимостей, примерно в 2 раза больше, чем в марте. Есть одна уязвимость с признаком эксплуатации вживую:

🔻 Spoofing - Microsoft SharePoint Server (CVE-2026-32201). По данным экспертов ZDI, уязвимости такого рода в SharePoint часто связаны с XSS-атаками. Атакующий может просматривать часть конфиденциальных данных и изменять раскрытую информацию, но не может нарушить доступ к ресурсу. Информации о масштабе атак пока нет, но откладывать установку исправления не следует, особенно если серверы SharePoint доступны из Интернет.

Формально уязвимостей с публичными эксплоитами пока нет. Однако есть одна уязвимость с серьёзным подозрением на наличие эксплоита.

🔸 EoP - Microsoft Defender (CVE-2026-33825). Недостаточная гранулярность контроля доступа в Microsoft Defender позволяет авторизованному злоумышленнику локально повысить привилегии. По данным Tenable и ZDI, хотя Microsoft не упоминала о наличии эксплоита, по описанию уязвимость похожа на zero-day уязвимость BlueHammer, для которой 3 апреля на GitHub появился публичный эксплоит. Исследователь Chaotic Eclipse, опубликовавший эксплойт, раскритиковал процесс раскрытия уязвимостей в Microsoft. По данным ZDI, проблема реальная, но эксплуатация пока нестабильна и не всегда надёжна.

Из остальных можно выделить:

🔹 RСE - Windows Active Directory (CVE-2026-33826). Успешная эксплуатация возможна только при наличии у атакующего учётной записи. Он должен отправить специально сформированный RPC-запрос на уязвимый RPC-хост, что приводит к выполнению кода. При этом Microsoft уточняют, что атакующий должен находиться в той же ограниченной доменной среде Active Directory, что и целевая система ("same restricted Active Directory domain as the target system").

🔹 RСE - Windows Internet Key Exchange (IKE) Service Extensions (CVE-2026-33824). По данным ZDI, уязвимость относится к классу wormable, то есть может использоваться для автоматического распространения между уязвимыми системами Уязвимость затрагивает системы с включённым IKE, то есть широкий круг целей. Microsoft рекомендуют блокировать UDP-порты 500 и 4500 на периметре сети, чтобы закрыть доступ извне. Однако внутренние атакующие всё ещё могут использовать уязвимость для перемещения внутри сети. Организациям, использующим IKE, следует как можно быстрее установить исправления.

🔹 RСE - Windows TCP/IP (CVE-2026-33827). По данным ZDI, уязвимость относится к классу wormable - по крайней мере на системах с включёнными IPv6 и IPSec. Состояние гонки (race condition) делает её эксплуатацию сложной, но такие уязвимости регулярно успешно эксплуатируются на Pwn2Own, поэтому на это препятствие полагаться не стоит. Если вы используете IPv6, стоит как можно быстрее протестировать и развернуть исправление до появления публичных эксплойтов.

🔹 EoP - Windows Push Notifications (CVE-2026-26167). По данным ZDI, в этом Microsoft Patch Tuesday несколько уязвимостей, приводят к выходу из песочницы (sandbox escape), включая уязвимости Windows Push Notifications, AFD для Winsock, Management Services и User Interface Core. Из них CVE-2026-26167 (Push Notifications) является наиболее примечательной, т.к. это единственная уязвимость с низкой сложностью атаки. Остальные требуют успешного преодоления состояния гонки (race condition) (AC:H).

🔹 Spoofing - Remote Desktop (CVE-2026-26151). Недостаточное предупреждение в интерфейсе о выполнении опасных операций в Windows Remote Desktop позволяет неавторизованному атакующему осуществлять spoofing в сети. Атакующий может проэксплуатировать уязвимость, убедив жертву открыть специально сформированный файл. Обнаружение этой уязвимости приписывается National Cyber Security Centre (NCSC) Великобритании.