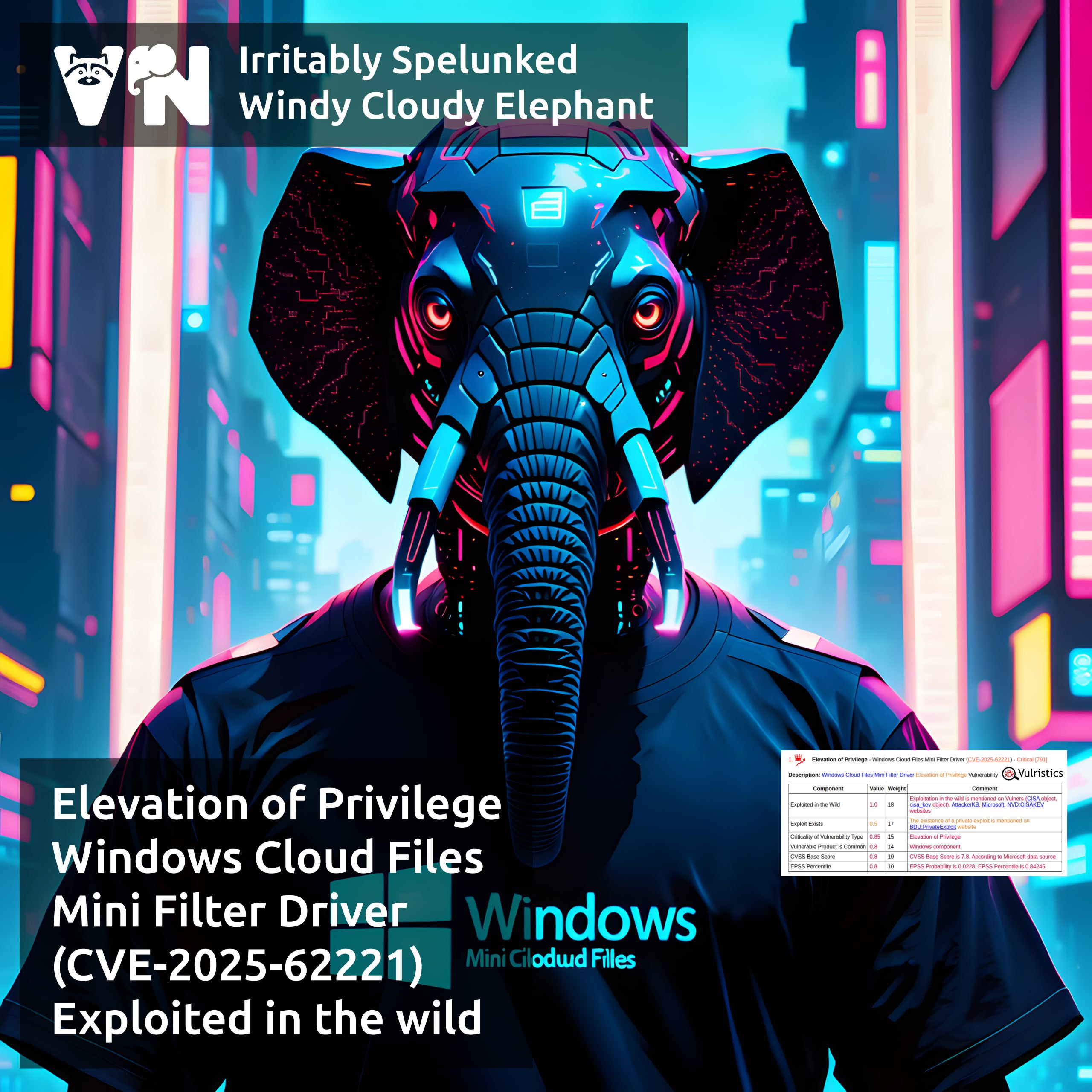

Про уязвимость Elevation of Privilege - Windows Cloud Files Mini Filter Driver (CVE-2025-62221). cldflt.sys - это драйвер минифильтра Windows Cloud Files Mini Filter, задача которого представлять хранимые в облаке файлы и папки, как если бы они находились на компьютере. Уязвимость этого драйвера, исправленная в рамках декабрьского Microsoft Patch Tuesday, позволяет локальному атакующему получить привилегии SYSTEM. Причина уязвимости - Use After Free (CWE-416).

⚙️ Уязвимость была обнаружена исследователями Microsoft (из MSTIC и MSRC). Доступны обновления для Windows 10/11 и Windows Server 2019/2022/2025.

👾 Уязвимость была отмечена Microsoft как эксплуатирующаяся в реальных атаках и добавлена в CISA KEV. Подробностей по атакам пока нет.

🛠 С 10 декабря на GitHub были доступны репозитории, якобы содержащие эксплоиты для уязвимости. Впоследствии они были удалены. Есть несколько объявлений о продаже эксплоитов (возможно мошеннических).