Вышло обновление, исправляющее RCE уязвимость в WordPress. Уязвимость исправляется в версии 6.4.2. CVE-шки нет и вендор характеризует её неопределенно:

"Уязвимость удаленного выполнения кода, которая не может быть использована напрямую в ядре, однако команда безопасности считает, что существует потенциал высокой критичности (severity) в сочетании с некоторыми плагинами, особенно при мультисайтовых инсталляций (multisite installs)." 🤷♂️

Patchstack пишут, что уязвимость экслуатабельна только в сочетании с другой PHP object injection уязвимостью. Пишут, что уязвимы версии 6.4.0 и 6.4.1, однако рекомендуют:

"как можно скорее обновить свой сайт до версии 6.4.2, даже если вы не используете версию 6.4.0 или 6.4.1."

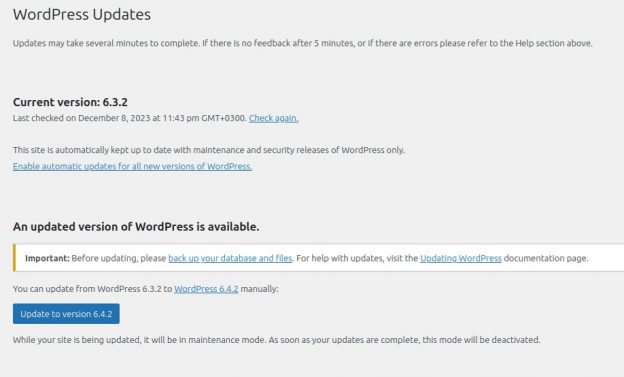

При этом 6.4.2 это не security release, и автоматическое обновление, как видно на скриншоте, может не отрабатывать. 🤔

Имхо, лучше всё же перестраховаться и

🔹 прожать обновление до 6.4.2

🔹 перевести в сайт в режим "Automatic updates for all WordPress versions"

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Прожектор по ИБ, выпуск №15 (09.12.2023): Нейролингвистические атаки на ИИ | Александр В. Леонов