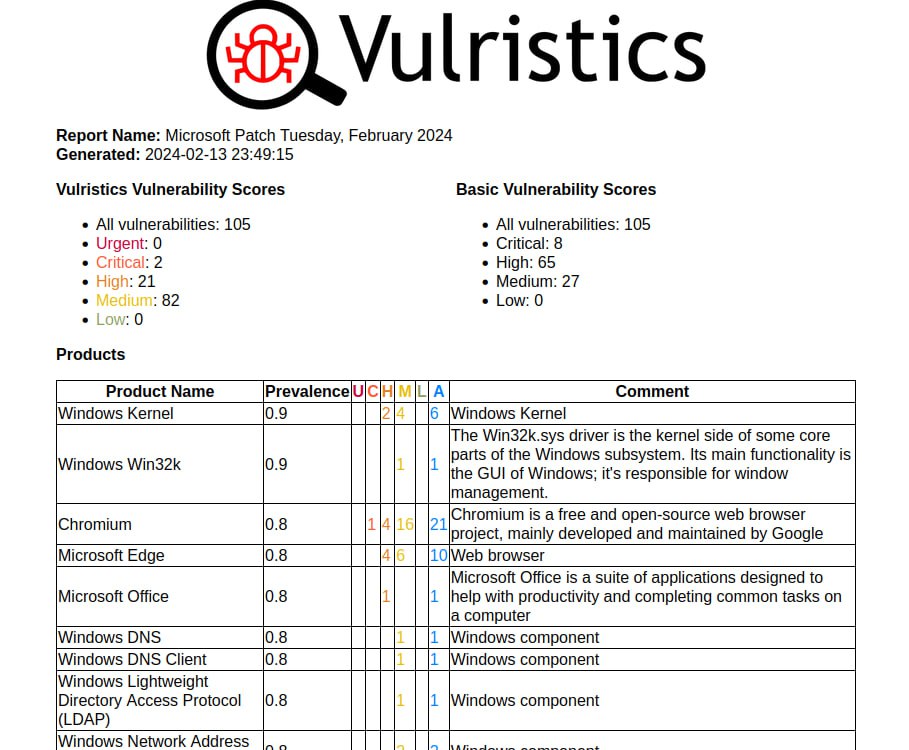

Февральский Microsoft Patch Tuesday. 105 уязвимостей (это с учётом 32 набежавших с январского).

С признаком эксплуатации вживую, но пока без публичных эксплоитов:

🔻 Memory Corruption - Chromium (CVE-2024-0519). В V8.

🔻 Security Feature Bypass - Windows SmartScreen (CVE-2024-21351). Ещё один обход Mark-of-the-Web.

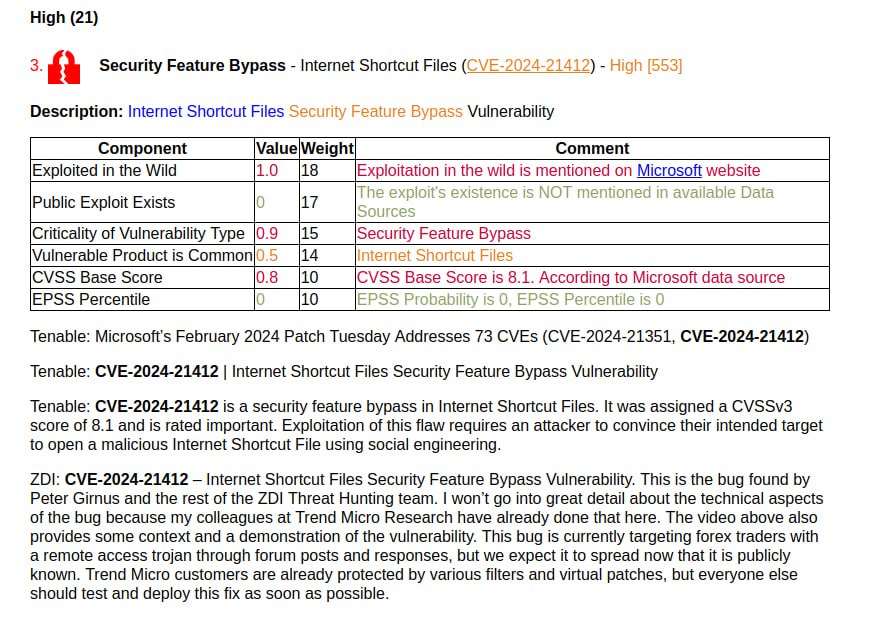

🔻 Security Feature Bypass - Internet Shortcut Files (CVE-2024-21412). По факту тоже обход Microsoft Defender SmartScreen. Есть видео с демонстрацией и write-up от Trend Micro.

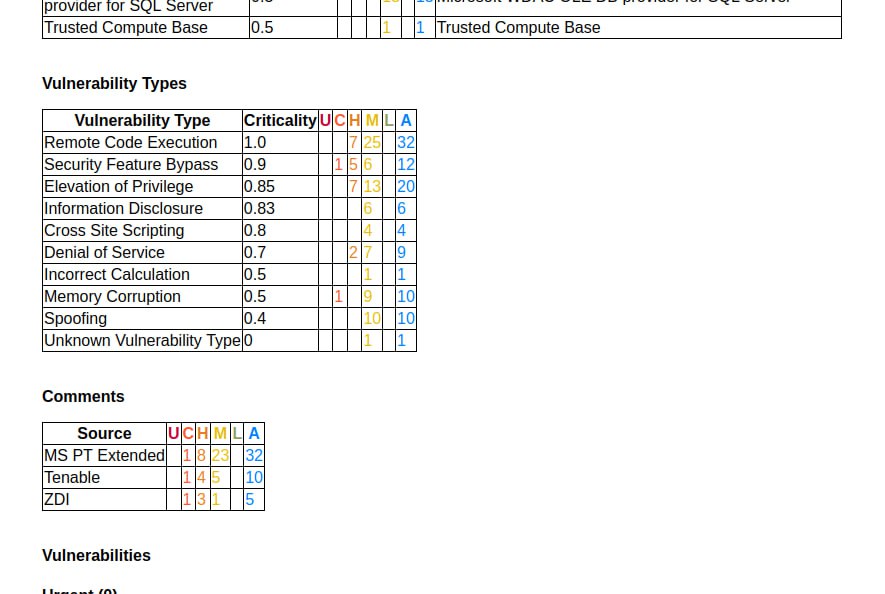

Из остальных можно отметить:

🔹 Elevation of Privilege - Microsoft Exchange (CVE-2024-21410). Возможность атаки NTLM relay.

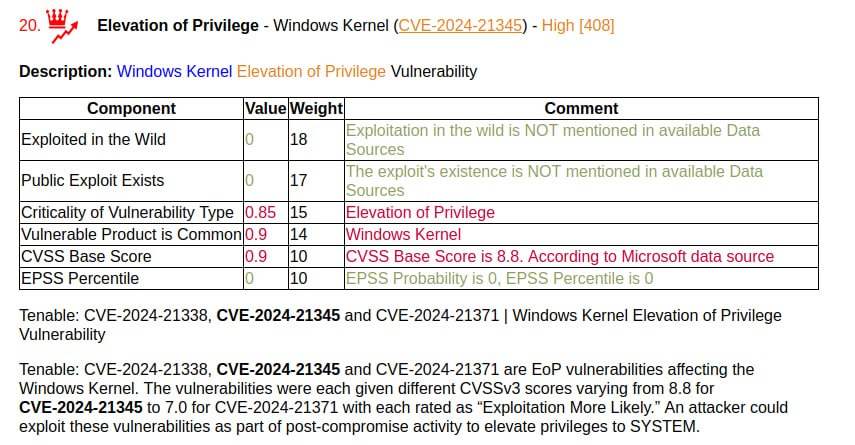

🔹 Elevation of Privilege - Windows Kernel (CVE-2024-21338, CVE-2024-21345, CVE-2024-21371)

🔹 Remote Code Execution - Microsoft Outlook (CVE-2024-21413). Есть обход Office Protected View.

🔹 Remote Code Execution - Microsoft Outlook (CVE-2024-21378)

🟥 PT относит CVE-2024-21351 и CVE-2024-21412 к трендовым

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.

Уведомление: Обновление в февральском Microsoft Patch Tuesday: резкое повышение критичности Remote Code Execution - Microsoft Outlook (CVE-2024-21413) | Александр В. Леонов

Уведомление: На сайте Positive Technologies вышел дайджест по трендовым уязвимостям февраля, к которому я тоже приложил руку | Александр В. Леонов

Уведомление: Что известно про уязвимость Security Feature Bypass - SmartScreen Prompt (CVE-2024-29988)? | Александр В. Леонов

Уведомление: Прожектор по ИБ, выпуск №23 (18.02.2024): Прощальный рэп | Александр В. Леонов