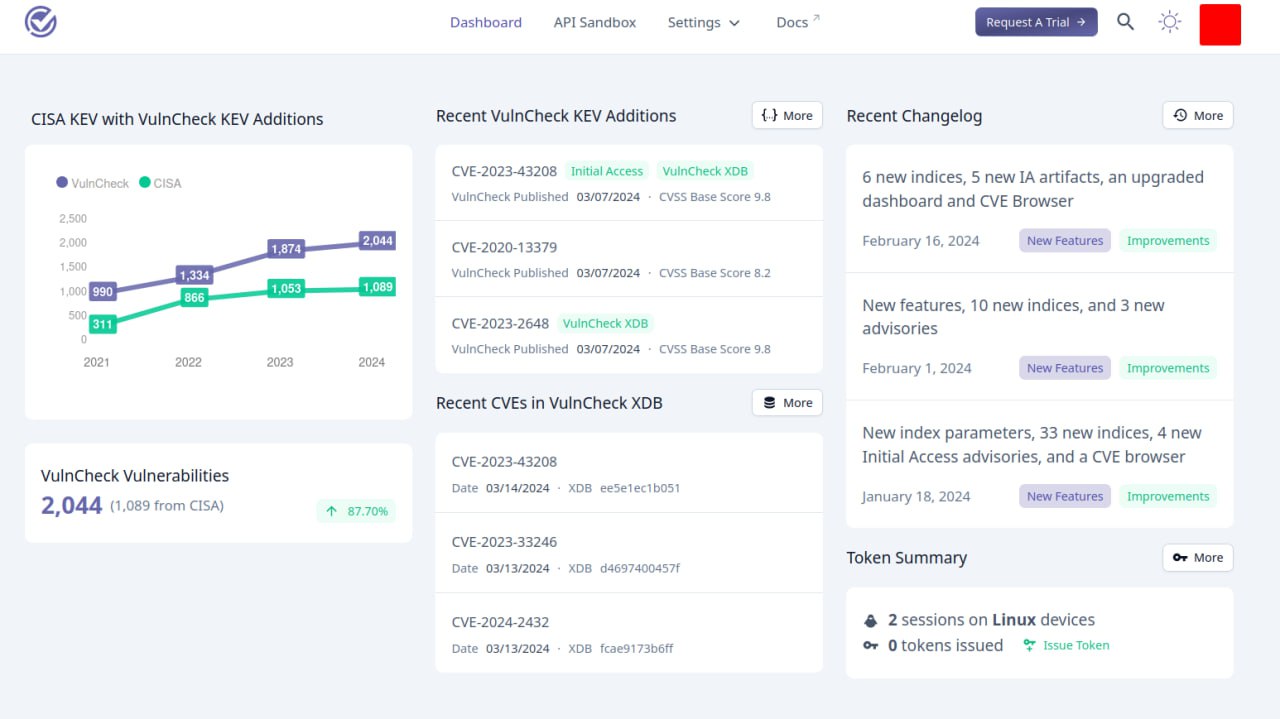

Посмотрел VulnCheck KEV. Это аналог CISA KEV (Know Exploited Vulnerabilities) от компании VulnCheck.

🔹 В отличие от общедоступного CISA KEV, доступ к VulnCheck KEV имеют только зарегистрированные пользователи. Сам сайт VulnCheck доступен с российских IP 🇷🇺, но при регистрации пишут, что "заявка на модерации" (никакой модерации там нет, заявки просто блокируют 🥸). С нероссийских IP регистрируют автоматически. Хитрецы. 🌝

🔹 В базе в ~2 раза больше CVE, чем в CISA KEV.

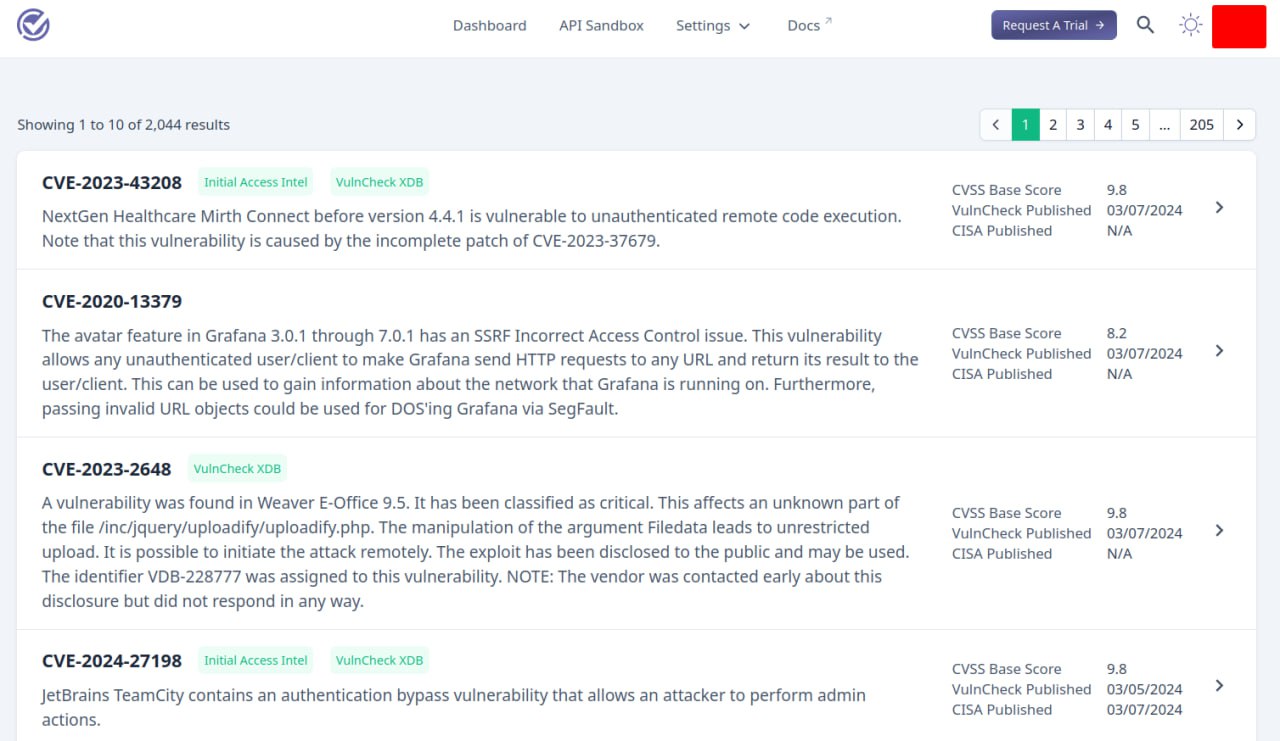

🔹 Штатных средств для выгрузки всех этих CVE через web-gui нет. Возможно можно через API. 🤷♂️

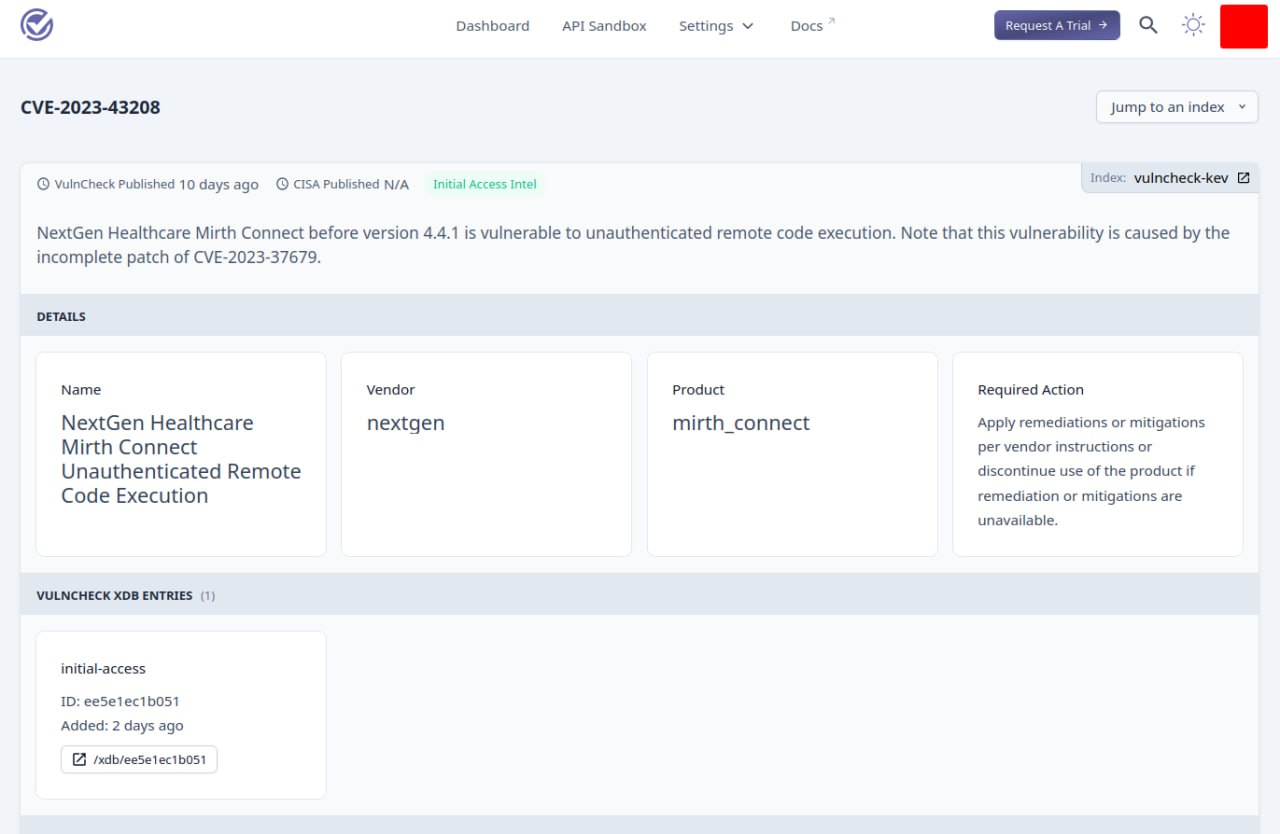

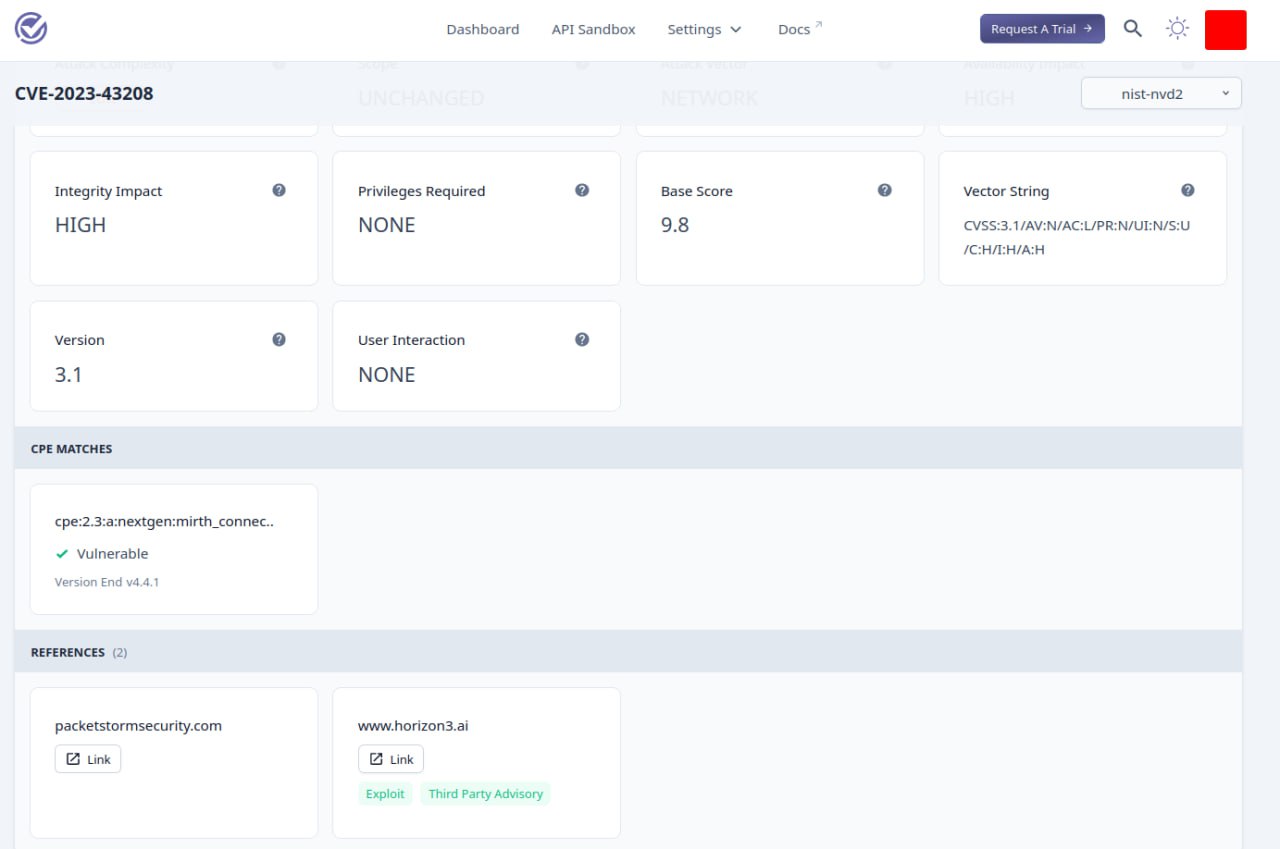

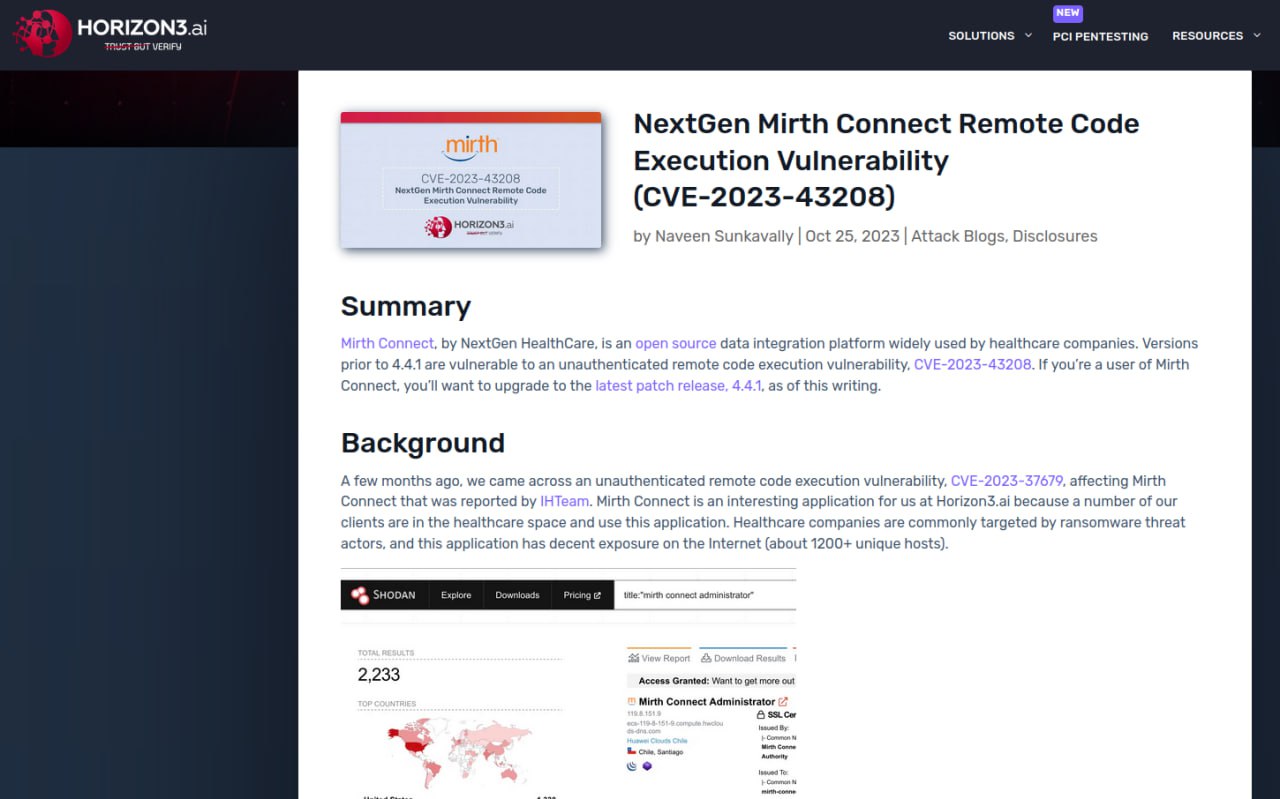

🔹 Для CVE есть ссылки на эксплоиты. Вроде без особого мусора. 👌

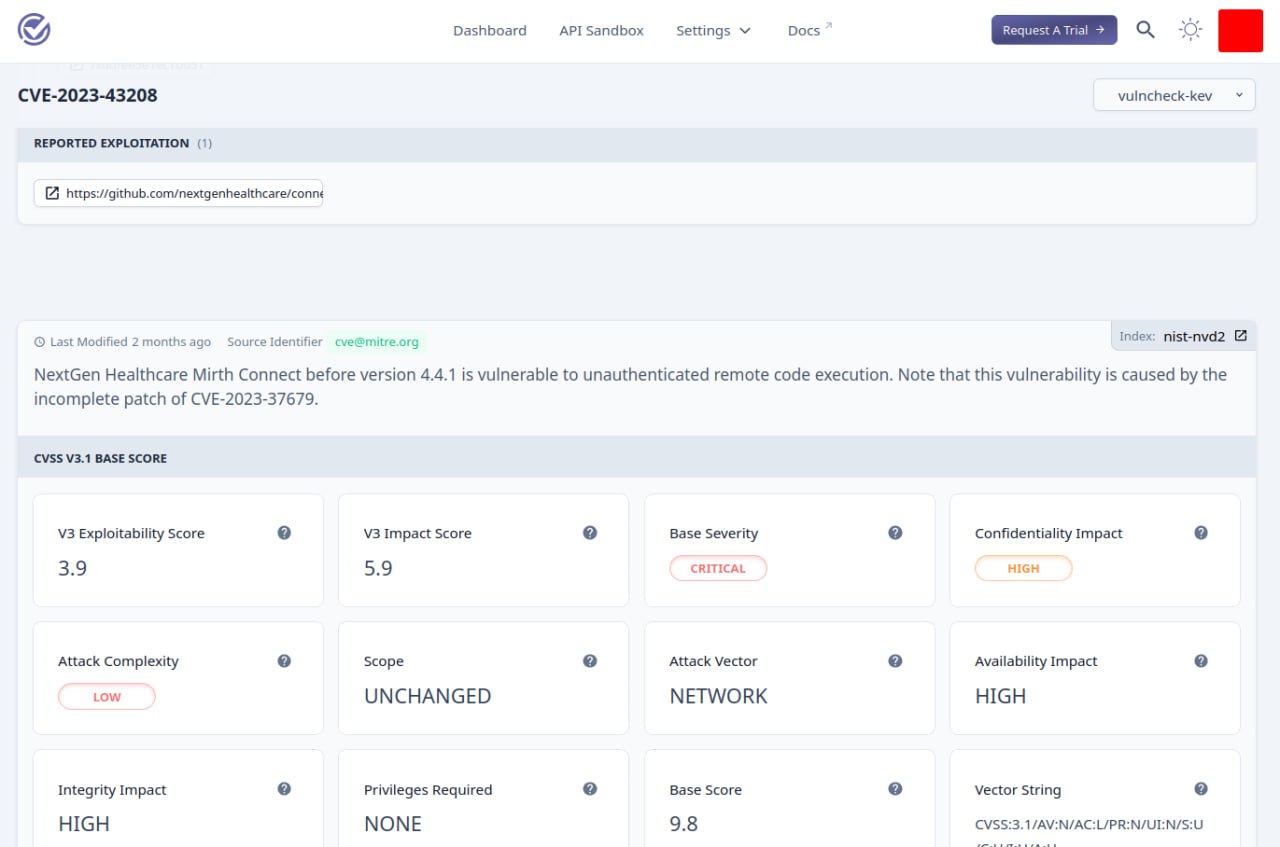

🔹 Есть признаки эксплуатации вживую. Иногда там что-то понятное, типа ссылки на pdf-репорт а-ля "Outbreak Alerts 2023". Иногда непонятное типа ссылки на дашборд Shadowserver или блогпост, в котором эксплуатация CVE не упоминается. 🤷♂️

В общем, подборка CVE довольно интересная, но нужно улучшать обоснования эксплуатации вживую. 😉

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно прочитать здесь. Приглашаю подписаться на мой канал в Telegram @avleonovrus. Я обновляю его чаще, чем этот сайт. Вы можете обсудить мои посты или задать вопросы в @avleonovchat или в группе ВКонтакте.

And I invite all English-speaking people to another telegram channel @avleonovcom.