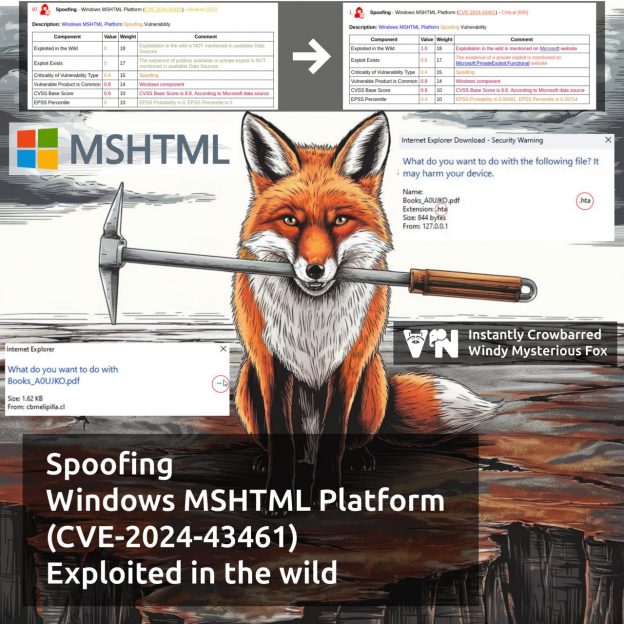

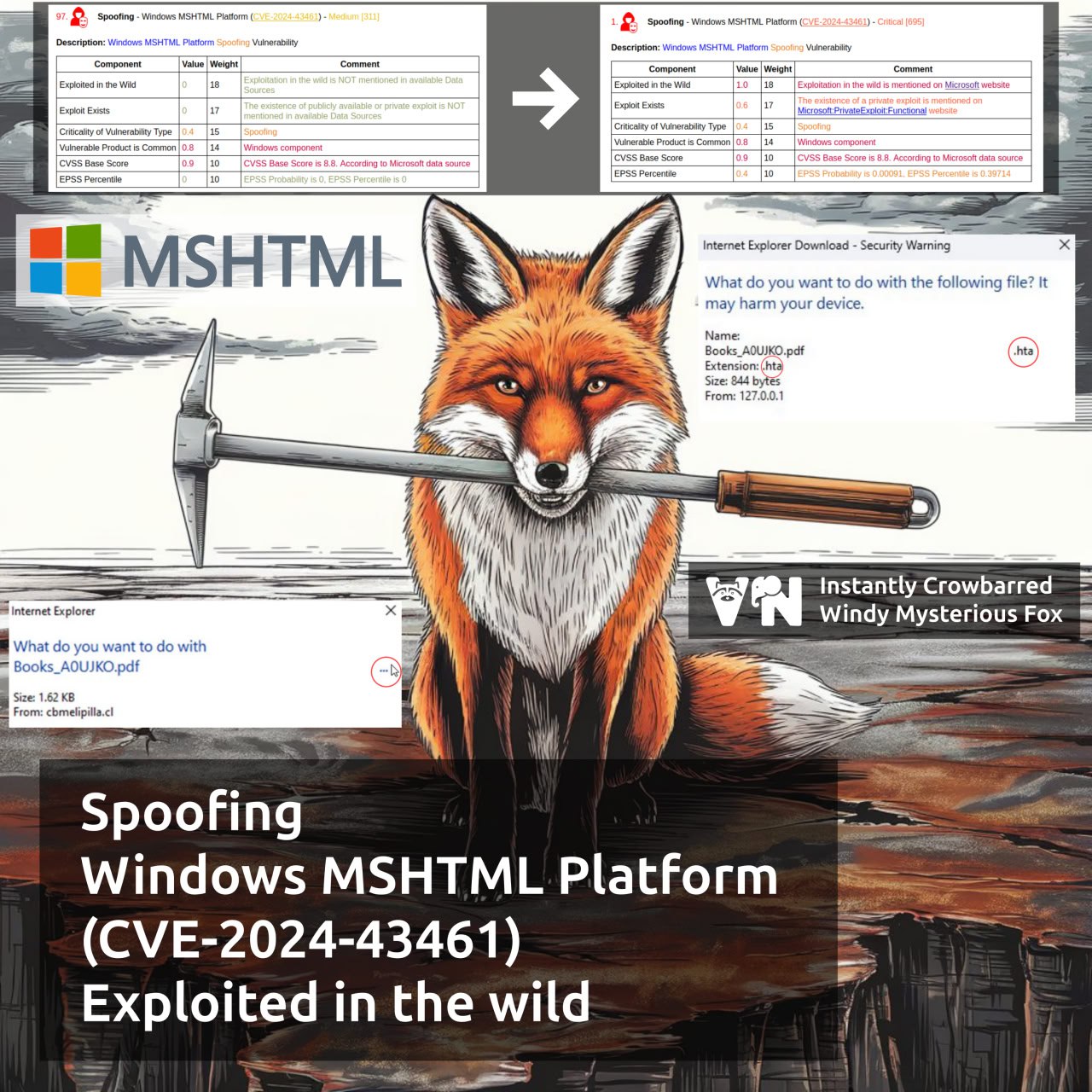

Повысилась критичность уязвимости Spoofing - Windows MSHTML Platform (CVE-2024-43461). Уязвимость была исправлена в рамках сентябрьского Microsoft Patch Tuesday. На момент публикации, Microsoft не отмечали эту уязвимость как эксплуатирующуюся вживую. Сделали они это только через 3 дня, 13 сентября.

Уязвимость обнаружил исследователь ZDI Threat Hunting team Питер Гирнус в ходе расследования атак APT группировки Void Banshee. Уязвимость эксплуатировалась в той же цепочке атак, что и трендовая уязвимость Spoofing - Windows MSHTML Platform (CVE-2024-38112), исправленная в июле.

Суть уязвимости в том, что злодеи скрывали расширение открываемого зловредного HTA файла, добавляя в его имя 26 пробельных символа из шрифта Брайля. Таким образом жертва могла подумать, что открывает безобидный PDF документ.

После установки обновления безопасности пробелы в имени файла не удаляются, но Windows теперь отображает его фактическое расширение. 👍

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.