Vulnerability Management от Alpha Systems. В последнее время довольно часто натыкаюсь на медийную активность этой российской компании по теме Управления Уязвимостями. 👍 Почитал их сайт.

AlphaSense - решение класса Vulnerability Auditor / Vulnerability Management для IT-инфраструктуры. "Представляет из себя конвейер из различных сканеров и утилит безопасности с открытым исходным кодом". Заявляются возможности детектирования активов, определения web-компонентов, обнаружения и обхода WAF, активного сканирования хостов на наличие уязвимостей (также проверки образов Docker и кластеров k8s), эксплуатации уязвимостей. Подчёркиваются расширенные возможности репортинга и нотификаций.

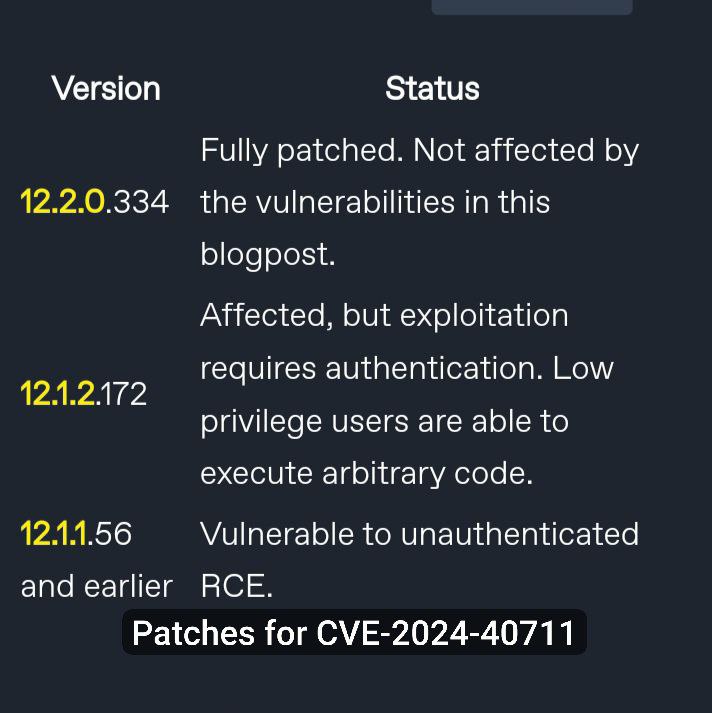

Какие именно утилиты используются непонятно, но в описании функциональных характеристик упоминаются фиды CVE, CCE OpenVAS, OVAL, Vulners. Возможно это указывает на способы детектирования, а возможно нет. 🤷♂️

В любом случае вполне себе кандидат на включение в карту VM-решений (сегмент СДУИ). 😉