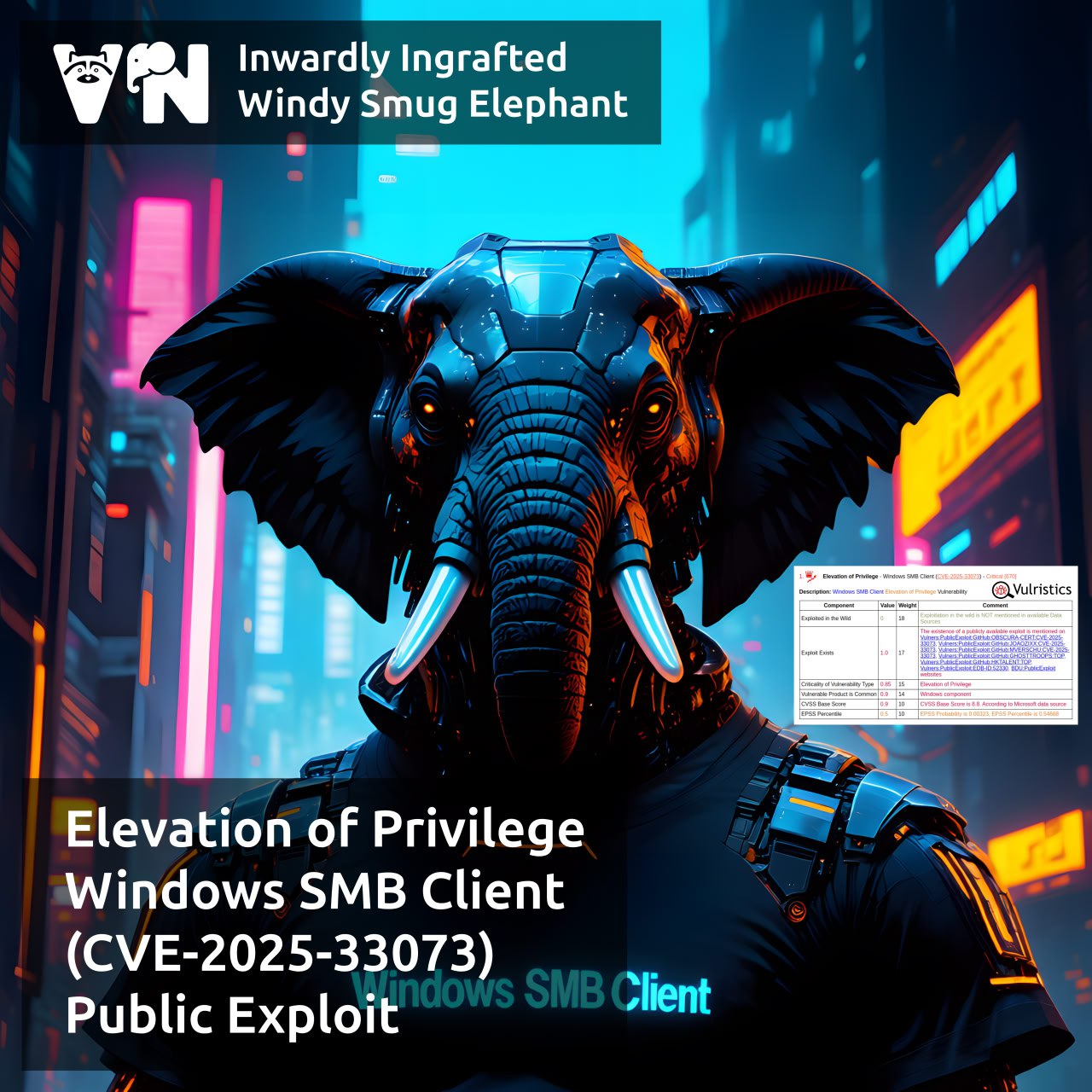

Про уязвимость Elevation of Privilege - Windows SMB Client (CVE-2025-33073). Уязвимость из июньского Microsoft Patch Tuesday. Для эксплуатации уязвимости злоумышленник может выполнить вредоносный скрипт, чтобы заставить хост жертвы подключиться к атакующему серверу по SMB и пройти аутентификацию. В результате злоумышленник может получить привилегии SYSTEM.

🔹 Детали эксплуатации уязвимости были опубликованы 11 июня (на следующий день после MSPT) на сайтах компаний RedTeam Pentesting и Synacktiv.

🔹 Эксплоиты для уязвимости доступны на GitHub с 15 июня.

🔹 Исследователи PT ESC подтвердили эксплуатабельность уязвимости и 24 июня опубликовали ликбез, варианты эксплуатации и информацию по методам детектирования.

Помимо установки обновления, для устранения уязвимости необходимо настроить принудительное требование подписи SMB для SMB-служб контроллеров и рабочих станций.

Информации об эксплуатации вживую пока нет.

Привет! Меня зовут Александр. Я специалист по Управлению Уязвимостями. Подробнее обо мне можно и моих проектах можете прочитать здесь. Приглашаю подписаться на мой канал @avleonovrus "Управление Уязвимостями и прочее" в MAX или в Telegram. Вы можете обсудить мои посты или задать вопросы в группе ВКонтакте.

And I invite all English-speaking people to another Telegram channel @avleonovcom.