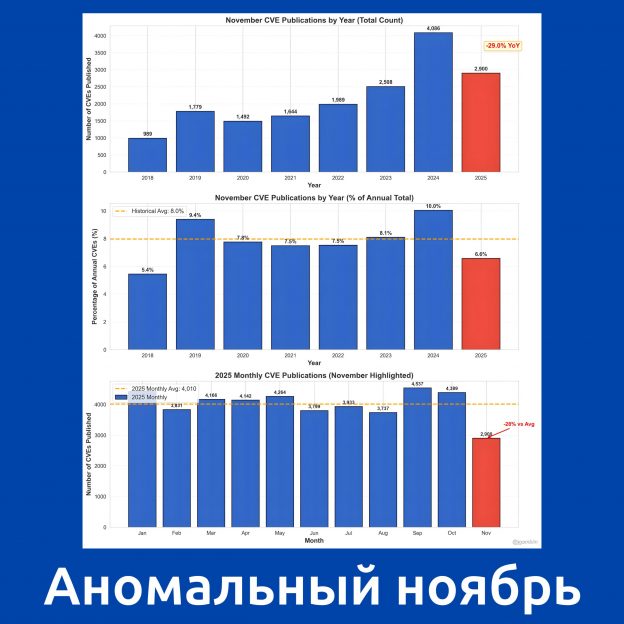

Американский аналитик уязвимостей Jerry Gamblin подсветил интересную аномалию: несмотря на общую многолетнюю тенденцию к ускорению прироста количества CVE идентификаторов, в ноябре 2025 года их было опубликовано рекордно мало!

Мы упали с 4 086 публикаций в ноябре 2024 года до 2 900 в ноябре 2025 года. Это колоссальное снижение на 1 186 CVE (-29% год к году)!

Откуда взялось это падение? Почти 800 из этих «пропавших» CVE пришлись всего на три источника, которые замедлились по сравнению с прошлым годом:

1️⃣ Patchstack: - 444 CVE (падение примерно на 67%)

2️⃣ MITRE: - 175 CVE

3️⃣ Linux Kernel: - 174 CVE

Эти данные отлично демонстрируют, что "Global CVE Counts" часто определяется административными процессами всего в нескольких ключевых игроках (CNA).

Что явилось причиной такого замедления пока непонятно. Возможно в этом году какой-то особенный Thanksgiving. 🙂🦃 Также в кулуарах упоминают "retooling" в компании Patchstack.