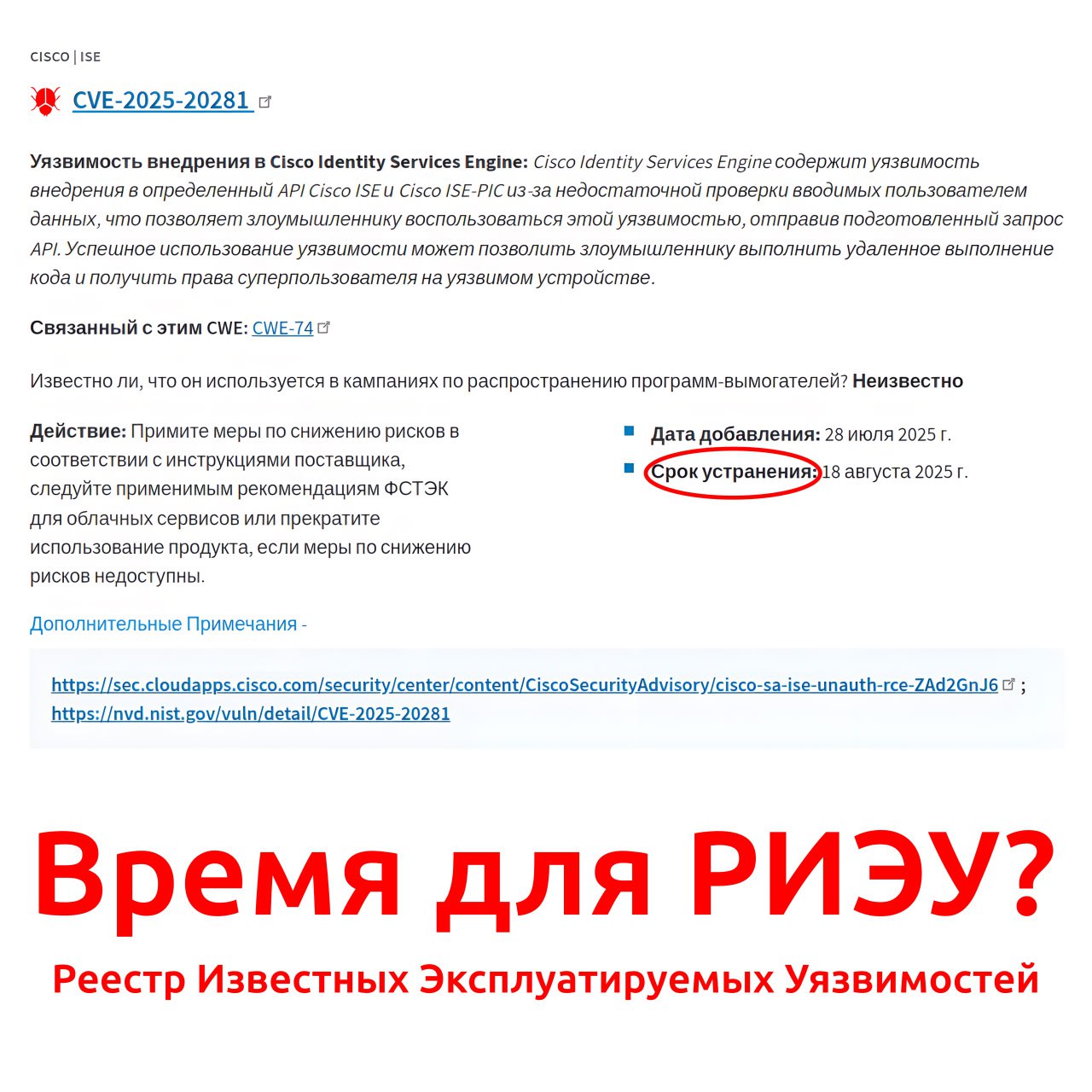

Не пора ли создать российский аналог CISA KEV? Я, конечно, не в курсе технических подробностей недавних инцидентов в крупных отечественных компаниях, но что-то подсказывает, что без эксплуатации известных критичных уязвимостей, незапатченных своевременно, там не обошлось.

Можно, конечно, говорить, что пострадавшие организации сами виноваты. Им дали базу уязвимостей, методику оценки критичности уязвимостей, руководство по построению VM-процесса. Могли бы делать, как написано, и эксплуатабельные уязвимости устранялись бы. Или, как минимум, могли бы обращать внимание на трендовые уязвимости от PT. Но, похоже, организации не тянут это без директивной стимуляции. 🤷♂️

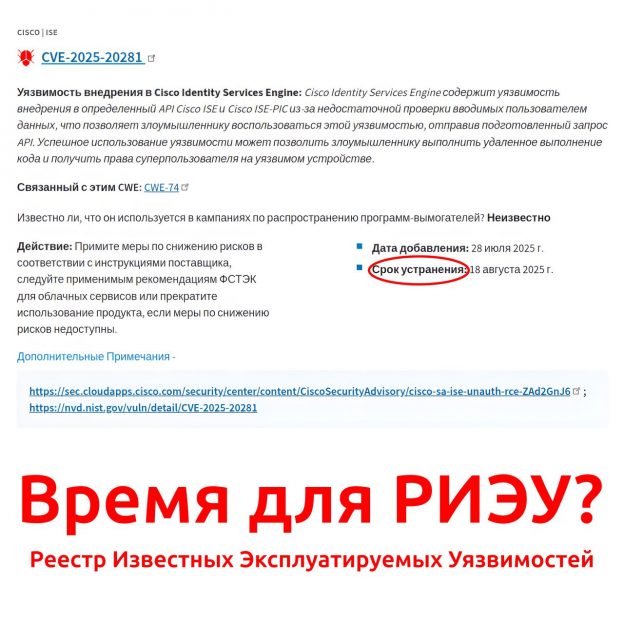

Как CISA ставит федеральным агентствам США чёткие дедлайны по устранению конкретных особо критичных уязвимостей, эксплуатация которых была подтверждена, так и наши регуляторы могли бы ставить аналогичные дедлайны. Хотя бы для организаций, на которые распространяется 117-й приказ и для КИИ.