Частенько в тредах с обсуждением блокировок наблюдаю сообщения от самонадеянных криптооптимистов и криптонарциссов. Эти кадры настроили себе средства обхода блокировок, зачастую самые примитивные и массовые, и свято уверены, что они теперь будут работать всегда и РКН с ними НЕ СМОЖЕТ СПРАВИТЬСЯ. 😏 Эти заблуждения от глубокого невежества.

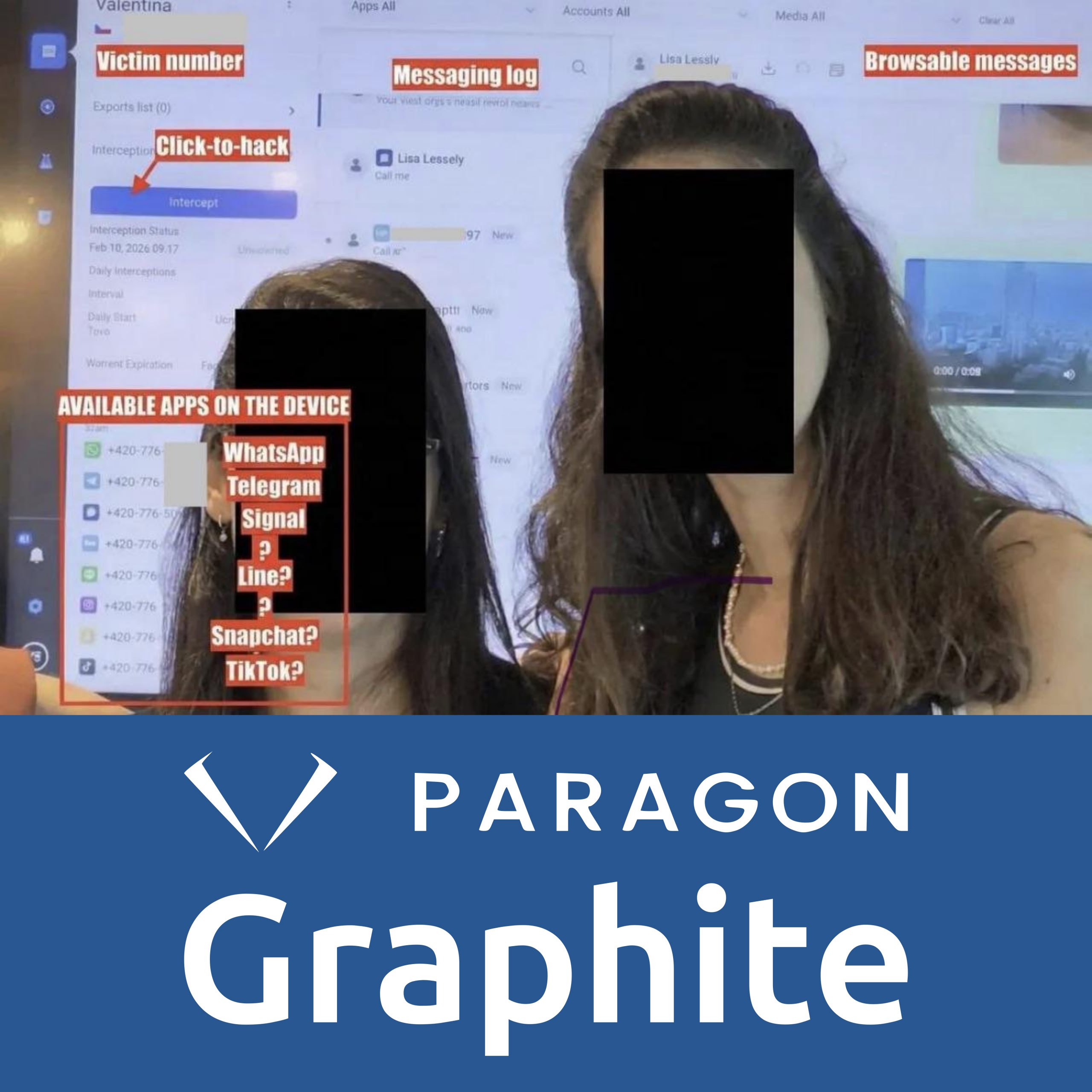

🔹 Ваш интернет-провайдер, подконтрольный РКН, видит весь ваш трафик и может при необходимости замедлять и блокировать передачу данных по любым протоколам, которые потенциально пригодны для обхода блокировок. 👌

🔹 Завернёте всё в HTTPS? Ну да, гигабайты, прокачиваемые между вами и левым зарубежным хостом, не вызовут никаких подозрений. 😅

Против лома нет приёма. Контролируя линки, можно зарезать всё хоть до состояния северокорейского Кванмёна. ✂️ И, как показал иранский опыт, Starlink не поможет. 🛰

Если у вас в моменте что-то работает, значит регулятор преследует другие цели и на ваши шалости ПОКА закрывает глаза. 😉 Цените это и тихо радуйтесь.