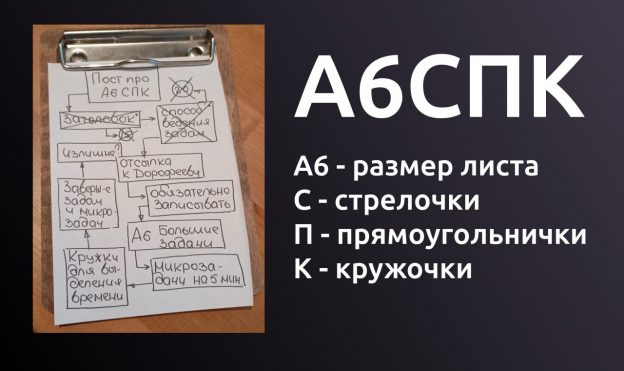

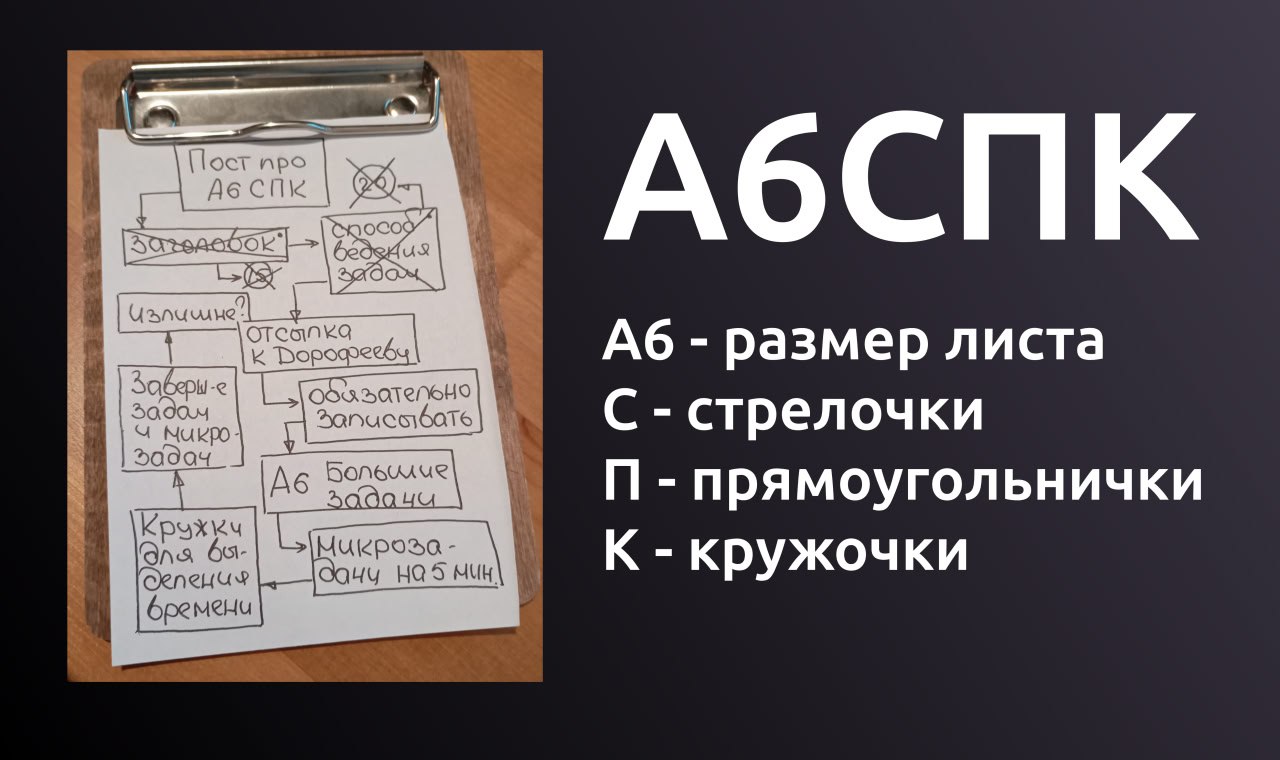

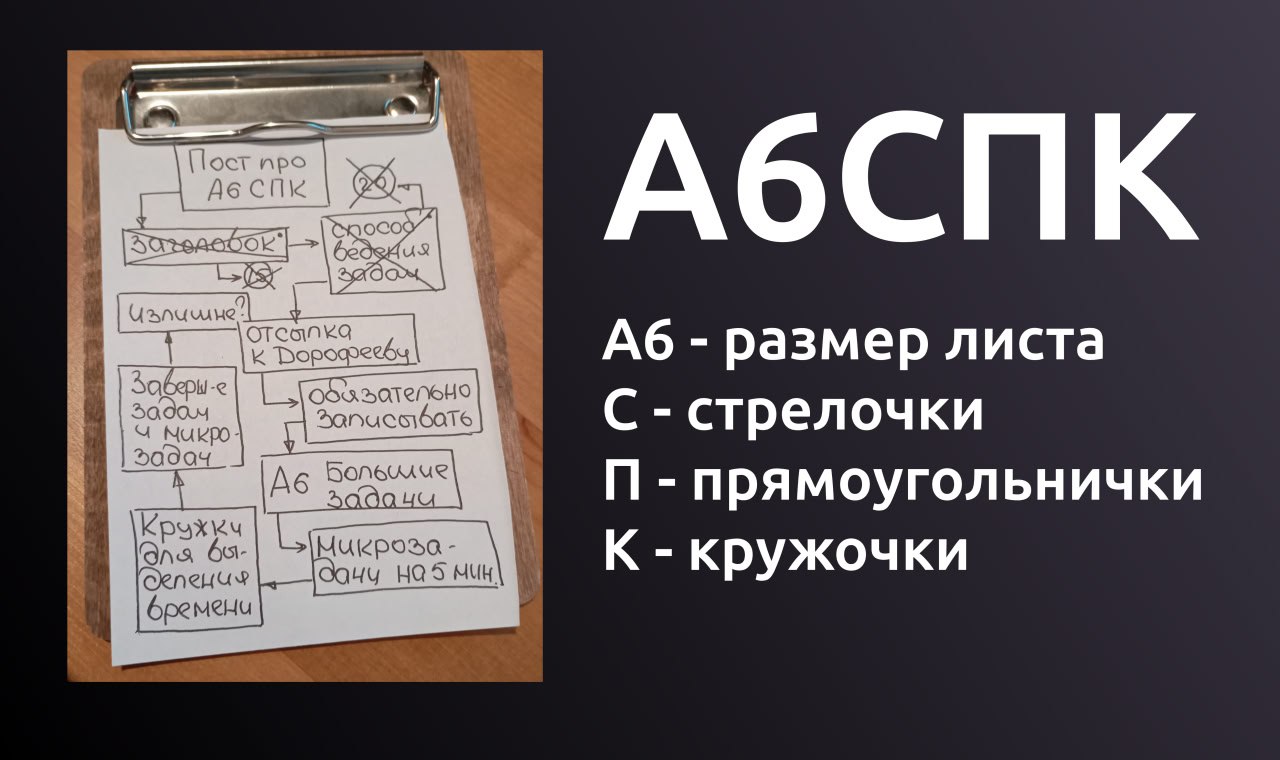

A6СПК: как делать больше, а напрягаться меньше. Сформулирую способ ведения задач, который у меня выработался за последний год-два.

Основные моменты:

🔻 Держать задачи и идеи в голове очень вредно. Мало того, что они забываются в самый неподходящий момент, так это ещё и ОЧЕНЬ энергозатратно. Тут отсылаю к концепции "мыслетоплива" Максима Дорофеева. Я считаю его джедайские техники какими-то излишне замороченными, но базовые вещи про "мыслетопливо" и "обезьянку" я разделяю. Если есть идея или задача, важно её записать. Я пришёл к тому, что удобнее всего записывать на листочках формата A6 (четверть A4 или половина листа из стандартного мерчёвого блокнота с конференции 😅). Необязательно сразу садиться работать над этой задачей, можно отложить листок в стопочку и вернуться к ней в более удобное время. Но записать следует обязательно. И задачи без такого листочка в работу не брать.

🔻 Когда начали работать над задачей, берём соответствующий листочек A6 и начинаем разбивать эту большую задачу на последовательность конкретных простых микрозадач в прямоугольничках, последовательно связанных стрелочками. Длительность микрозадачи не должна быть больше 5-10 минут. Чем проще и конкретнее микрозадача, тем лучше. Не экономьте бумагу в ущерб своему мыслетопливу! Необязательно расписывать задачу на микрозадачи полностью, но 3-4 микрозадачи лучше сразу зафиксировать. Чтобы этап планирования и этап выполнения были разнесены. Закончили планировать - без рефлексий берём первую микрозадачу в работу.

🔻 Когда начинаем работать с микрозадачей, ставим в соответствующий прямоугольничек точку, рисуем от него стрелочку и кружочек, в который вписываем время, когда планируем закончить работу с микрозадачей. Если сейчас 18:10, пятиминутную задачку планируем выполнить в 18:15, пишем в кружочке крайнее время - 15. Начиная с текущего момента и до крайнего времени в кружочке делаем только эту микрозадачу. Выполняем её ни на что не отвлекаясь. Какое бы срочное дело ни было, уж 5-10 минут оно подождёт. И на 5-10 минут сохранить полный фокус не так сложно. Ни над чем, что не оформлено как микрозадача в принципе не работаем.

🔻 По завершении микрозадачи с чувством глубокого морального удовлетворения перечёркиваем прямоугольничек и кружочек (отмечая, что по времени уложились 👍; но если не уложились - не беда). И без рефлексии сразу переходим к следующей микрозадаче. И так далее пока вся задача не будет выполнена. Тогда перечёркиваем листок, рвем его на кусочки (с удовлетворением от того, что задача выполнена) и берём следующую задачу в работу.

Может показаться, что всё это какая-то излишняя фигня и проще делать задачи без какой-либо фиксации, просто в состоянии потока. Меня самого такие мысли неоднократно посещали, но пока каждый раз оказывалось, что вдолгую без фиксации поддерживать рабочий темп ГОРАЗДО сложнее. Это приводило к потерям времени и сил несопоставимо большим, чем любое планирование на листочке. 🤷♂️