Судебный процесс над ТОП-менеджером Trenchant демонстрирует реальное отношение американского государства к раскрытию уязвимостей. Нам обычно рассказывают, как международное комьюнити экспертов должно совместно работать над раскрытием уязвимостей в продуктах американских вендоров. Часто "за спасибо" и ради общего блага! 🕊😇

Но как дело касается утечки эксплоитов 0day-ев, используемых США в кибератаках, риторика меняется:

"Национальная безопасность Америки НЕ ПРОДАЕТСЯ, особенно в условиях постоянно меняющейся угрозы, когда киберпреступность представляет серьезную опасность для наших граждан"

"ФБР и наши партнеры будут защищать Родину и привлекать к ответственности каждого, кто помогает нашим противникам ставить под угрозу национальную безопасность США"

Что ж вы свои 0day-и не раскрываете, лицемеры? 😏

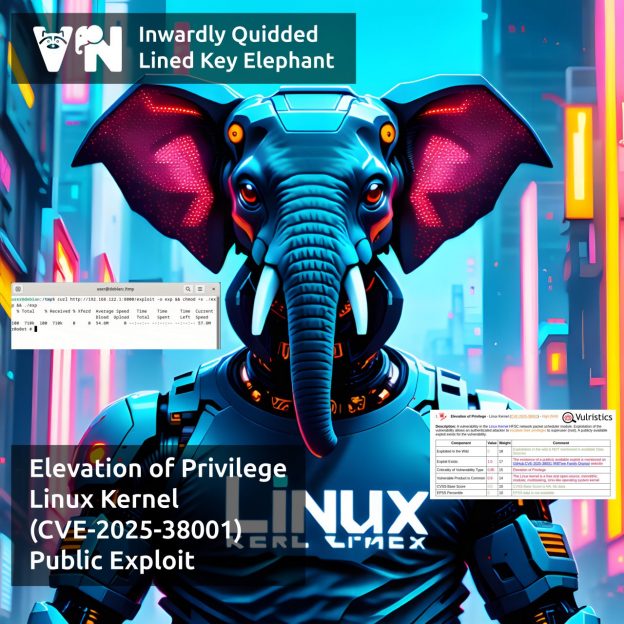

Уязвимости - это действительно вопрос национальной безопасности, поэтому утечки 0day-ев из России за рубеж необходимо перекрыть, создав систему централизованного репортинга. 🚰❌