Полуторачасовой разговор про Трендовые Уязвимости 2025 года и Управление Уязвимостями. Интервьюер - Павел Хавский. Это для тех, кому краткого резюме на 8 минут мало и хочется больше деталей. 🙂 По контенту это моя презентация для Код ИБ обновлённая по состоянию на 23 декабря, т.е. там всё, кроме MongoBleed. Также Павел вкидывал вопросы 💬 на около-VM-ные темы, на которые я старался, по мере сил, отвечать. 😅

00:00 Приветствие и знакомство

04:00 Ускоряющийся рост количества уязвимостей в NVD и связанные с этим проблемы

06:06 Что такое трендовые уязвимости и зачем мы их выделяем в Positive Technologies

07:56 💬 Может, массовое заведение уязвимостей в NVD делается намеренно, чтобы в них было сложнее искать то, что на самом деле важно?

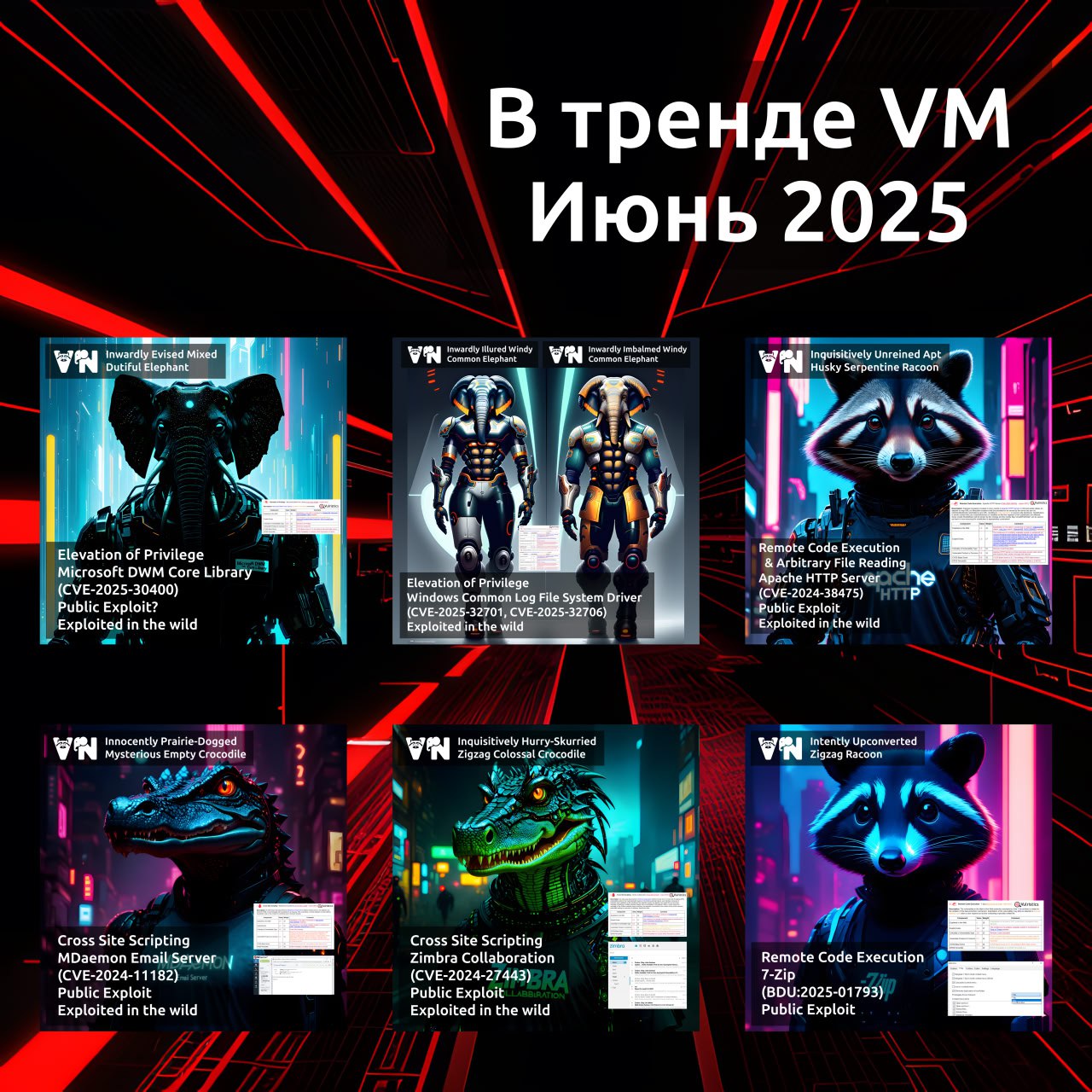

14:54 Итоги 2025 года: 65 трендовых уязвимостей и где их можно посмотреть

19:05 Типы уязвимостей

19:25 Наличие эксплоитов и признаков эксплуатации

20:33 💬 Трендовые уязвимости в отечественном ПО: почему их больше, чем в прошлом году?

24:08 💬 Плохая работа TrueConf может быть связана с этими трендовыми уязвимостями?

25:42 Трендовые уязвимости Microsoft (47%)

28:37 Трендовые уязвимости, используемые в фишинговых атаках

29:36 Трендовые уязвимости Linux

30:10 💬 Стоит ли переходить на отечественные ОС на базе Linux и есть ли к ним доверие?

38:40 Трендовые уязвимости в библиотеках и фреймворках

40:50 Трендовые уязвимости сетевых устройств

42:16 Трендовые уязвимости, связанные с разработкой ПО

42:38 Трендовые уязвимости виртуализации и контейнеризации

43:00 Трендовые уязвимости ERP-систем

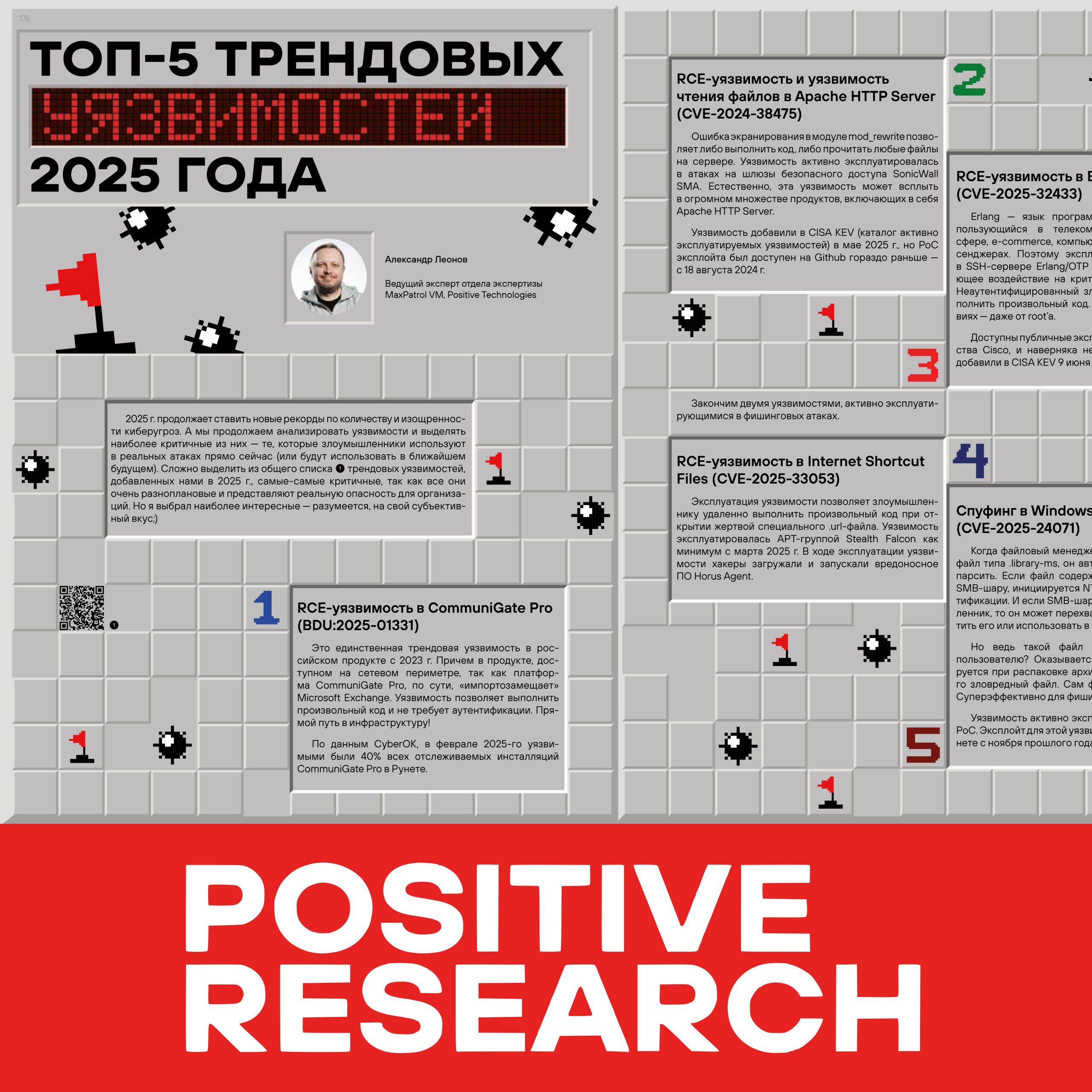

43:36 ТОП Трендовых: ToolShell и атаки на ядерные организации США

46:39 💬 Почему большие организации уязвимы и нужно ли пушить безопасность регуляторами?

52:10 💬 Мотивация VM-специалистов: энтузиазм или бюджет?

56:46 ТОП Трендовых: уязвимость-вспышка React2Shell

01:00:33 ТОП Трендовых: Эксплуатируемая уязвимость CommuniGate и качество детектирования уязвимостей

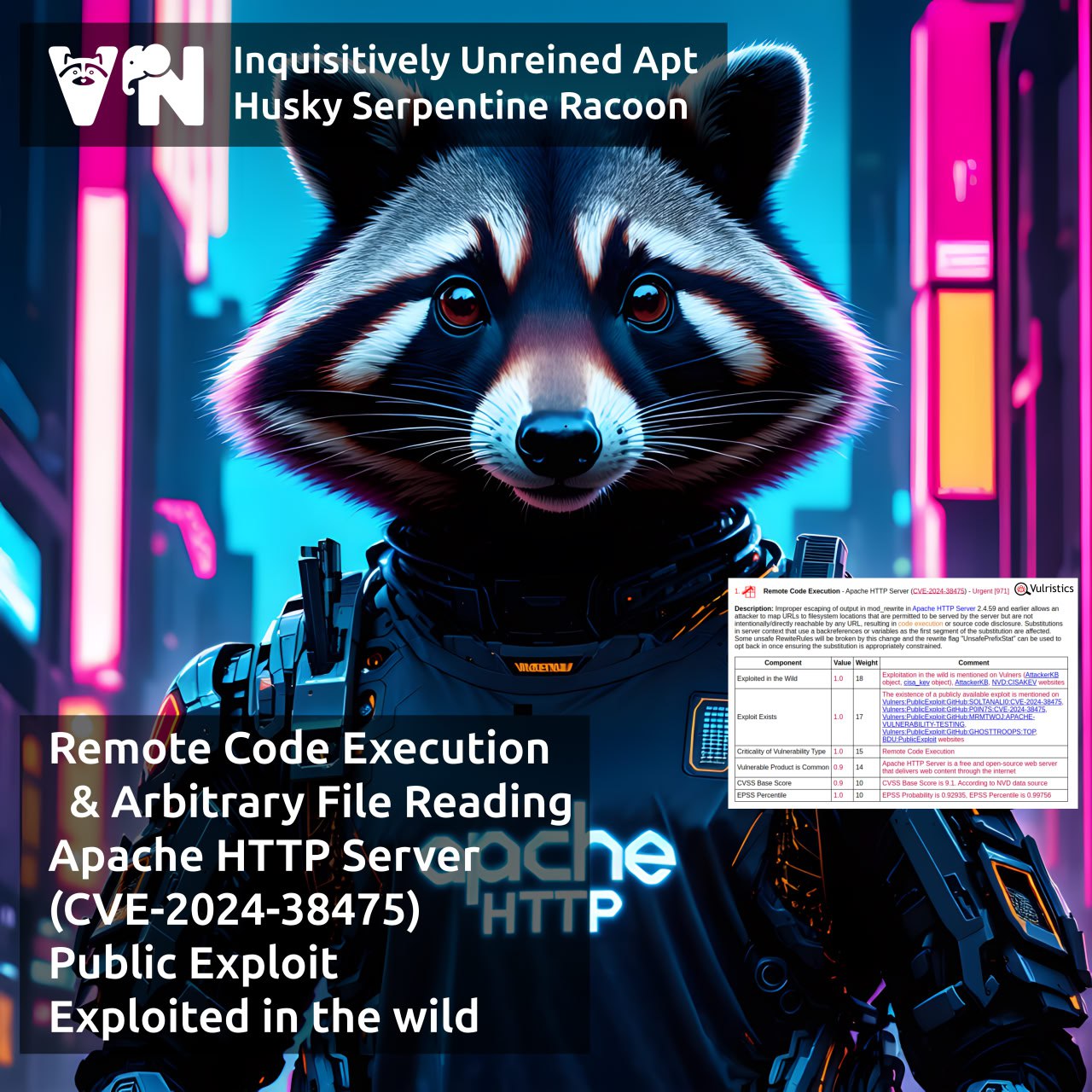

01:01:36 ТОП Трендовых: Уязвимость Apache HTTP Server и отслеживание EoL

01:03:56 ТОП Трендовых: Уязвимость Erlang/OTP

01:05:01 ТОП Трендовых: Уязвимости Windows для фишинга (1,2)

01:07:29 Прогноз на 2026: то же, но хуже

01:16:58 💬 Про карьеру в Vulnerability Management

01:24:06 💬 Новогодние пожелания

Видео, которое я выкладываю - согласованный перезалив на мой канал VK Видео. Я немного перемонтировал ролик, сделав больший акцент на слайдах, и поменял таймстемпы. Оригинальное видео на Youtube можно найти в этом посте.