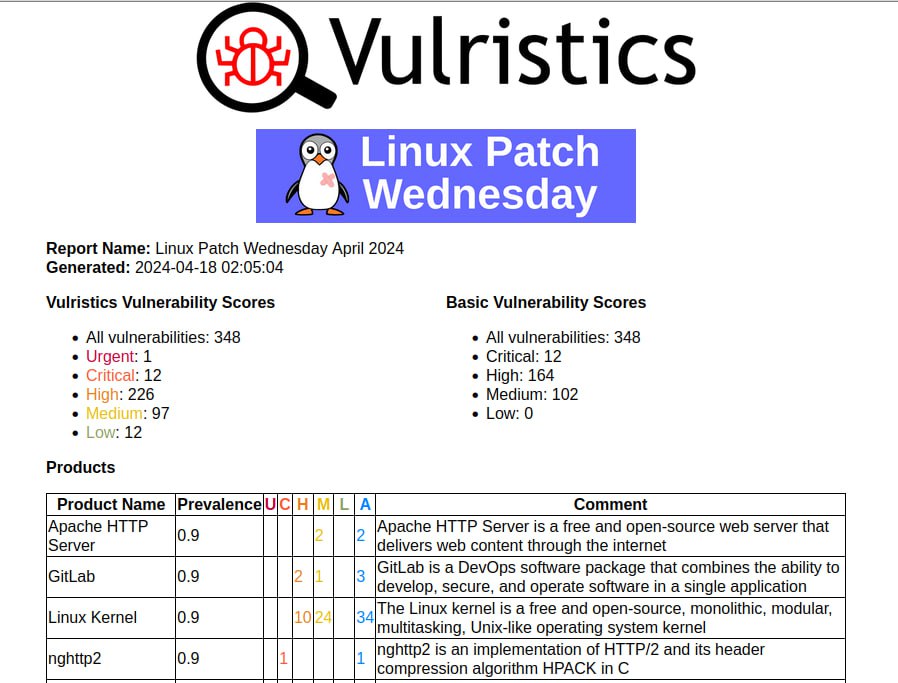

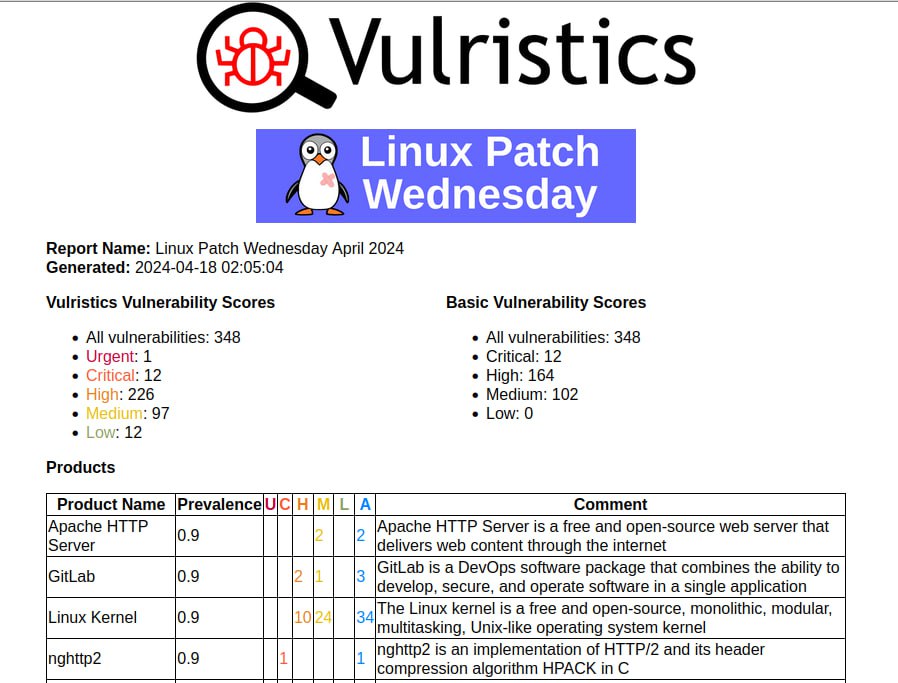

Сгенерил отчёт Vulristics по апрельскому Linux Patch Wednesday. За прошедший месяц Linux-вендоры начали выпускать исправления для рекордного количества уязвимостей - 348. Есть признаки эксплуатации вживую для 7 уязвимостей (данные об инцидентах из БДУ ФСТЭК). Ещё для 165 есть ссылка на эксплоит или признак наличия публичного/приватного эксплоита.

Начнём с 7 уязвимостей с признаком активной эксплуатации вживую и эксплоитами:

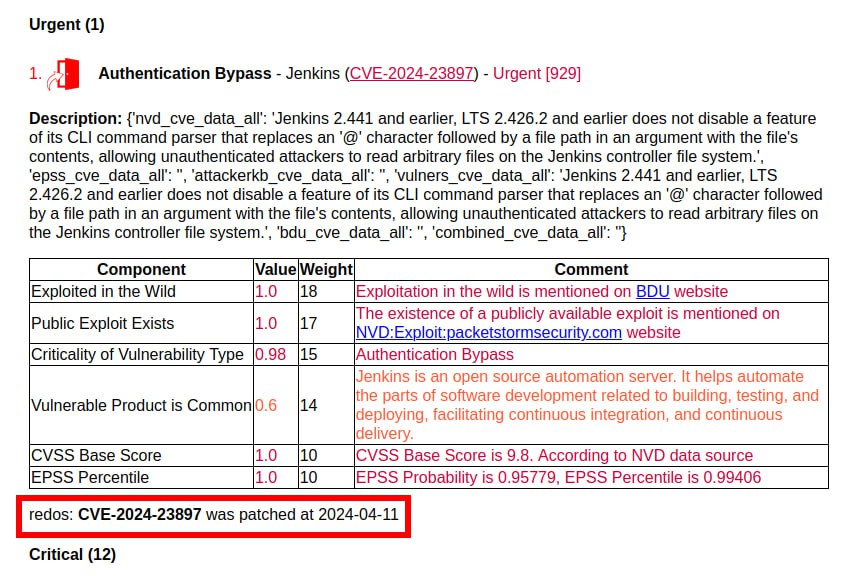

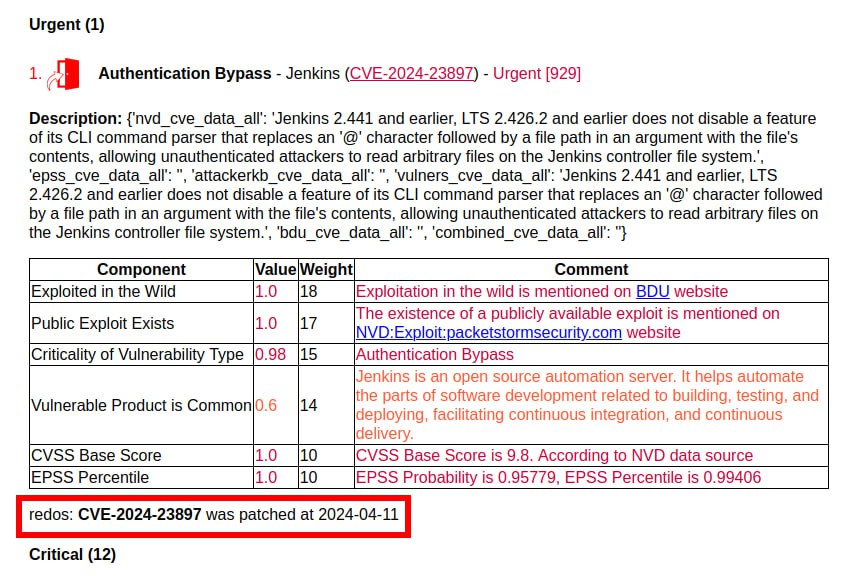

🔻 В ТОП-е, внезапно, январская трендовая уязвимость Authentication Bypass - Jenkins (CVE-2024-23897). Насколько я понимаю, обычно Linux-дистрибутивы не включают пакеты Jenkins в официальные репозитарии и, соответственно, не добавляют детекты уязвимостей Jenkins в свой OVAL-контент. В отличие от отечественного RedOS. Поэтому самый ранний таймстемп исправления этой уязвимости именно у RedOS.

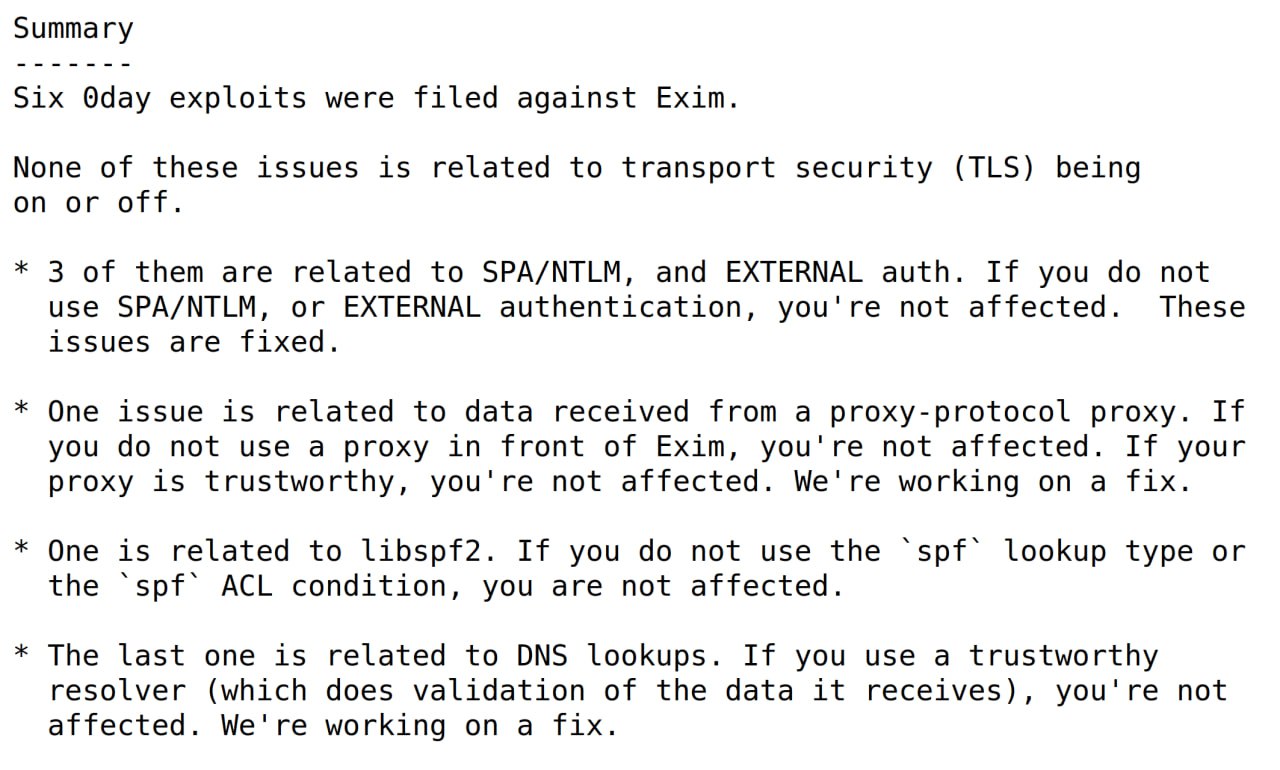

🔻 2 RCE уязвимости. Самая интересная это Remote Code Execution - Exim (CVE-2023-42118). Когда я выпускал отчёт, я специально не учитывал описание уязвимости и продукты из БДУ (флаги --bdu-use-product-names-flag, --bdu-use-vulnerability-descriptions-flag). Иначе это привело бы к тому, что часть отчёта была бы на английском, а часть на русском. Но оказалось, что для этой уязвимости адекватное описание есть пока только в БДУ. 🤷♂️ К этой уязвимости нужно присмотреться, т.к. Exim является достаточно популярным почтовым сервером. Вторая RCE уязвимость браузерная, Remote Code Execution - Safari (CVE-2023-42950).

🔻 2 DoS уязвимости. Denial of Service - nghttp2/Apache HTTP Server (CVE-2024-27316) и Denial of Service - Apache Traffic Server (CVE-2024-31309). Последняя в отчёте классифицируется как Security Feature Bypass, но это из-за некорректного CWE в NVD (CWE-20 - Improper Input Validation)

🔻 2 браузерные Security Feature Bypass - Chromium (CVE-2024-2628, CVE-2024-2630)

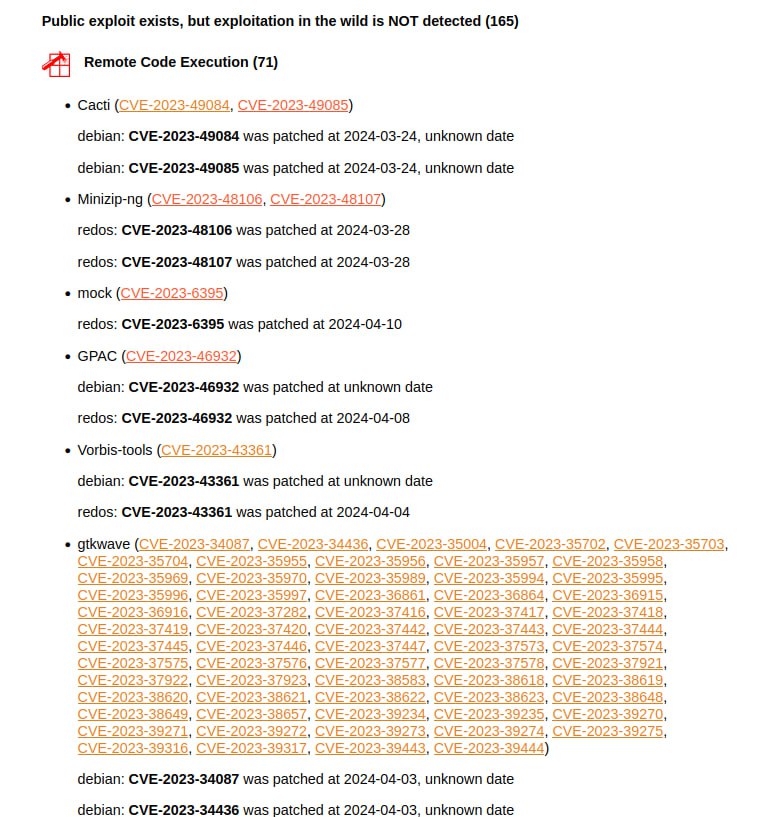

Из уязвимостей, для которых пока есть только признак наличия эксплоита, можно обратить внимания на следующее:

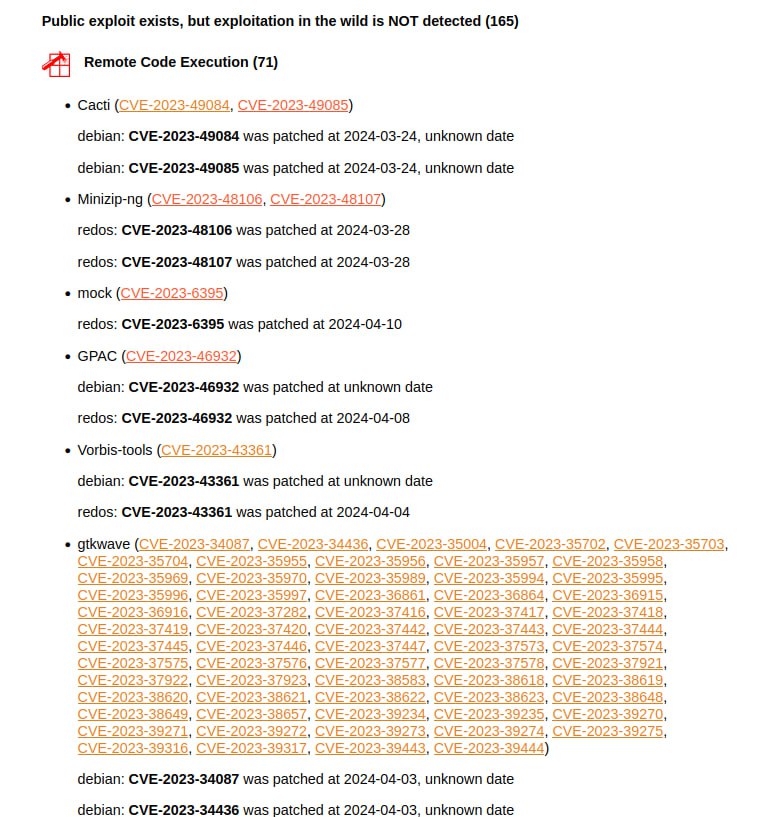

🔸 Большое количество RCE уязвимостей (71). Большая часть из них в продукте gtkwave. Это программа просмотра файлов VCD (Value Change Dump, дамп изменения значения), которые обычно создаются симуляторами цифровых схем. Выглядят опасными уязвимости Remote Code Execution - Cacti (CVE-2023-49084, CVE-2023-49085), это решения для мониторинга серверов и сетевых устройств.

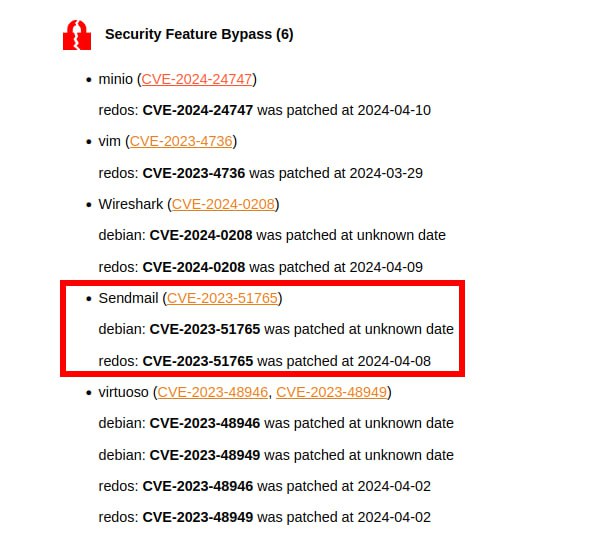

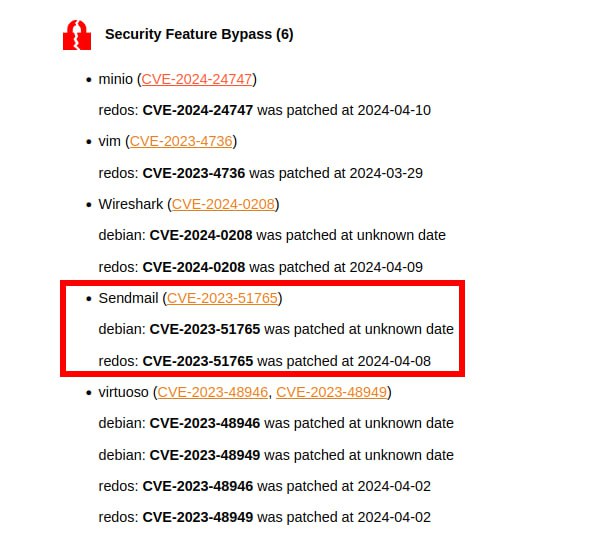

🔸 Security Feature Bypass - Sendmail (CVE-2023-51765). Позволяет внедрить сообщения электронной почты с поддельным адресом MAIL FROM.

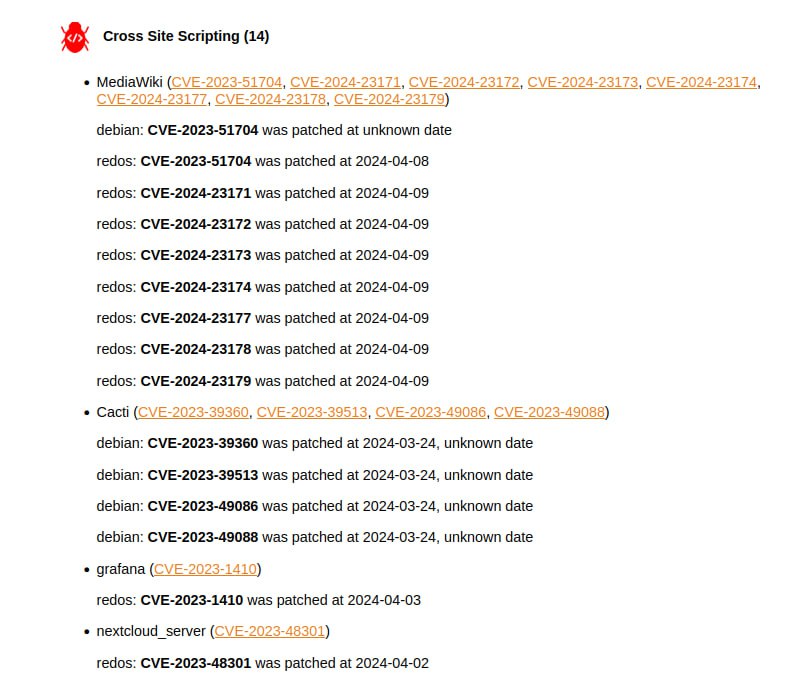

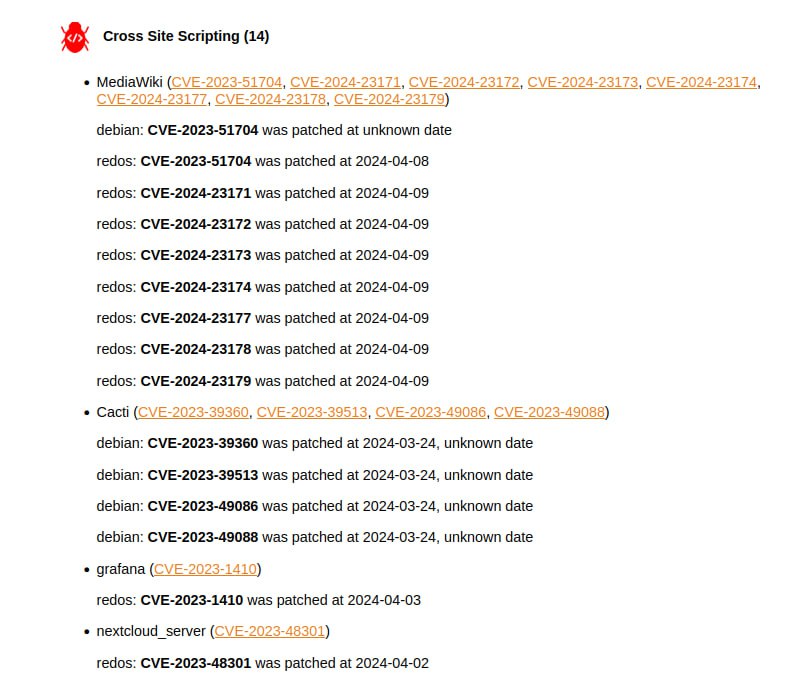

🔸 Пачка Cross Site Scripting в MediaWiki, Cacti, Grafana, Nextcloud.

В общем, в этот раз аж глаза разбегаются. 🤩

🗒 Апрельский Linux Patch Wednesday