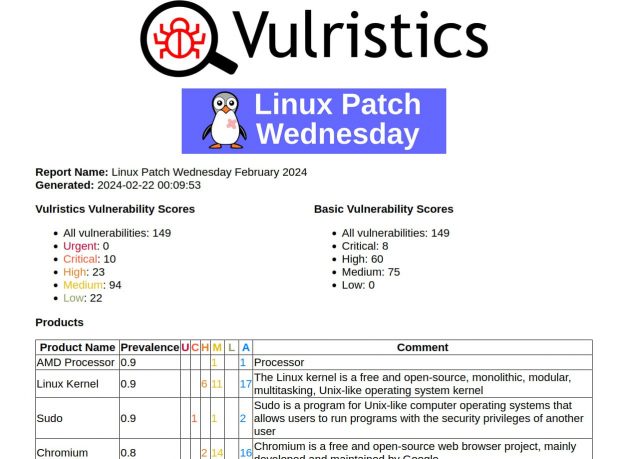

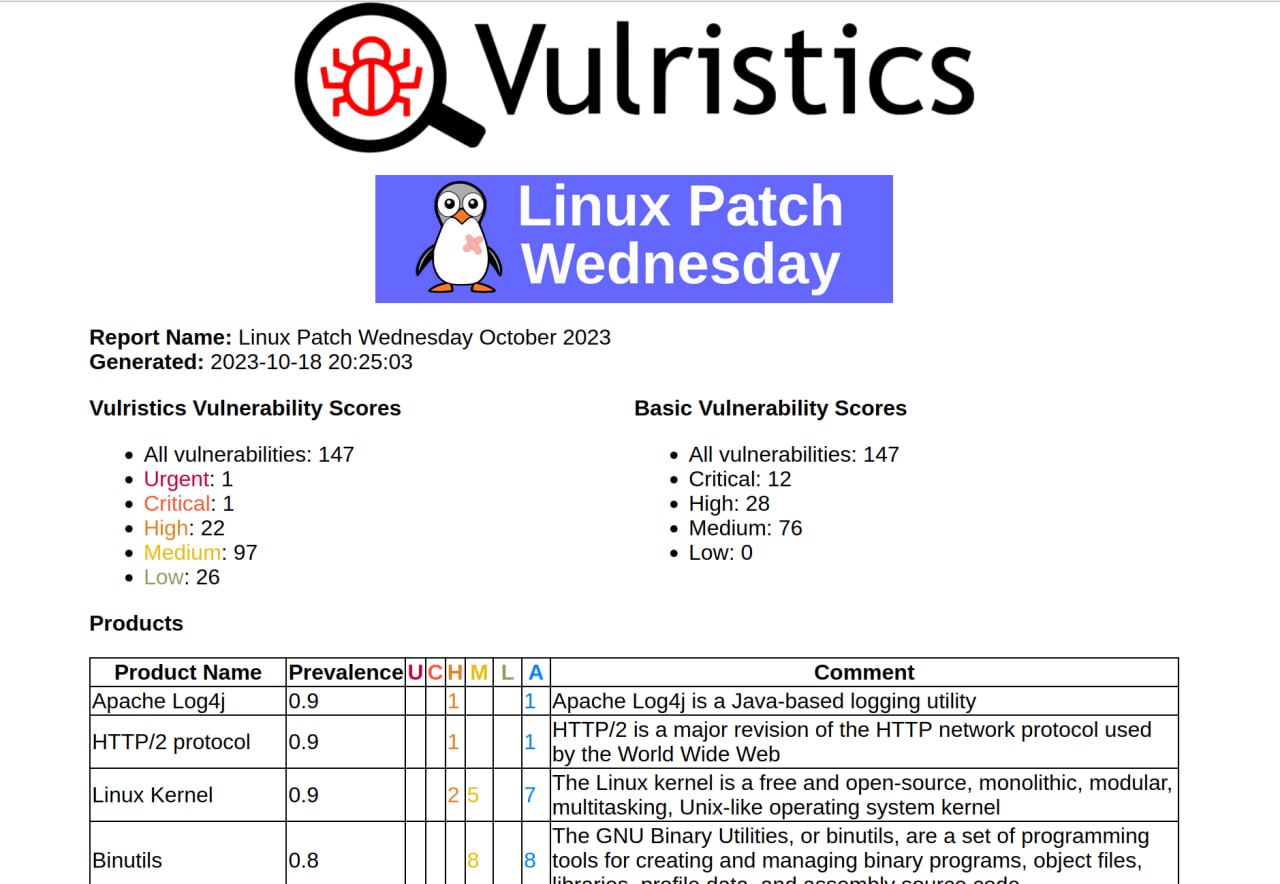

Прошла третья среда месяца, а значит пора смотреть февральский Linux Patch Wednesday. 149 уязвимостей. Среди них нет уязвимостей с признаком активной эксплуатации. 20 уязвимостей с PoC-ами/эксплоитами. На первый взгляд все громкие уязвимости прошедшего месяца на месте:

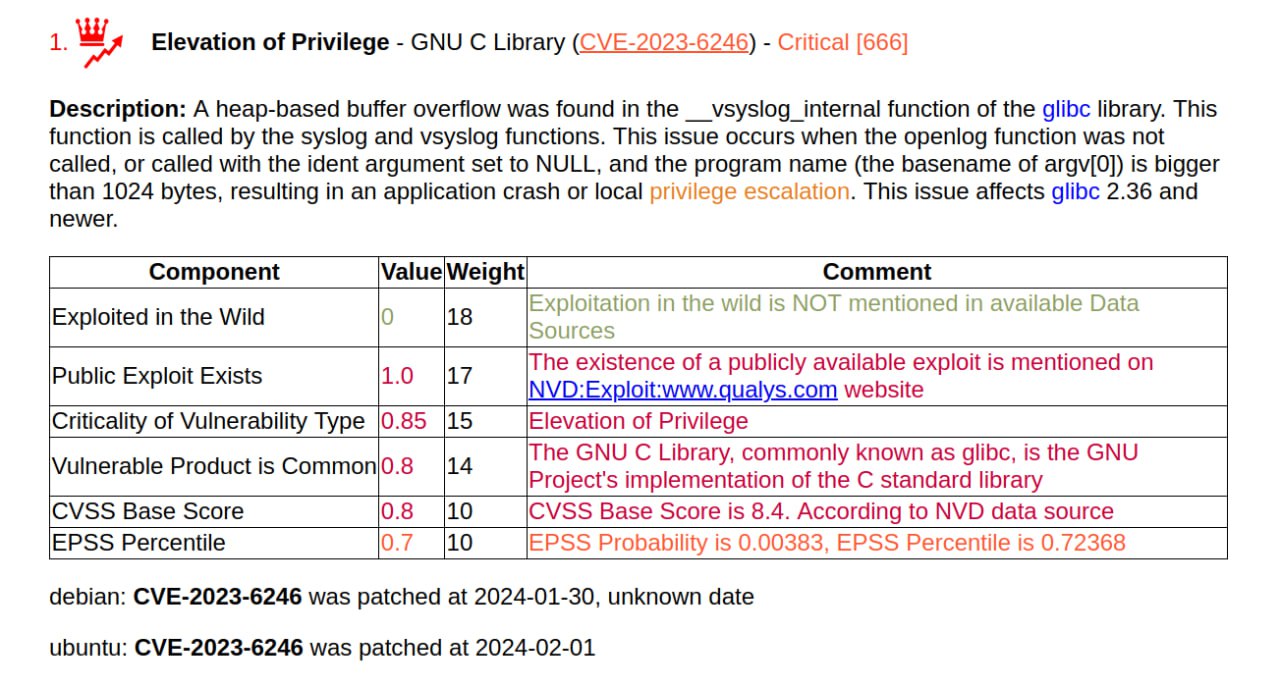

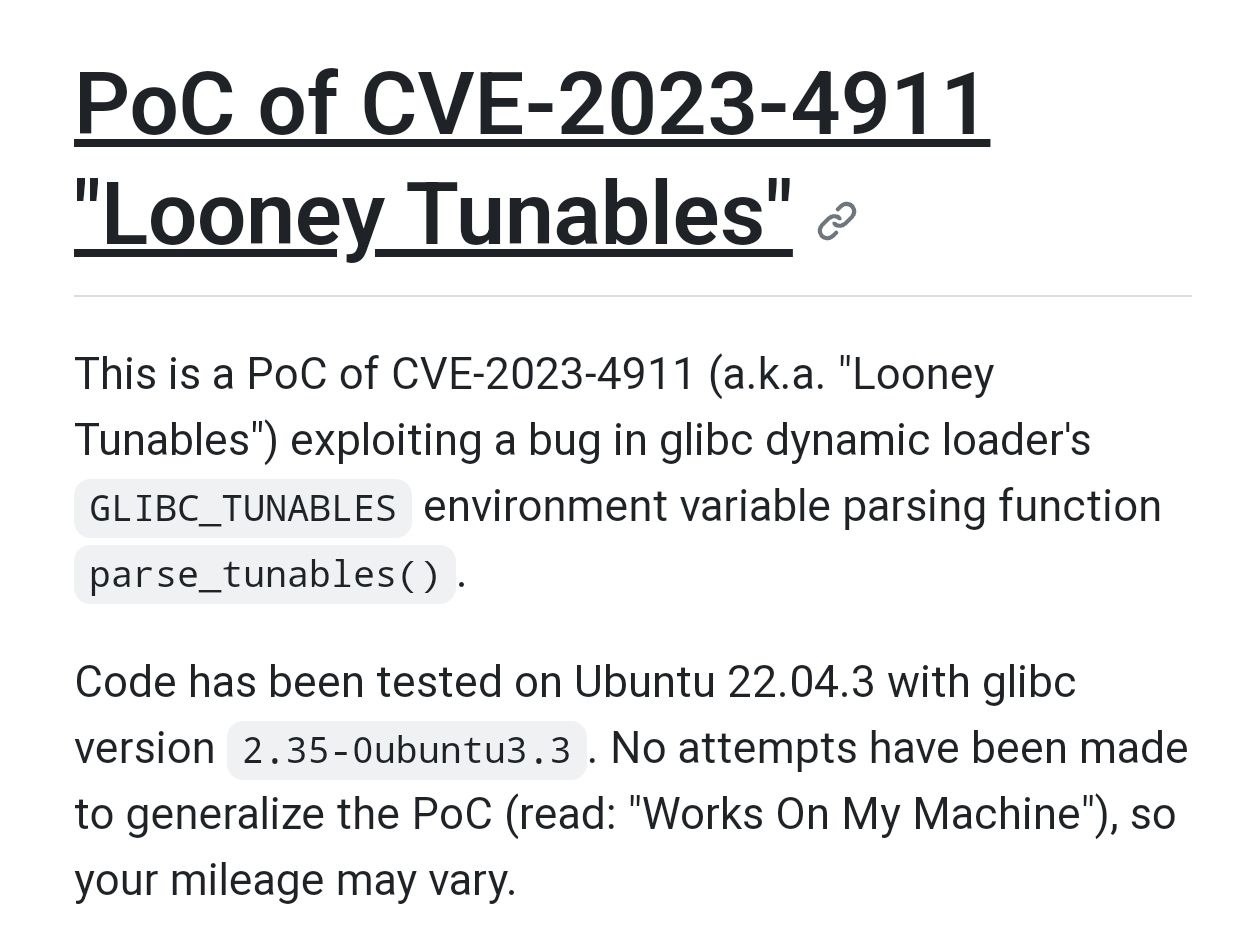

🔻 Elevation of Privilege - GNU C Library (CVE-2023-6246). Это очередная уязвимость glibc, которую нашли Qualys.

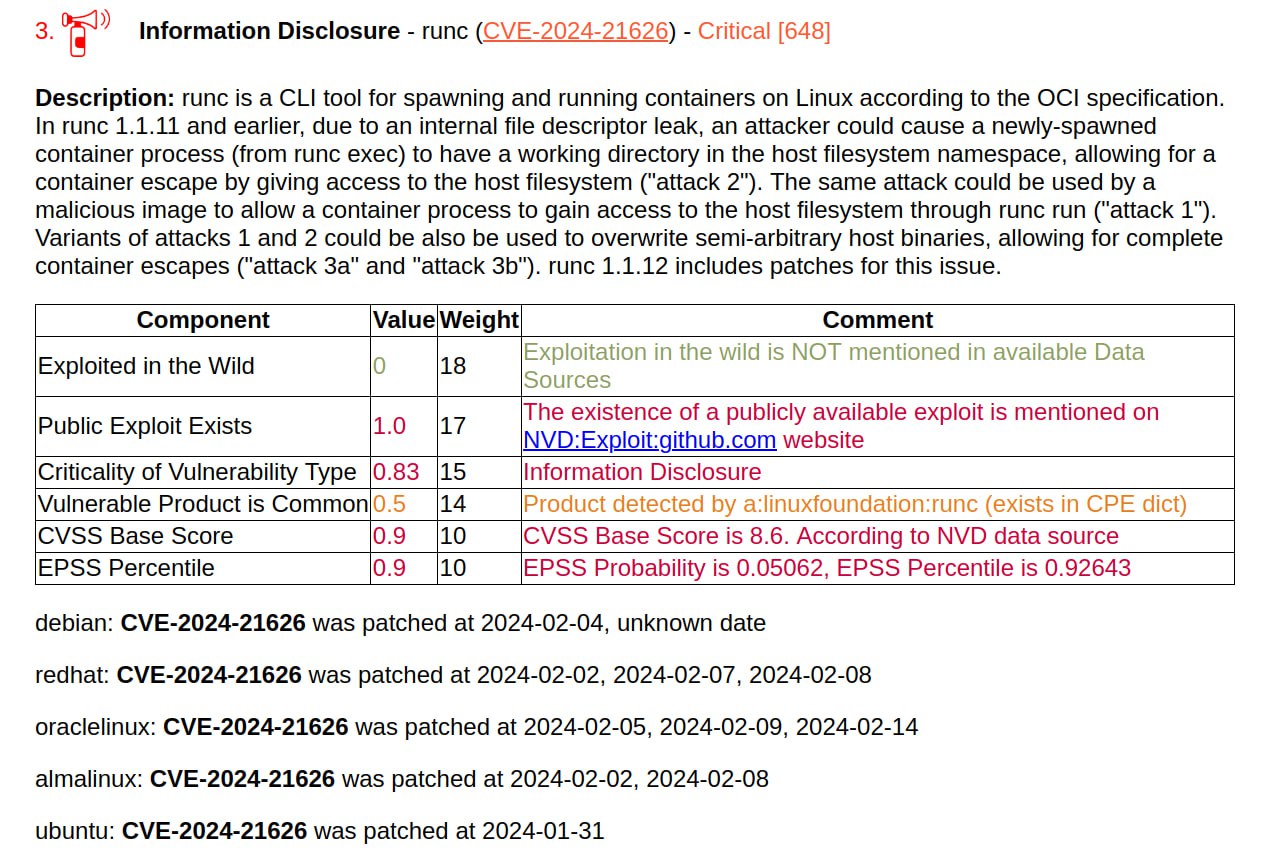

🔻 Information Disclosure - runc (CVE-2024-21626). Побег из контейнера.

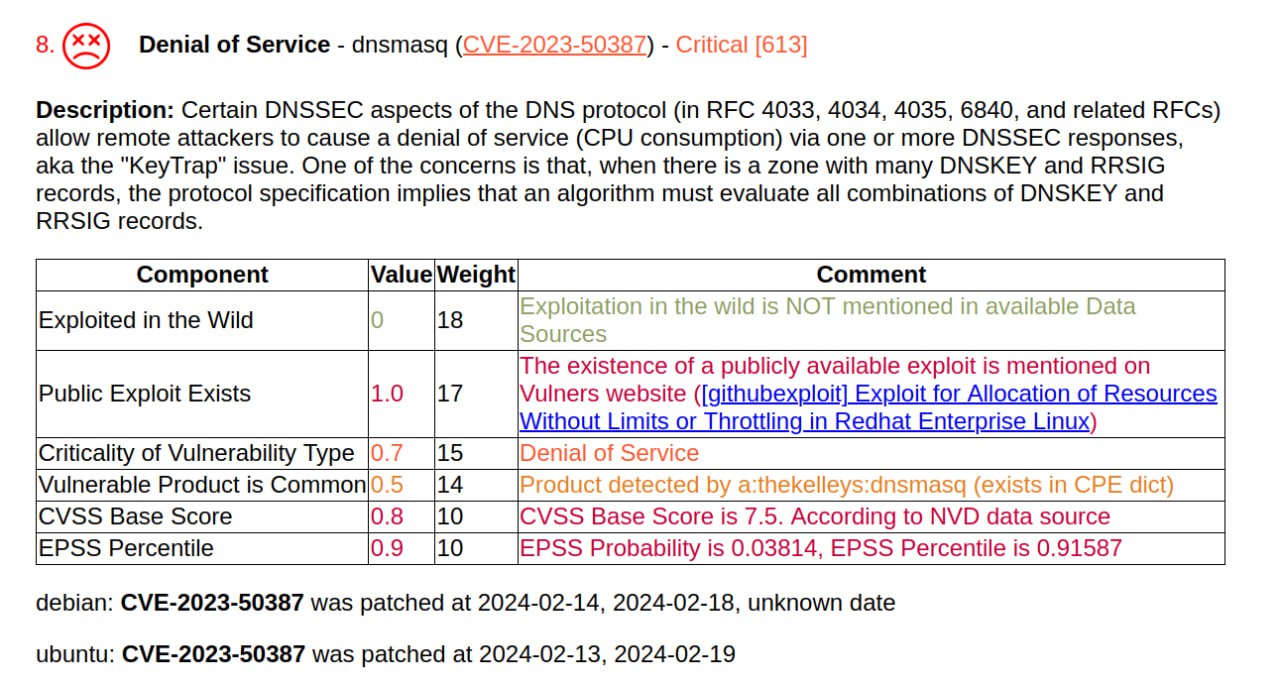

🔻 Denial of Service - dnsmasq (CVE-2023-50387). Это про атаку 'KeyTrap' на DNSSEC.

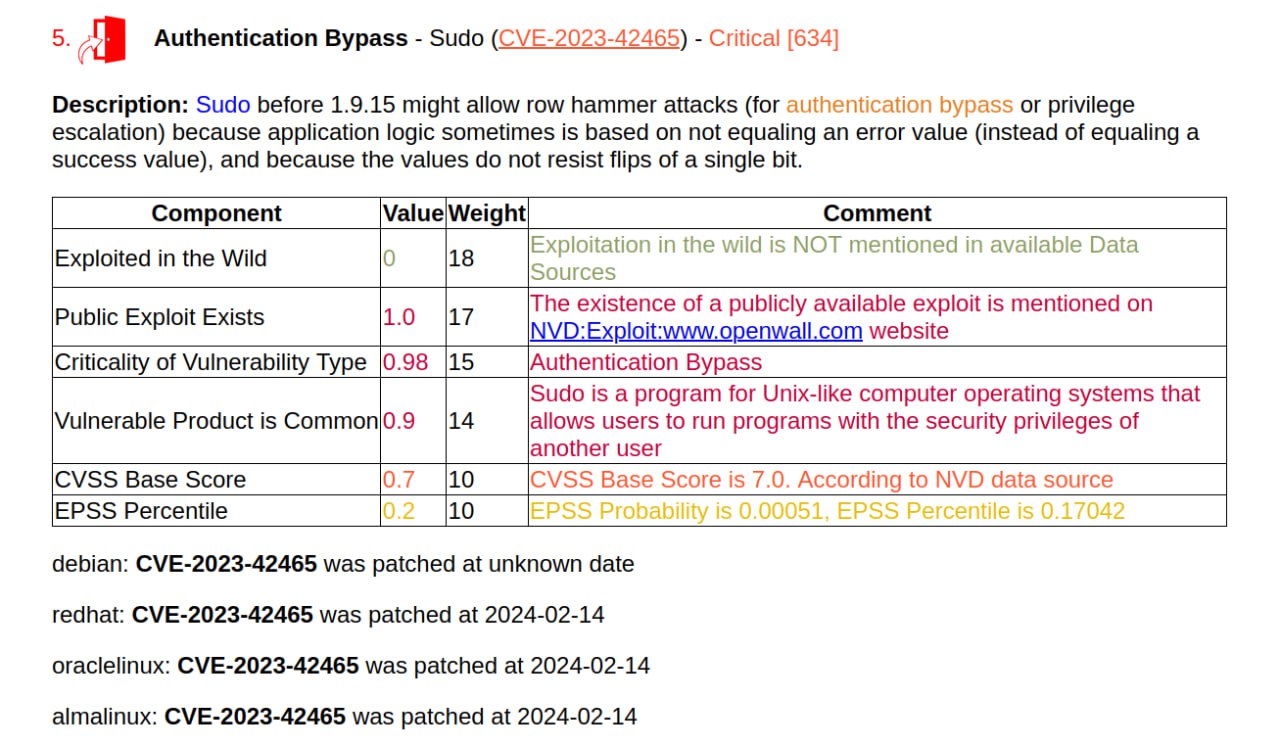

🔻 Authentication Bypass - Sudo (CVE-2023-42465). Про эту новостей не видел, её запатчили в RPM-based дистрибах на прошлой неделе.